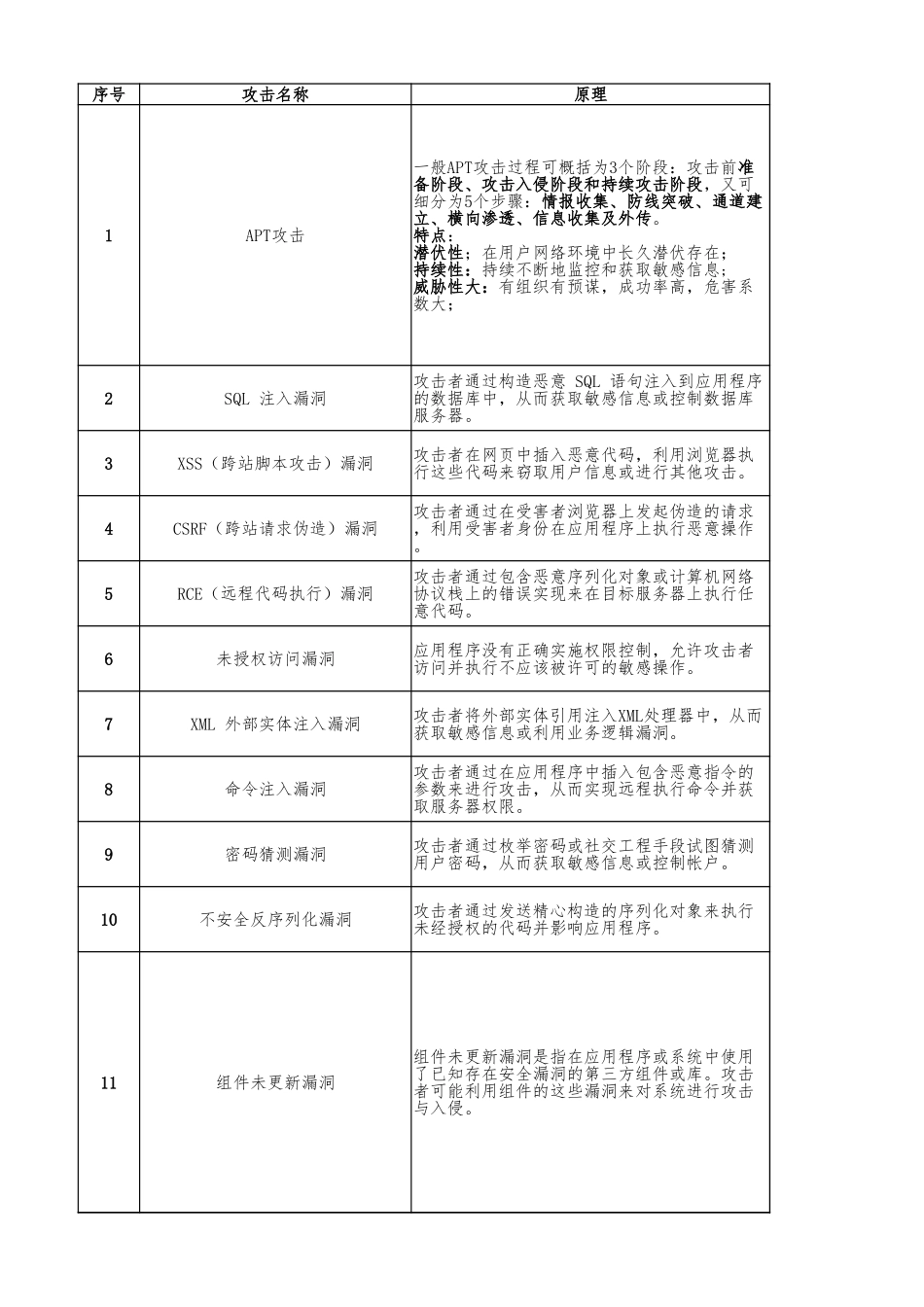

序号攻击名称原理123456未授权访问漏洞78命令注入漏洞9密码猜测漏洞10不安全反序列化漏洞11组件未更新漏洞APT攻击一般APT攻击过程可概括为3个阶段:攻击前准备阶段、攻击入侵阶段和持续攻击阶段,又可细分为5个步骤:情报收集、防线突破、通道建立、横向渗透、信息收集及外传

特点:潜伏性;在用户网络环境中长久潜伏存在;持续性:持续不断地监控和获取敏感信息;威胁性大:有组织有预谋,成功率高,危害系数大;SQL 注入漏洞攻击者通过构造恶意 SQL 语句注入到应用程序的数据库中,从而获取敏感信息或控制数据库服务器

XSS(跨站脚本攻击)漏洞攻击者在网页中插入恶意代码,利用浏览器执行这些代码来窃取用户信息或进行其他攻击

CSRF(跨站请求伪造)漏洞攻击者通过在受害者浏览器上发起伪造的请求,利用受害者身份在应用程序上执行恶意操作

RCE(远程代码执行)漏洞攻击者通过包含恶意序列化对象或计算机网络协议栈上的错误实现来在目标服务器上执行任意代码

应用程序没有正确实施权限控制,允许攻击者访问并执行不应该被许可的敏感操作

XML 外部实体注入漏洞攻击者将外部实体引用注入XML处理器中,从而获取敏感信息或利用业务逻辑漏洞

攻击者通过在应用程序中插入包含恶意指令的参数来进行攻击,从而实现远程执行命令并获取服务器权限

攻击者通过枚举密码或社交工程手段试图猜测用户密码,从而获取敏感信息或控制帐户

攻击者通过发送精心构造的序列化对象来执行未经授权的代码并影响应用程序

组件未更新漏洞是指在应用程序或系统中使用了已知存在安全漏洞的第三方组件或库

攻击者可能利用组件的这些漏洞来对系统进行攻击与入侵

12131415161718192021检测方式使用工具或手动模拟请求并检查其是否被识别

模拟攻击,检查代码是否存在可注入漏洞

评估密码策略是否有效

使用工具或手工输入特殊字符并观察是否有异常响应

使用工具或手