人工智能在入侵检测技术中的应用耿国华,康华(西北大学计算机科学系,陕西西安710069)摘要:针对由于网络服务不断扩大造成的入侵行为日益复杂多样的情况,对人工智能技术在入侵检测中的运用进行了研究,主要讨论了专家系统和神经网络技术在入侵监测的规则管理和入侵行为分类方面的应用,同时给出了入侵检测实践

结果证明,人工智能技术确实能够提高入侵监测系统发现入侵的实时性和检测入侵的正确性

关键词:入侵检测;人工智能;专家系统;神经网;误用检测;异常检测中图分类号:TP391

4文献标识码:A文章编号:1000-274X(2003)0010-091入侵检测及其通用模型入侵检测技术以探测入侵为中心,目的是为系统提供实时发现入侵行为并及时采取相应防护手段

它具体包括数据收集、行为分类、报告错误和响应反击等方面,其中用到的数据可以由专门的网络管理系统(NMS)或网络和系统的日志文件中得到,而数据推导和数据分类是其中的核心

数据分类是定义攻击和识别攻击的过程,具体实现这个过程的技术多种多样,如模式匹配、统计分析、完整性分析等方法,其本质大多是比较正常状态和考察状态之间的差异,以此来判断系统是否受到了入侵

首先给出入侵检测通用模型[1]

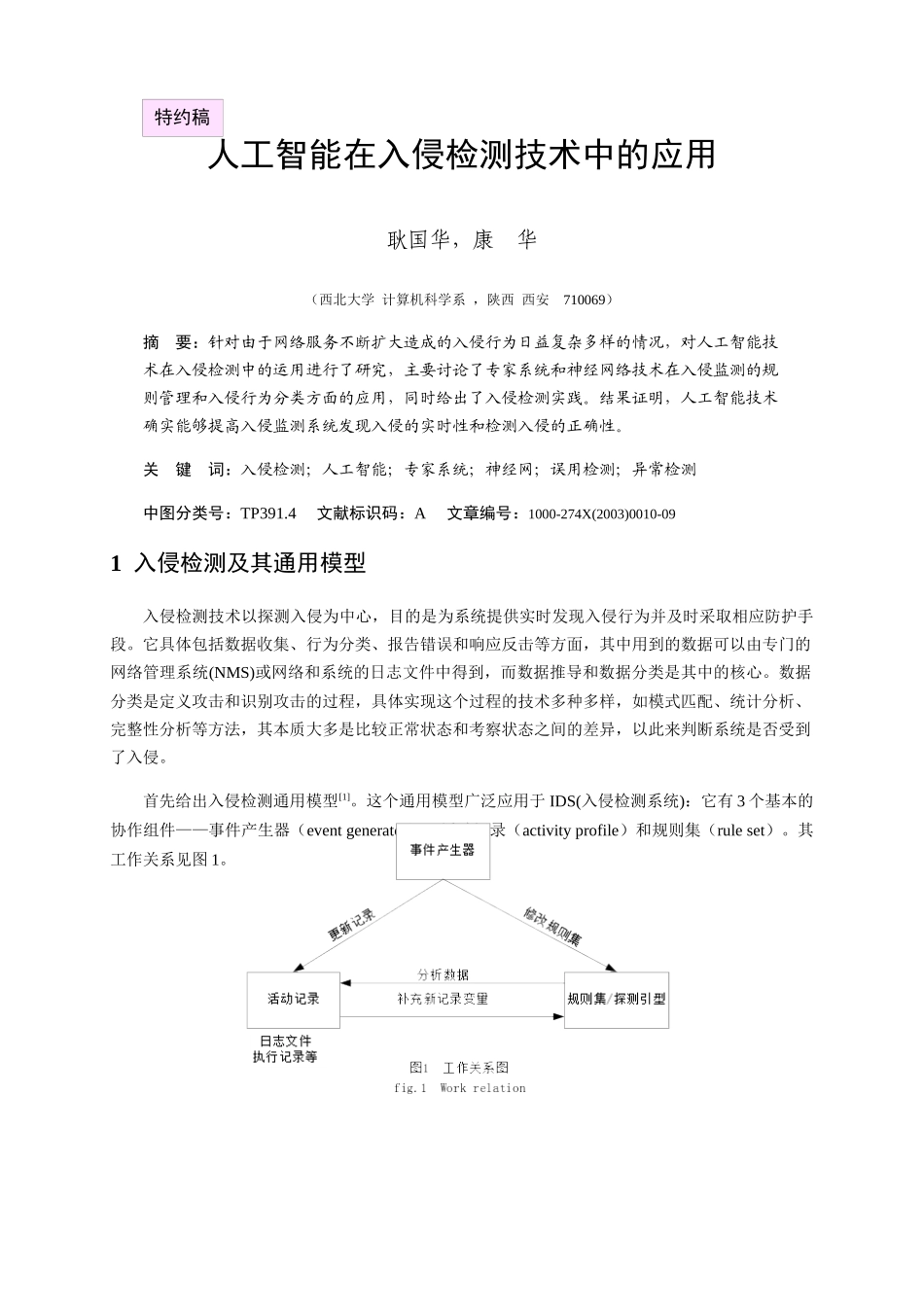

这个通用模型广泛应用于IDS(入侵检测系统):它有3个基本的协作组件——事件产生器(eventgenerator)、活动记录(activityprofile)和规则集(ruleset)

其工作关系见图1

特约稿事件产生器是用来产生有关系统活动的信息,利用这些信息来检测入侵行为

这些信息事件可以由网络监控服务来发出,比如可以从防火墙、NMS、日志文件,或由系统执行记录(audittrails)中得到信息

规则集其实就是一个探测引擎(detectionengine),它利用各种规则来检查由事件产生器送来数据的合法性,判断是否有入侵行为发生

具体可用概率统计模型、匹配规