思科自防御网络安全方案典型配置1

用户需求分析客户规模:客户有一个总部,具有一定规模的园区网络;一个分支机构,约有20-50名员工;用户有很多移动办公用户客户需求:组建安全可靠的总部和分支LAN和WAN;总部和分支的终端需要提供安全防护,并实现网络准入控制,未来实现对VPN用户的网络准入检查;需要提供IPSEC/SSLVPN接入;在内部各主要部门间,及内外网络间进行安全区域划分,保护企业业务系统;配置入侵检测系统,检测基于网络的攻击事件,并且协调设备进行联动;网络整体必须具备自防御特性,实现设备横向联动抵御混合式攻击;图形化网络安全管理系统,方便快捷地控制全网安全设备,进行事件分析,结合拓扑发现攻击,拦截和阻断攻击;整体方案要便于升级,利于投资保护;思科建议方案:部署边界安全:思科IOS路由器及ASA防火墙,集成SSL/IPSecVPN;安全域划分:思科FWSM防火墙模块与交换机VRF及VLAN特性配合,完整实现安全域划分和实现业务系统之间的可控互访;部署终端安全:思科准入控制NACAPPLIANCE及终端安全防护CSA解决方案紧密集成;安全检测:思科IPS42XX、IDSM、ASAAIP模块,IOSIPS均可以实现安全检测并且与网络设备进行联动;安全认证及授权:部署思科ACS4

0认证服务器;安全管理:思科安全管理系统MARS,配合安全配置管理系统CSM使用

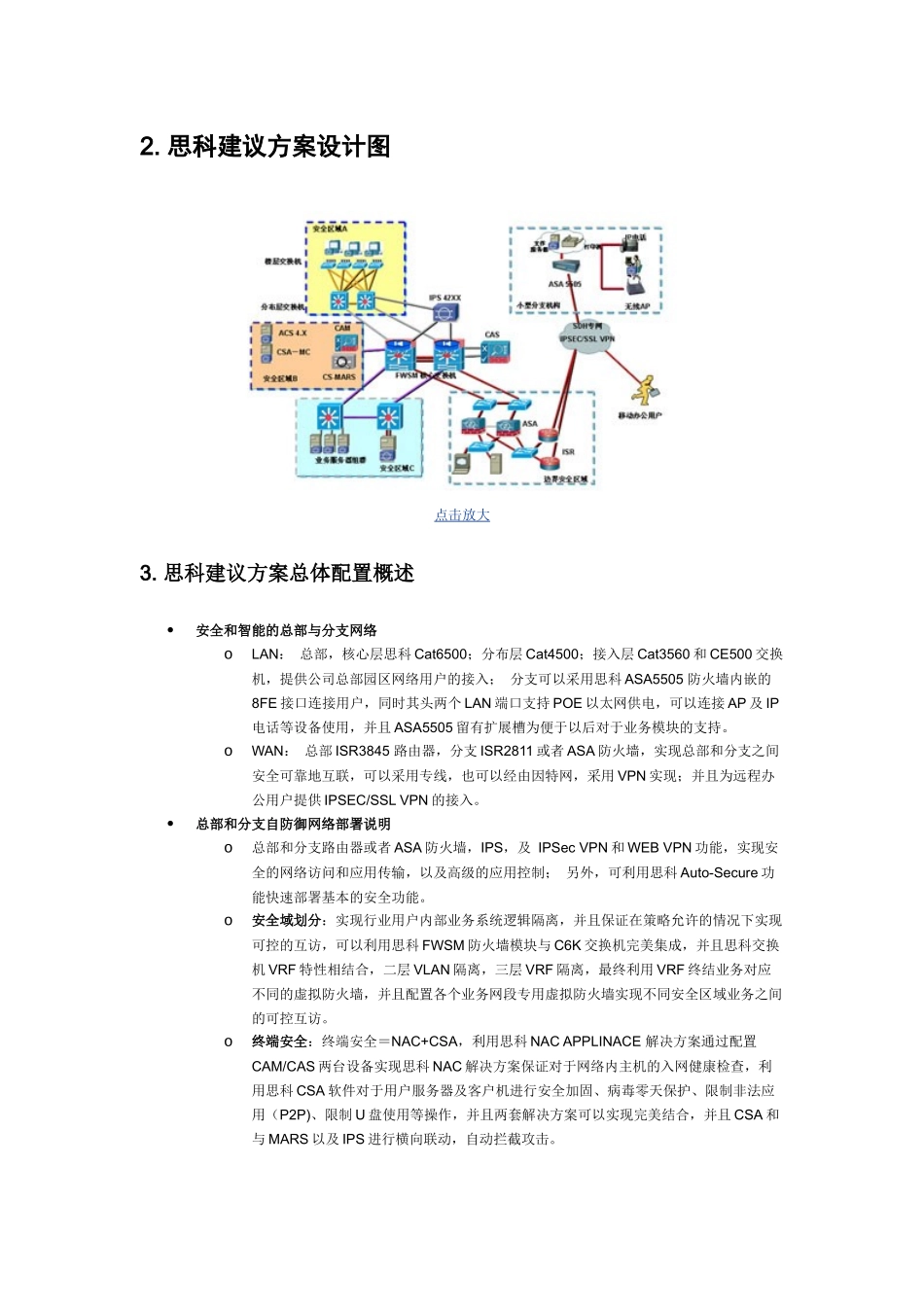

思科建议方案设计图点击放大3

思科建议方案总体配置概述安全和智能的总部与分支网络oLAN:总部,核心层思科Cat6500;分布层Cat4500;接入层Cat3560和CE500交换机,提供公司总部园区网络用户的接入;分支可以采用思科ASA5505防火墙内嵌的8FE接口连接用户,同时其头两个LAN端口支持POE以太网供电,可以连接AP及IP电话等设备使用,并且ASA5505留有扩