一、网络环境介绍在清江酒店的USG防火墙调试IPSECVPN的时候发现官方的配置手册有些问题,所以详细整理下实施过程出现的问题及解决方法

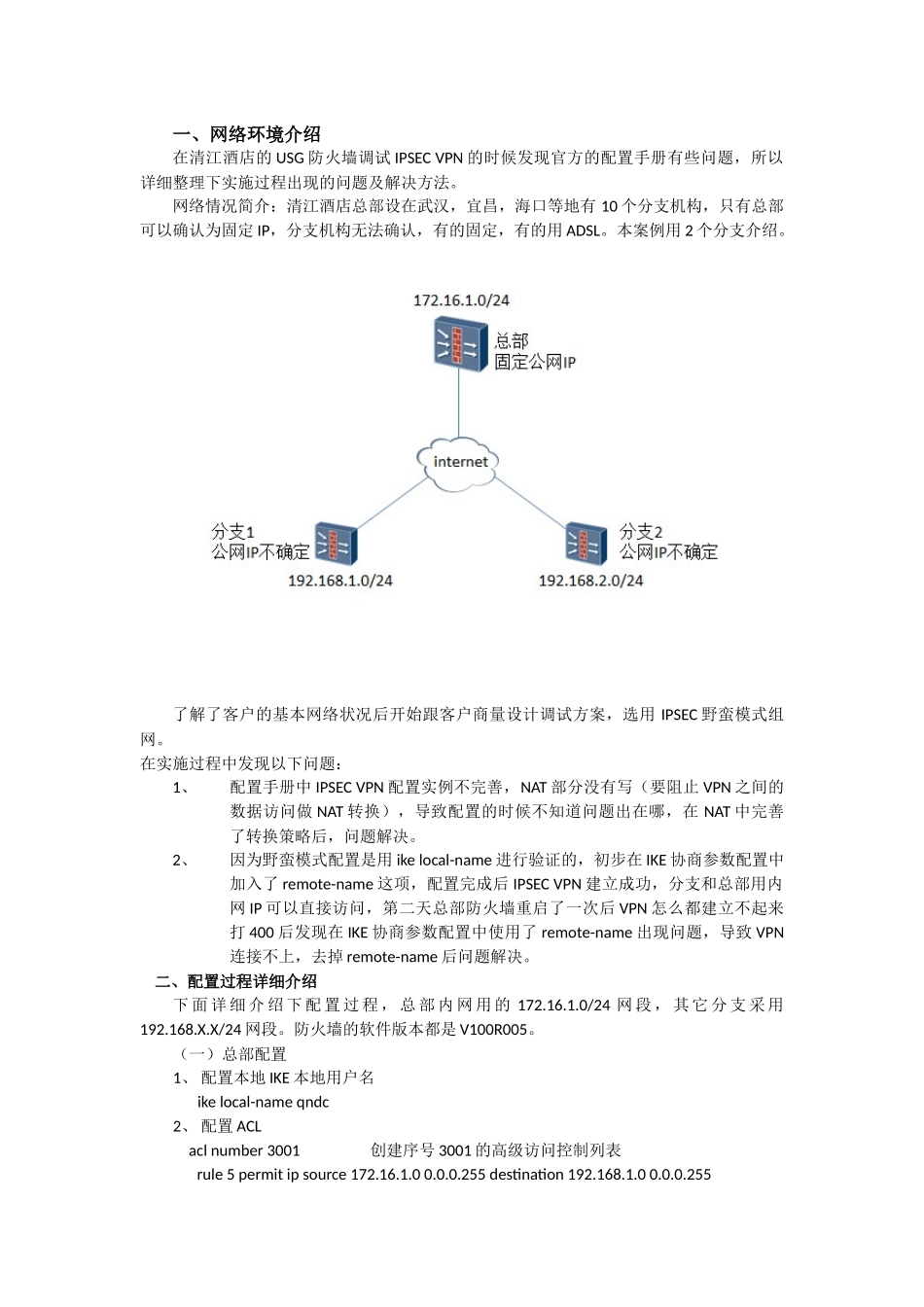

网络情况简介:清江酒店总部设在武汉,宜昌,海口等地有10个分支机构,只有总部可以确认为固定IP,分支机构无法确认,有的固定,有的用ADSL

本案例用2个分支介绍

了解了客户的基本网络状况后开始跟客户商量设计调试方案,选用IPSEC野蛮模式组网

在实施过程中发现以下问题:1、配置手册中IPSECVPN配置实例不完善,NAT部分没有写(要阻止VPN之间的数据访问做NAT转换),导致配置的时候不知道问题出在哪,在NAT中完善了转换策略后,问题解决

2、因为野蛮模式配置是用ikelocal-name进行验证的,初步在IKE协商参数配置中加入了remote-name这项,配置完成后IPSECVPN建立成功,分支和总部用内网IP可以直接访问,第二天总部防火墙重启了一次后VPN怎么都建立不起来打400后发现在IKE协商参数配置中使用了remote-name出现问题,导致VPN连接不上,去掉remote-name后问题解决

二、配置过程详细介绍下面详细介绍下配置过程,总部内网用的172

0/24网段,其它分支采用192

X/24网段

防火墙的软件版本都是V100R005

(一)总部配置1、配置本地IKE本地用户名ikelocal-nameqndc2、配置ACLaclnumber3001创建序号3001的高级访问控制列表rule5permitipsource172

255destination192

255总部到分支1的内网网段VPN触发策略rule10permitipsource172

255destination192

255总部到