密级:商密 文档编号: 项目代号: YYYY 渗 透 测 试 报 告 LOGO Xxxx(公司名称) 20XX年X月X日 保密申明 这份文件包含了来自XXXX公司(以下简称“XXXX”)的可靠、权威的信息,这些信息作为YYYY正在实施的安全服务项目实施专用,接受这份计划书表示同意对其内容保密并且未经XXXX书面请求和书面认可,不得复制、泄露或散布这份文件

如果你不是有意接受者,请注意:对这份项目实施计划书内容的任何形式的泄露、复制或散布都是被禁止的

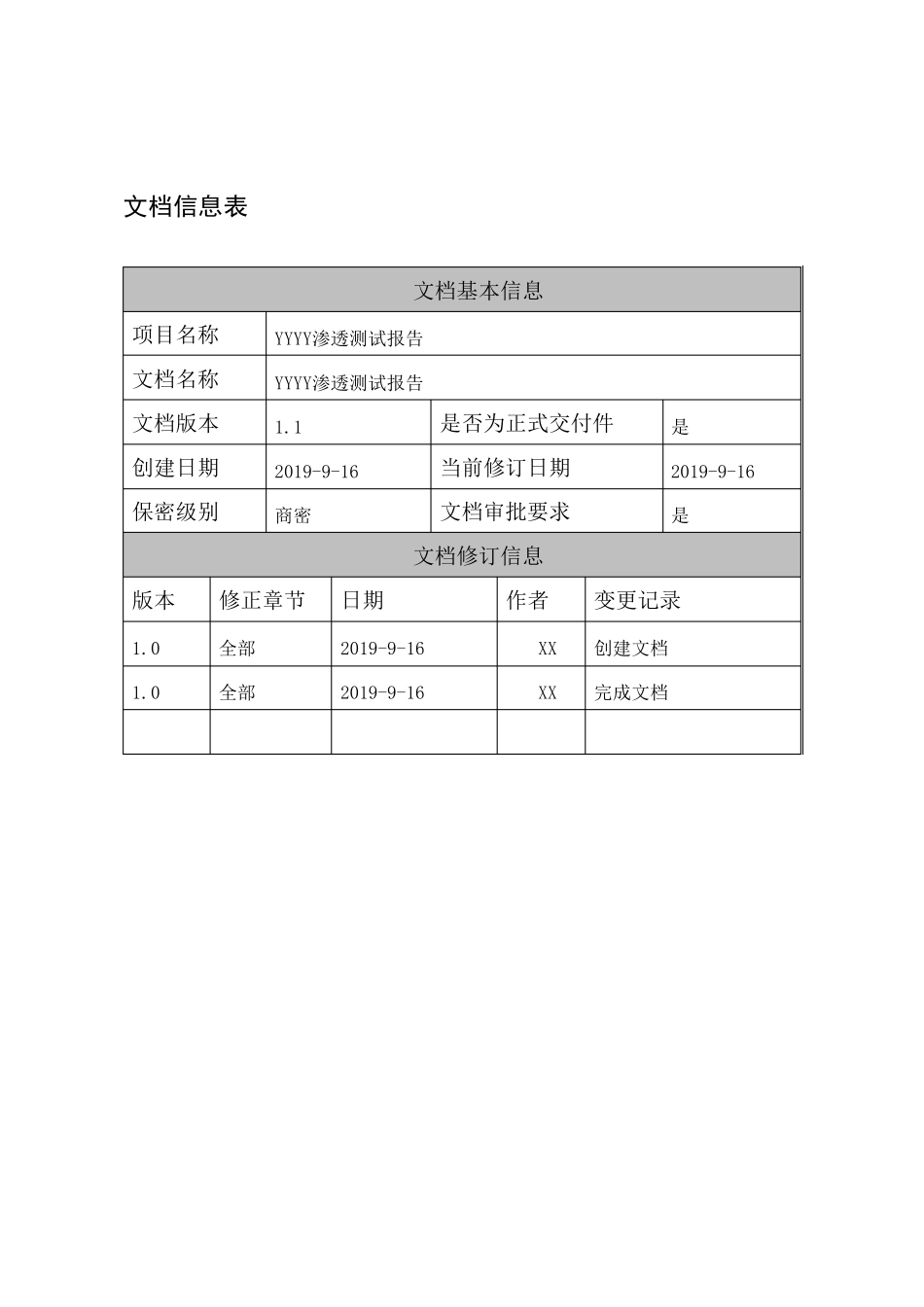

文档信息表 文档基本信息 项目名称 YYYY渗透测试报告 文档名称 YYYY渗透测试报告 文档版本 1

1 是否为正式交付件 是 创建日期 2019-9-16 当前修订日期 2019-9-16 保密级别 商密 文档审批要求 是 文档修订信息 版本 修正章节 日期 作者 变更记录 1

0 全部 2019-9-16 XX 创建文档 1

0 全部 2019-9-16 XX 完成文档 摘要 本文件是XXXX 信息技术有限公司受YYYY 委托所撰写的《YYYY 渗透测试报告》的报告书

这里对本次渗透测试结果所得出的整体安全情况作概括描述,文件正文为全面的分析

本次渗透测试主要采用专家人工测试的方法,采用了部分工具作为辅助

在渗透测试中我们发现:系统应用层存在明显的安全问题,多处存在高危漏洞,高危漏洞类型主要为失效的访问控制、存储型xss

缺乏对输入输出进行的防护和过滤

结论:整体而言,YYYY 在本次渗透测试实施期间的安全风险状况为“严重状态”

(系统安全风险状况等级的含义及说明详见附录A) 结果统计简要汇总,如下图 0-1、表0-1

图0-1 系统整体验证测试整改前跟踪统计图 表0-1 测试对象整改后结果统计表 序号 漏洞编号 漏洞简要描述及分析 危害 1 yyyy_20191008_用户编辑文章处存在XSS 漏洞,可能 会