实验报告课程名称思科路由器开放实验实验名称基于ACL的访问控制及安全策略的设计实验实验时间2012年6月2-3日实验报告实验名称基于ACL的访问控制及安全策略的设计实验实验类型开放实验实验学时16实验时间2012

1-2012

2一、实验目的和要求访问控制列表(AccessControlList,ACL)是路由器和交换机接口的指令列表,用来控制端口进出的数据包

验要求学生掌握访问控制列表的配置,理解ACL的执行过程;能够根据ACL设计安全的网络

实验要求完成以下工作:1

实验目标:本实验拒绝student所在网段访问路由器R2,同时只允许主机teacher访问路由器R2的telnet服务

扩展ACL实验:实验目标:学生不能访问ftp,但能访问www,教师不受限制

防止地址欺骗

外部网络的用户可能会伪装自己的ip地址,比如使用内部网的合法IP地址或者回环地址作为源地址,从而实现非法访问

解决办法:将可能伪装到的ip地址拒绝掉

二、实验环境(实验设备)PC机,并安装CiscoPacketTracer软件或者是真实的思科网络设备(路由器交换机)

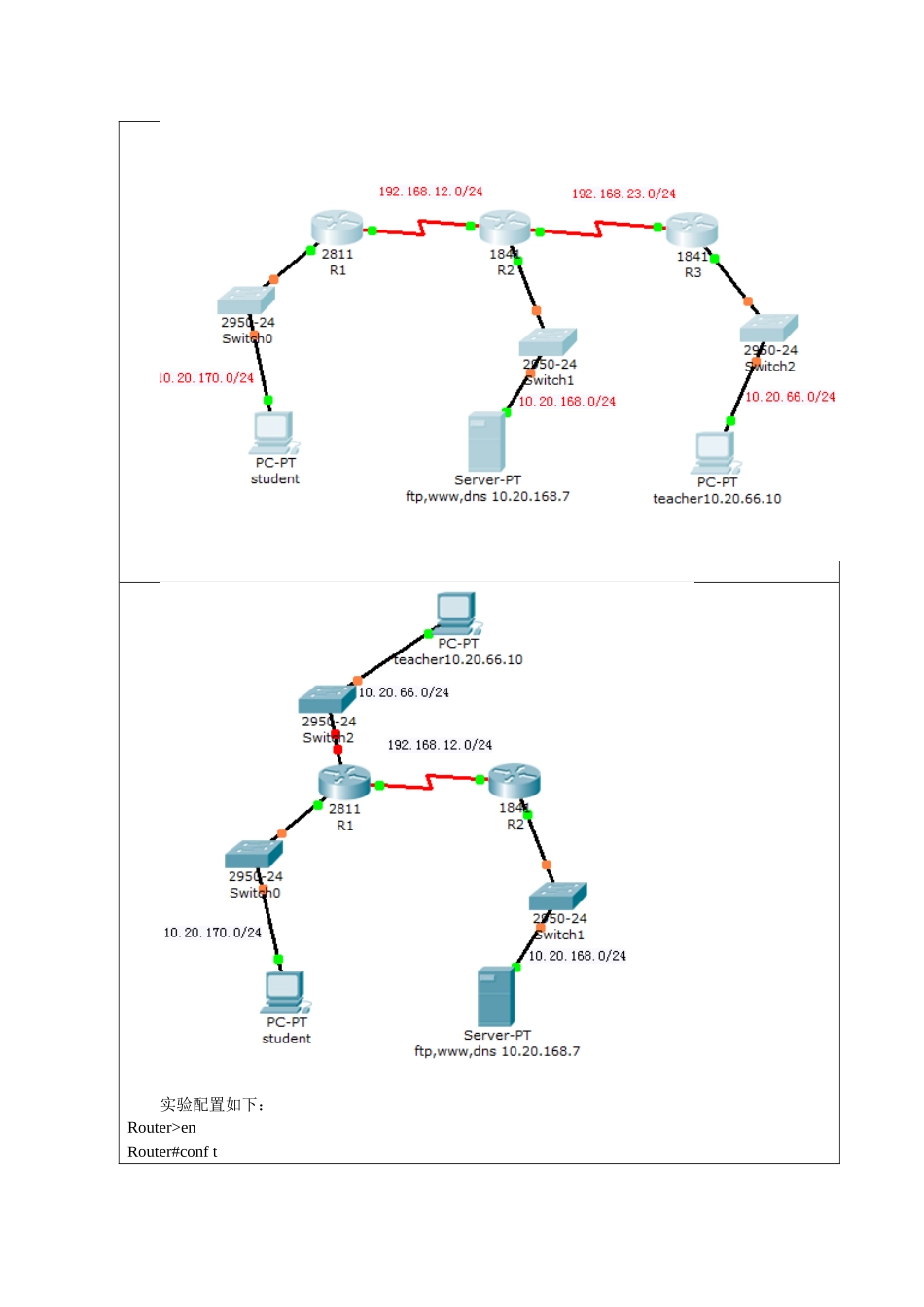

三、实验原理及内容一基本ACL实验:1

实验目标:本实验拒绝student所在网段访问路由器R2,同时只允许主机teacher访问路由器R2的telnet服务

实验拓补图如下:实验配置如下:Router>enRouter#conftEnterconfigurationcommands,oneperline

EndwithCNTL/Z

Router(config)#hostR1R1(config)#intf0/0R1(config-if)#ipadd10

0R1(config-if)#noshut%LINK-5-CHANGED:InterfaceFastEthe