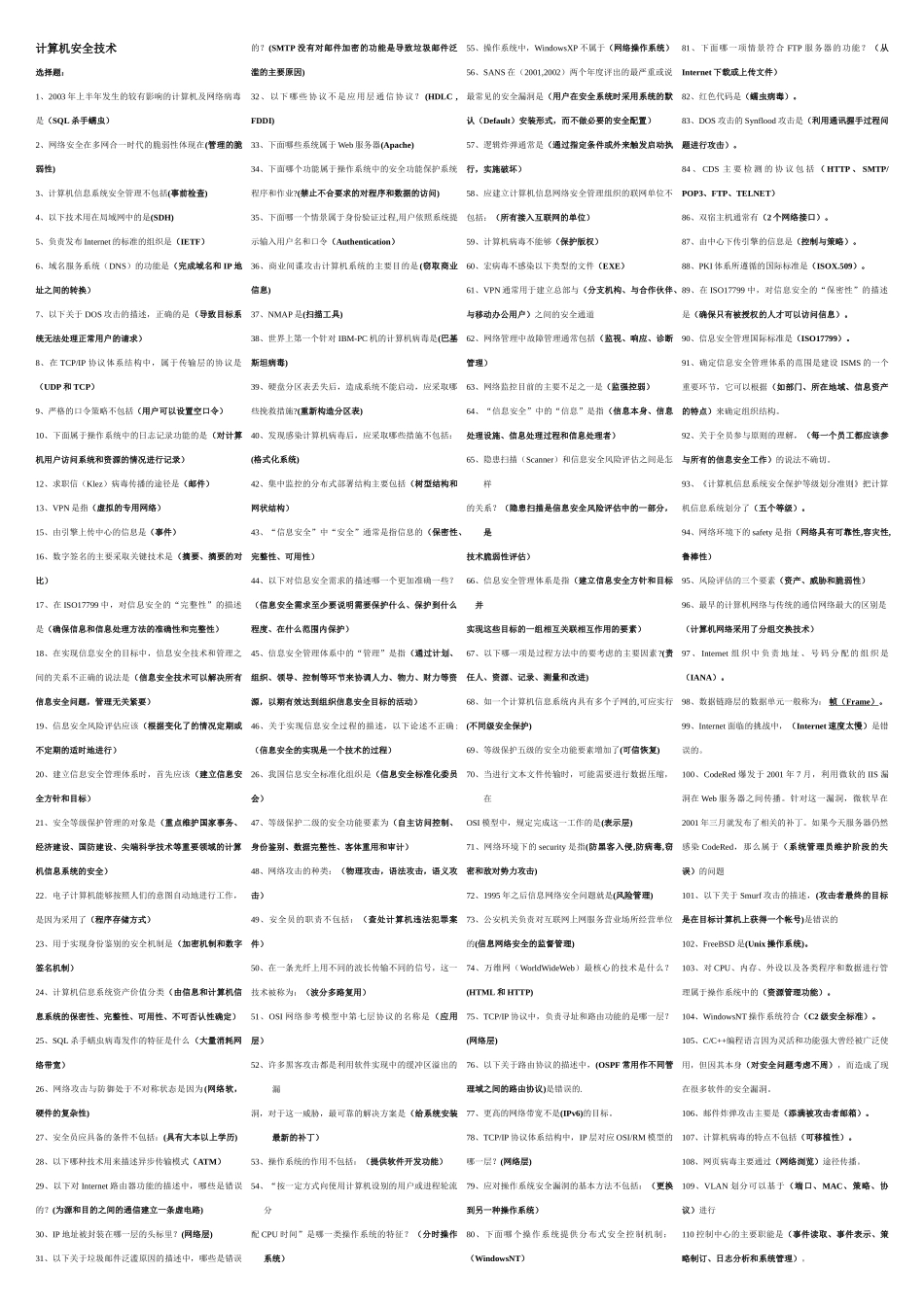

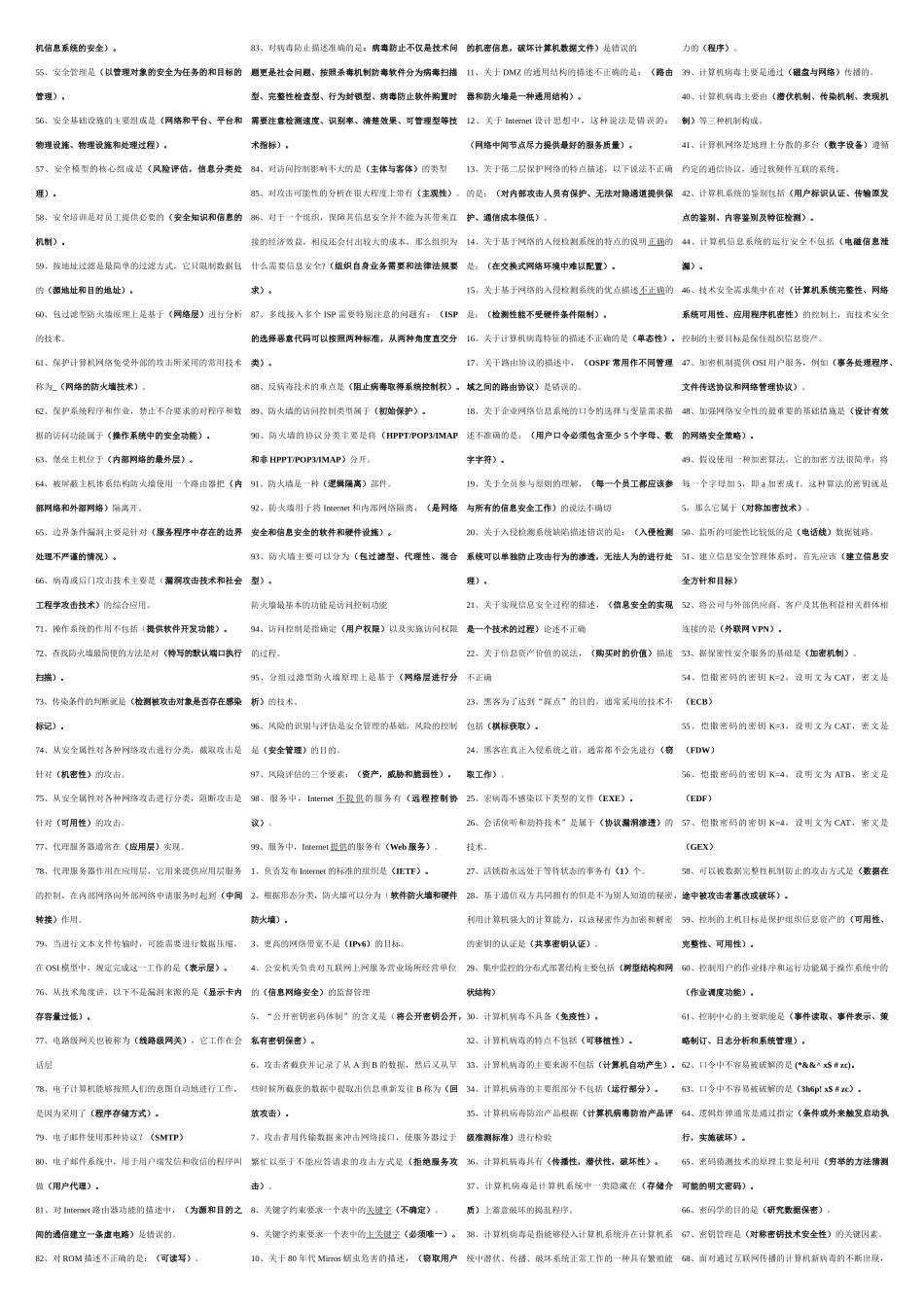

计算机安全技术选择题:1、2003年上半年发生的较有影响的计算机及网络病毒是(SQL杀手蠕虫)2、网络安全在多网合一时代的脆弱性体现在(管理的脆弱性)3、计算机信息系统安全管理不包括(事前检查)4、以下技术用在局域网中的是(SDH)5、负责发布Internet的标准的组织是(IETF)6、域名服务系统(DNS)的功能是(完成域名和IP地址之间的转换)7、以下关于DOS攻击的描述,正确的是(导致目标系统无法处理正常用户的请求)8、在TCP/IP协议体系结构中,属于传输层的协议是(UDP和TCP)9、严格的口令策略不包括(用户可以设置空口令)10、下面属于操作系统中的日志记录功能的是(对计算机用户访问系统和资源的情况进行记录)12、求职信(Klez)病毒传播的途径是(邮件)13、VPN是指(虚拟的专用网络)15、由引擎上传中心的信息是(事件)16、数字签名的主要采取关键技术是(摘要、摘要的对比)17、在ISO17799中,对信息安全的“完整性”的描述是(确保信息和信息处理方法的准确性和完整性)18、在实现信息安全的目标中,信息安全技术和管理之间的关系不正确的说法是(信息安全技术可以解决所有信息安全问题,管理无关紧要)19、信息安全风险评估应该(根据变化了的情况定期或不定期的适时地进行)20、建立信息安全管理体系时,首先应该(建立信息安全方针和目标)21、安全等级保护管理的对象是(重点维护国家事务、经济建设、国防建设、尖端科学技术等重要领域的计算机信息系统的安全)22.电子计算机能够按照人们的意图自动地进行工作,是因为采用了(程序存储方式)23、用于实现身份鉴别的安全机制是(加密机制和数字签名机制)24、计算机信息系统资产价值分类(由信息和计算机信息系统的保密性、完整性、可用性、不可否认性确定)25、SQL杀手蠕虫病毒发作的特征是什么(大量消耗网络带宽)26、网络攻击与防御处于不