一、实验目的和要求:熟悉掌握Ethereal软件的使用,并应用该软件分析Ethernet帧以及高级协议,从而能够加深对TCP/IP协议栈上的参与通信的网络数据包结构以及通信方式有进一步的了解

二、实验内容和原理1

安装windows下的Ethereal及WinPcap软件

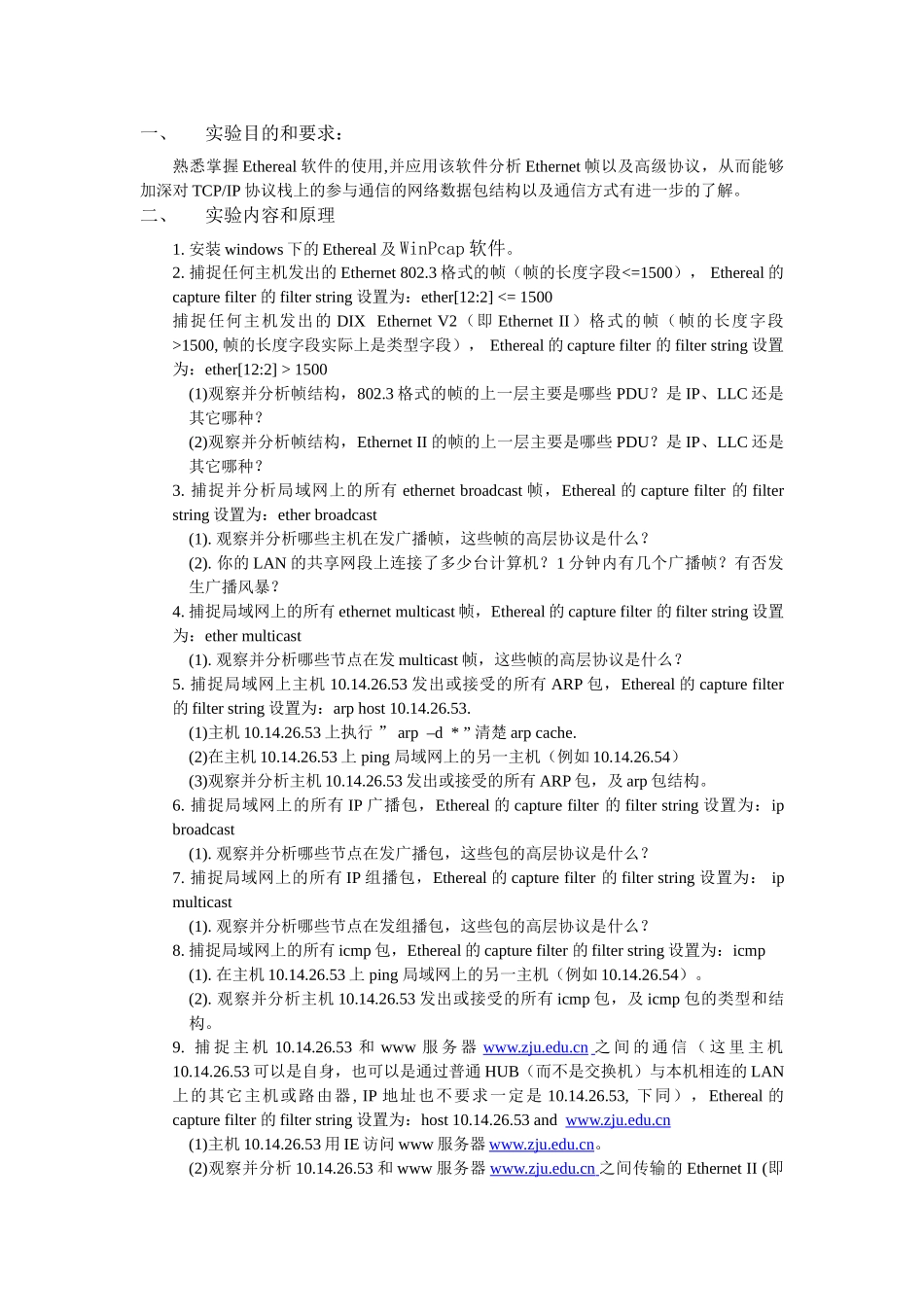

捕捉任何主机发出的Ethernet802

3格式的帧(帧的长度字段1500(1)观察并分析帧结构,802

3格式的帧的上一层主要是哪些PDU

是IP、LLC还是其它哪种

(2)观察并分析帧结构,EthernetII的帧的上一层主要是哪些PDU

是IP、LLC还是其它哪种

捕捉并分析局域网上的所有ethernetbroadcast帧,Ethereal的capturefilter的filterstring设置为:etherbroadcast(1)

观察并分析哪些主机在发广播帧,这些帧的高层协议是什么

你的LAN的共享网段上连接了多少台计算机

1分钟内有几个广播帧

有否发生广播风暴

捕捉局域网上的所有ethernetmulticast帧,Ethereal的capturefilter的filterstring设置为:ethermulticast(1)

观察并分析哪些节点在发multicast帧,这些帧的高层协议是什么

捕捉局域网上主机10

53发出或接受的所有ARP包,Ethereal的capturefilter的filterstring设置为:arphost10

(1)主机10

53上执行”arp–d*”清楚arpcache

(2)在主机10

53上ping局域网上的另一主机(例如10

54)(3)观察并分析主机10

53发出或接受的所有ARP包,及arp包结构

捕捉局域网上的所有IP广播包,Etherea