Linux 的审计功能(audit) Linux 内核有用日志记录事件的能力,比如记录系统调用和文件访问

然后,管理员可以评审这些日志,确定可能存在的安全裂口,比如失败的登录尝试,或者用户对系统文件不成功的访问

这种功能称为 Linux 审计系统,在 Red Hat Enterprise Linux 5 中已经可用

要使用Linux Auditing System,可采用下面的步骤: (1) 配置审计守护进程

(2) 添加审计规则和观察器来收集所需的数据

(3) 启动守护进程,它启用了内核中的Linux Auditing System 并开始进行日志记录

(4) 通过生成审计报表和搜索日志来周期性地分析数据

本章将详细讨论各个部分

配置审计守护进程 Red Hat Enterprise Linux 5 内核中的Linux Auditing System 默认是关闭的

当启动审计守护进程时,启用这个内核特性

要在启动时不通过守护进程 auditd 来启用Linux Auditing System,只需用audit= 1 参数来引导

如果这个参数设置为 1,而且 auditd 没有运行,则审计日志会被写到/var/log/messages 中

要使用auditd 和实用程序来生成日志文件报表,必须安装 audit RPM 程序包

用了 auditd,管理员就可以定制产生的审计日志

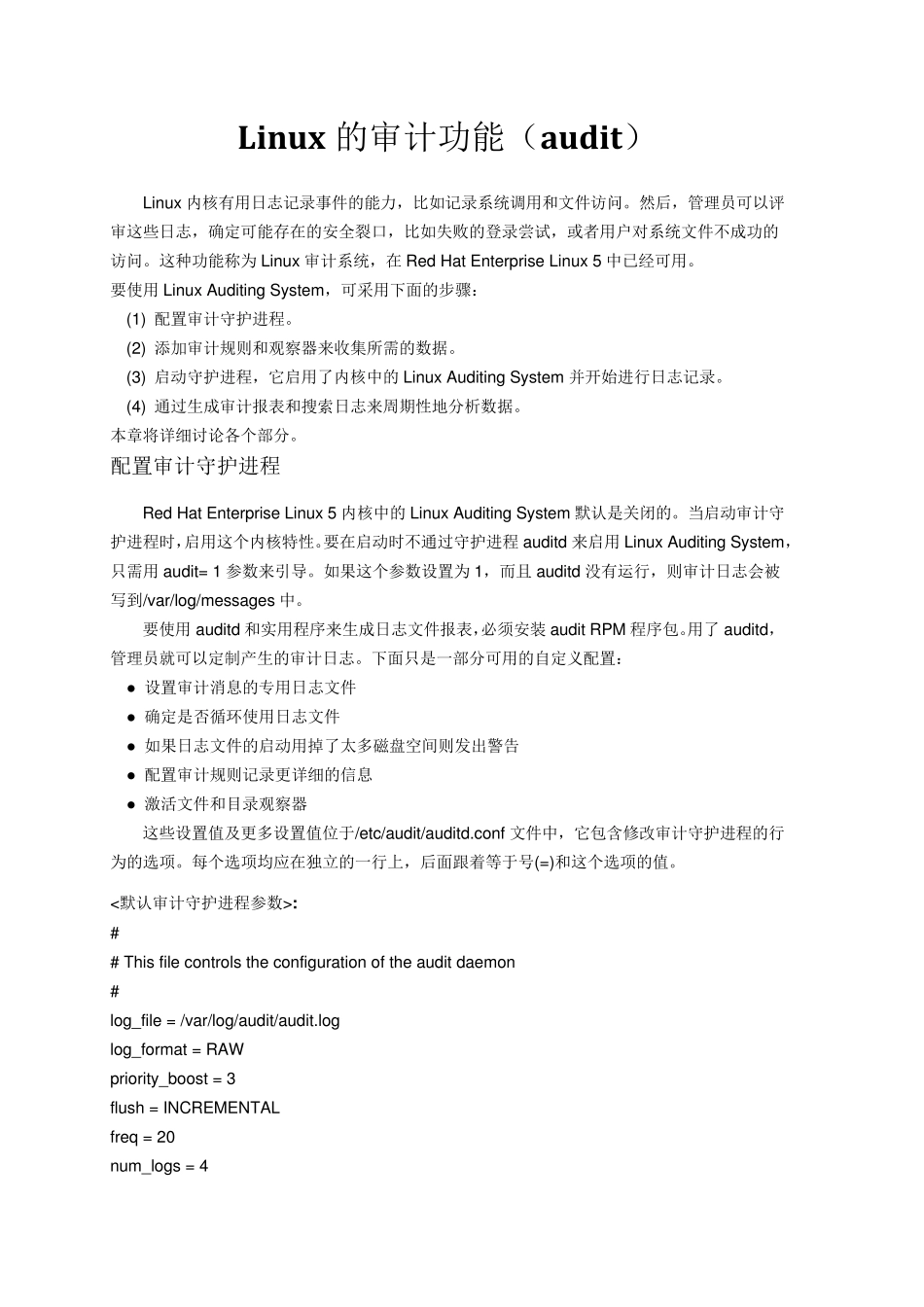

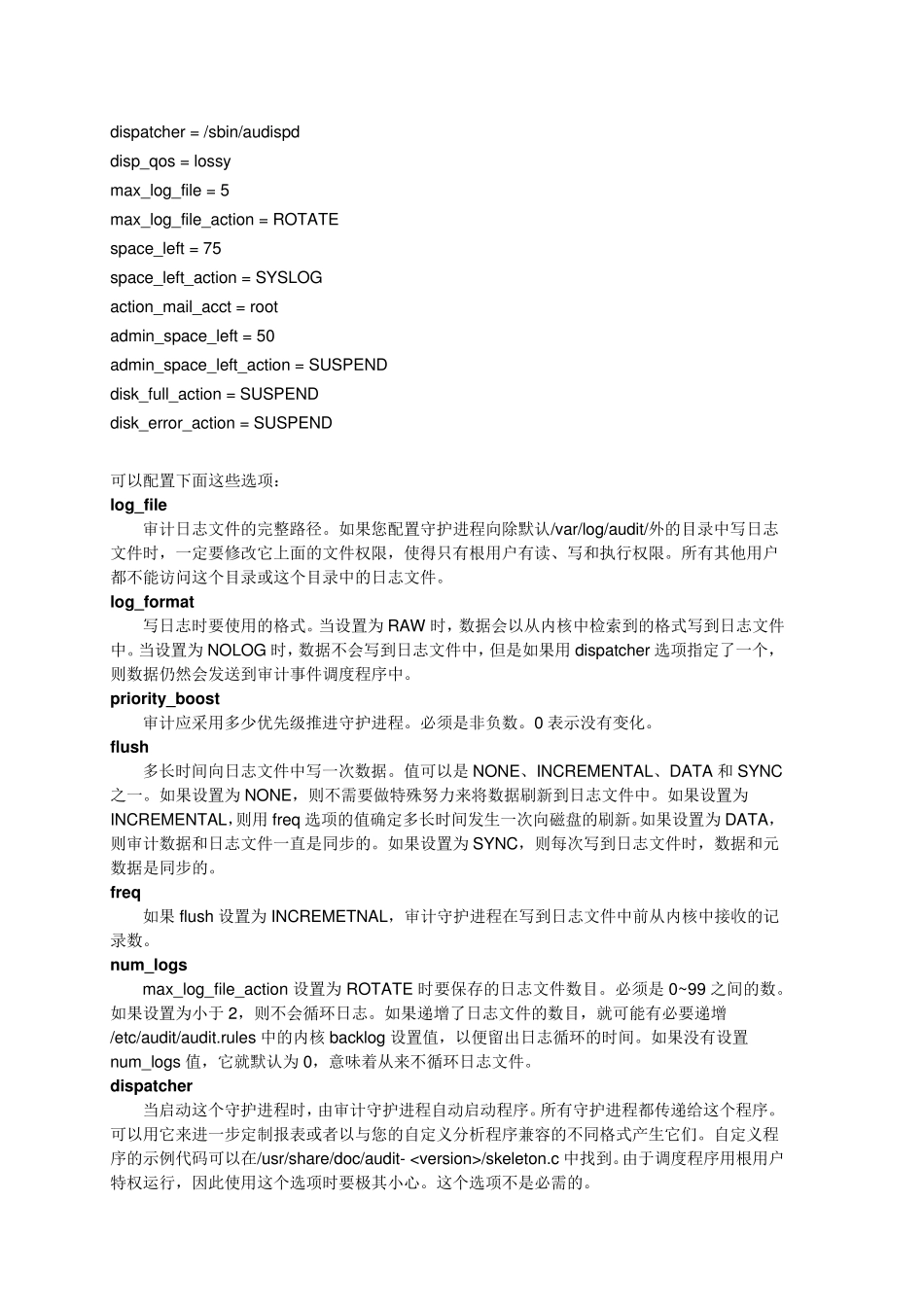

下面只是一部分可用的自定义配置: ● 设置审计消息的专用日志文件 ● 确定是否循环使用日志文件 ● 如果日志文件的启动用掉了太多磁盘空间则发出警告 ● 配置审计规则记录更详细的信息 ● 激活文件和目录观察器 这些设置值及更多设置值位于/etc/audit/auditd

conf 文件中,它包含修改审计守护进程的行为的选项

每个选项均应在独立的一行上,后面跟着等于号(=)和这个选项的值