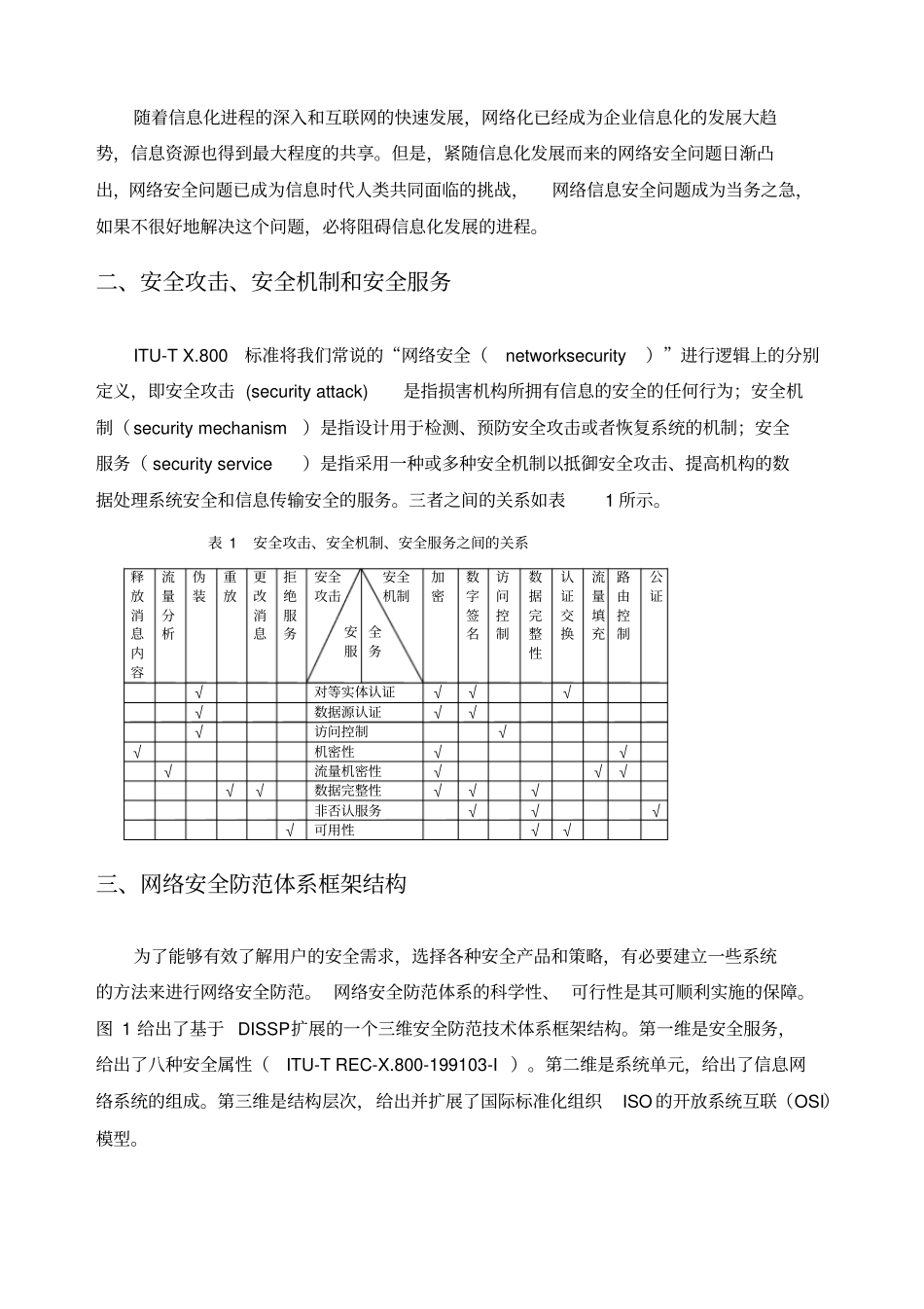

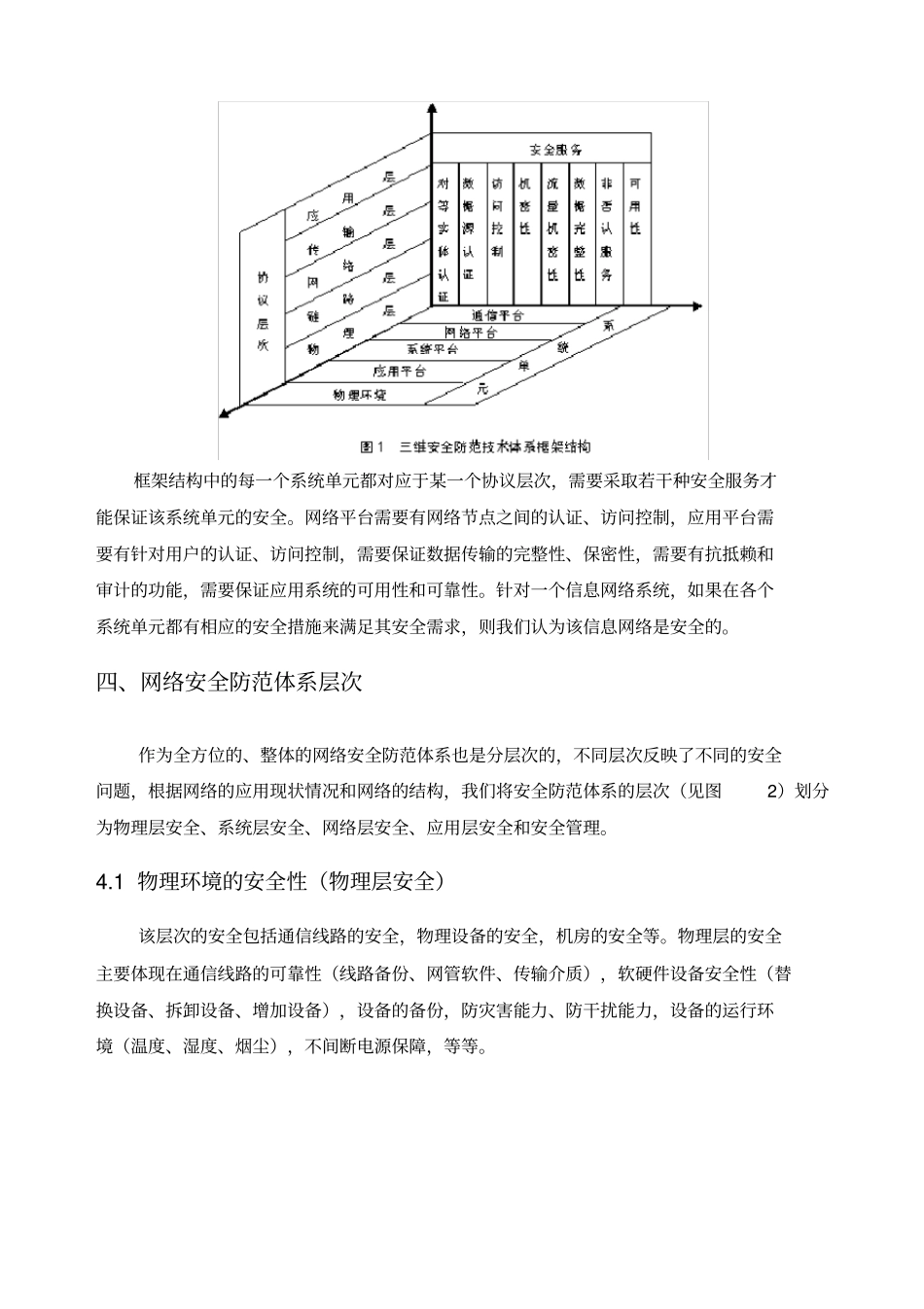

网络安全防范体系及设计原则一、概述 .........................................................11二、安全攻击、安全机制和安全服务..................................22三、网络安全防范体系框架结构......................................22四、网络安全防范体系层次. .........................................334.1 物理环境的安全性(物理层安全)...................................... 334.2 操作系统的安全性(系统层安全)...................................... 444.3 网络的安全性(网络层安全).......................................... 444.4 应用的安全性(应用层安全).......................................... 444.5 管理的安全性(管理层安全).......................................... 55五、网络安全防范体系设计准则......................................555.1 网络信息安全的木桶原则.............................................. 555.2 网络信息安全的整体性原则............................................ 555.3 安全性评价与平衡原则................................................ 665.4 标准化与一致性原则.................................................. 665.5 技术与管理相结合原则................................................ 665.6 统筹规划,分步实施原则.............................................. 665.7 等级性原则.......................................................... 665.8 动态发展原则........................................................ 775.9 易操作性原则........................................................ 77六、总结 .........................................................77一、概述随着信息化进程的深入和互联网的快速发展,网络化已经成为企业信息化的发展大趋势,信息资源也得到最大程度的共享。但是,紧随信息化发展而来的网络安全问题日渐凸出,网络安全问题已成为信息时代人类共同面临的挑战,网络信息安全问题成为当务之急,如果不很好地解决这个问题,必将阻碍信息化发展的进程。二、安全攻击、安全机制和安全服务ITU-T X.800标准将我们常说的“网络安全(networksecurity)”进行逻辑上的分别定义,即安全攻击 (security attack)是指损害机构所拥有信息的安全的任何行为;安全机...