下载后可任意编辑1

计算机病毒最本质的特点破坏性2

一个密文块损坏会造成连续两个明文块损坏的 DES 工作模式密码分组链接 CBC3

为了避开访问控制表过于庞大的方法分类组织成组4

公钥密码算法不会取代对称密码的原因公钥密码算法复杂,加解密速度慢,不适合加密大量数据5

入侵检测系统的功能部件事件生成器,事件分析器,事件数据库,响应单元,目录服务器6

访问控制实现方法访问控制矩阵,列:访问控制表,行:访问能力表7

PKI 的组成权威认证机构(CA)、数字证书库、密钥备份及恢复系统、证书作废系统、应用接口(API)8

公钥密码的两种基本用途数据加密、数字签名9

SHA-1 算法的输出为多少比特的消息摘要160 比特10

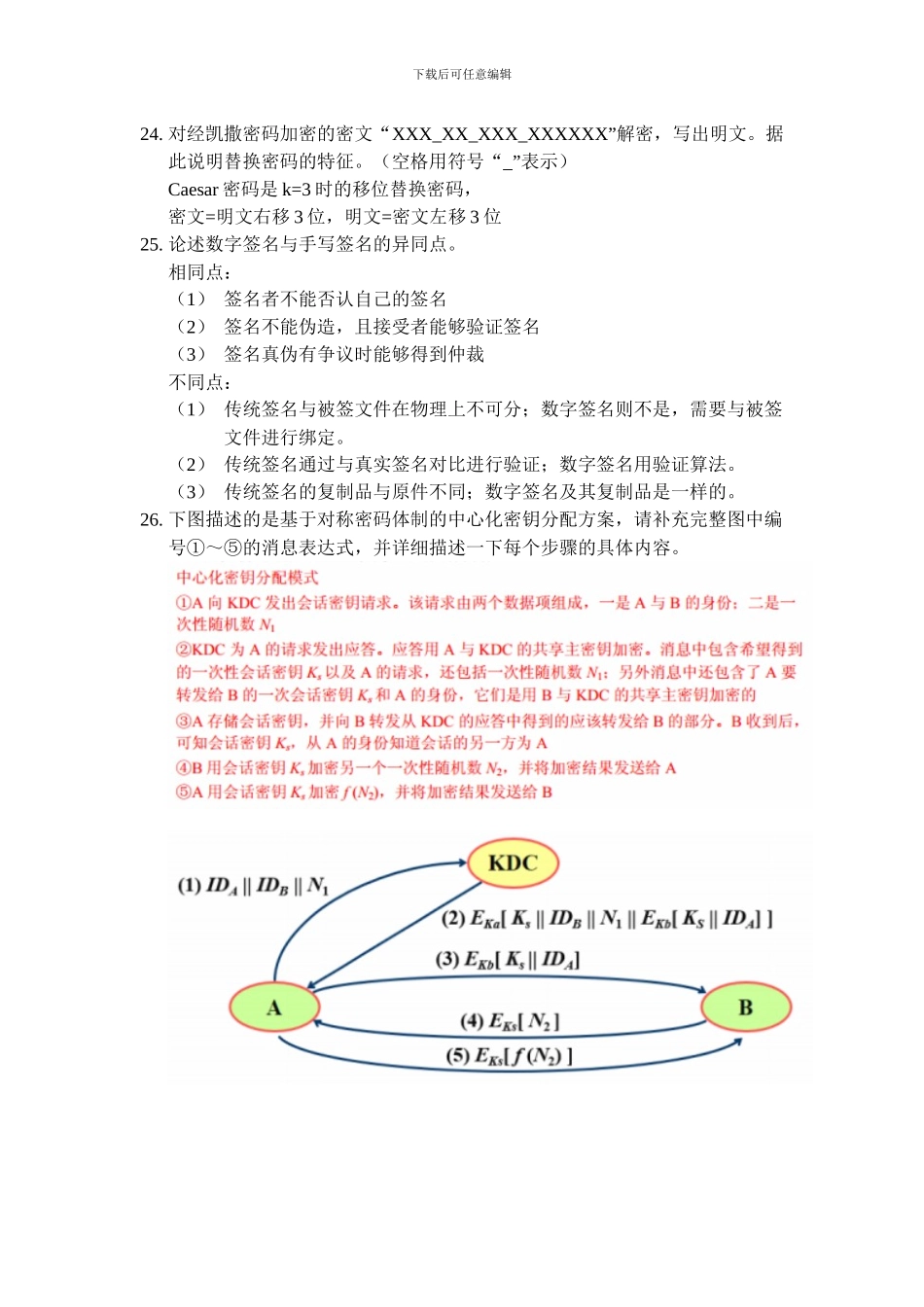

Kerberos 的设计目标解决分布式网络下,用户访问网络使得安全问题,阻止非授权用户获得其无权访问的服务或数据

PKI 管理对象证书、密钥、证书撤销列表12

防火墙的基本技术包过滤技术,代理服务技术,状态检测技术,自适应代理技术

防止行为抵赖,属于什么的讨论范畴数字签名14

完整的数字签名过程包括哪两个过程签名过程、验证签名过程15

用户认证的依据主要包括哪些用户所知道的东西:如口令、密码;用户所拥有的东西:如智能卡、身份证;用户所具有的生物特征:如指纹、声音、DNA

入侵检测的分类根据信息来源分为:基于主机的 IDS、基于网络的 IDS根据检测方法分为:异常入侵检测、误用入侵检测17

访问控制的分类下载后可任意编辑自主访问控制、强制访问控制、基于角色的访问控制18

PKI 的信任模型哪些层次模型、交叉模型、混合模型19

数字签名的分类根据签名方式:直接数字签名、仲裁数字签名根据安全性:无条件安全的数字签名、计算上安全的数字签名根据可签名次数:一次性数字签名、多次性数字签名20

密码分析攻击分为哪几种,