精品文档---下载后可任意编辑今日服务器遭受入侵,入侵路径回溯:被入侵服务器->跳板机->办公网某主机

因此整理记录 windows 被入侵相关信息

本文只讨论 windows 安全登录相关日志,介绍三种事件类型(登录,注销,尝试登陆)

通过此日志可查看 windows 主机是否通过 3389 远程服务爆破进入

注:windows 日志有存储大小限制,有被覆盖的可能

可修改,请自行百度

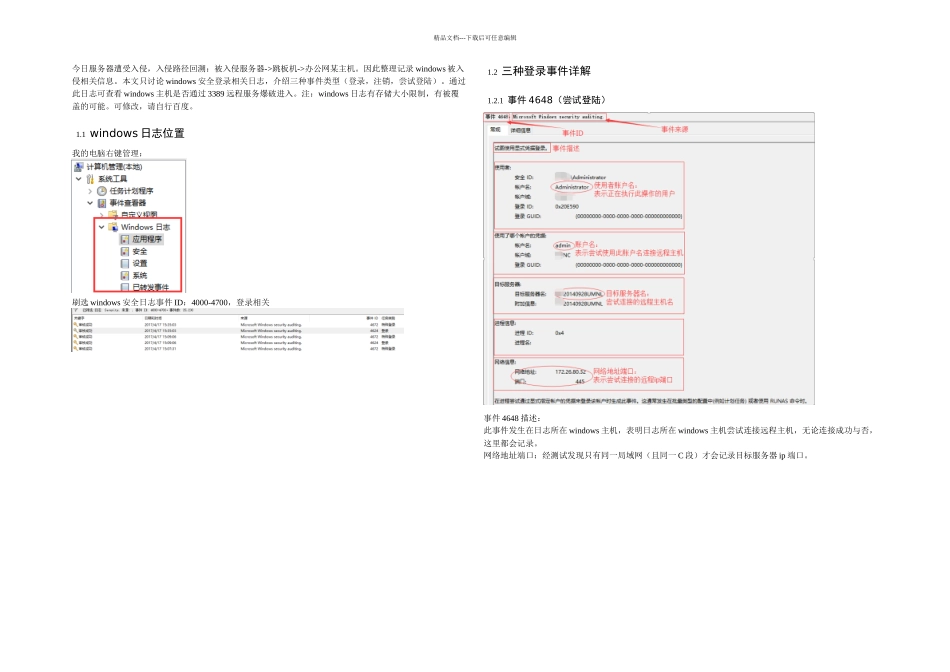

1 windows 日志位置我的电脑右键管理:刷选 windows 安全日志事件 ID:4000-4700,登录相关 1

2 三种登录事件详解 1

1 事件 4648(尝试登陆)事件 4648 描述:此事件发生在日志所在 windows 主机,表明日志所在 windows 主机尝试连接远程主机,无论连接成功与否,这里都会记录

网络地址端口:经测试发现只有同一局域网(且同一 C 段)才会记录目标服务器 ip 端口

精品文档---下载后可任意编辑 1

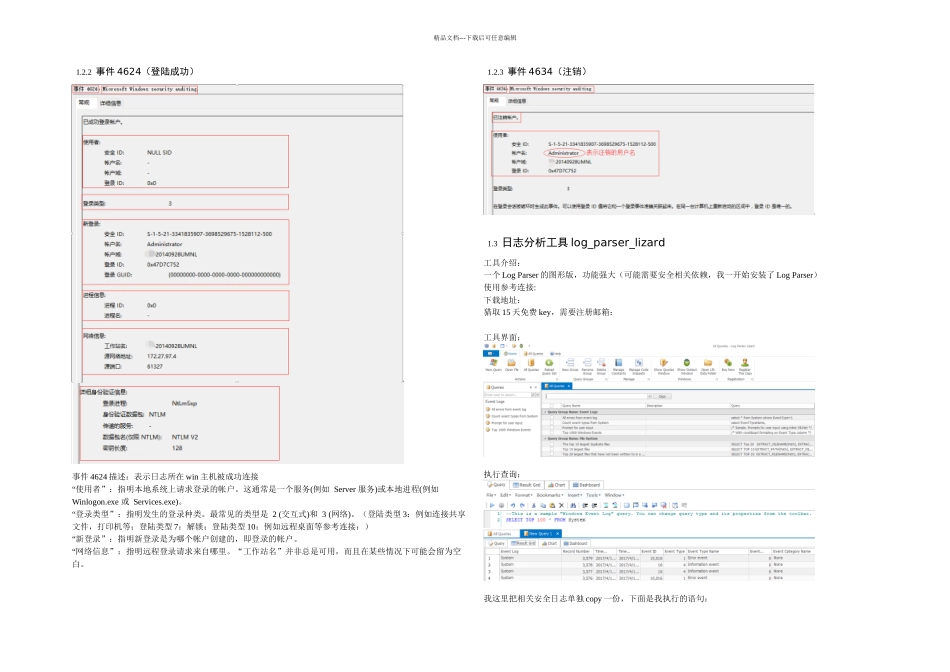

2 事件 4624(登陆成功)事件 4624 描述:表示日志所在 win 主机被成功连接“使用者”:指明本地系统上请求登录的帐户

这通常是一个服务(例如 Server 服务)或本地进程(例如 Winlogon

exe 或 Services

“登录类型”:指明发生的登录种类

最常见的类型是 2 (交互式)和 3 (网络)

(登陆类型 3:例如连接共享文件,打印机等;登陆类型 7:解锁;登陆类型 10:例如远程桌面等参考连接:)“新登录”:指明新登录是为哪个帐户创建的,即登录的帐户

“网络信息”:指明远程登录请求来自哪里

“工作站名”并非总是可用,而且在某些情况下可能会留为空白

3 事件 4634(注销) 1

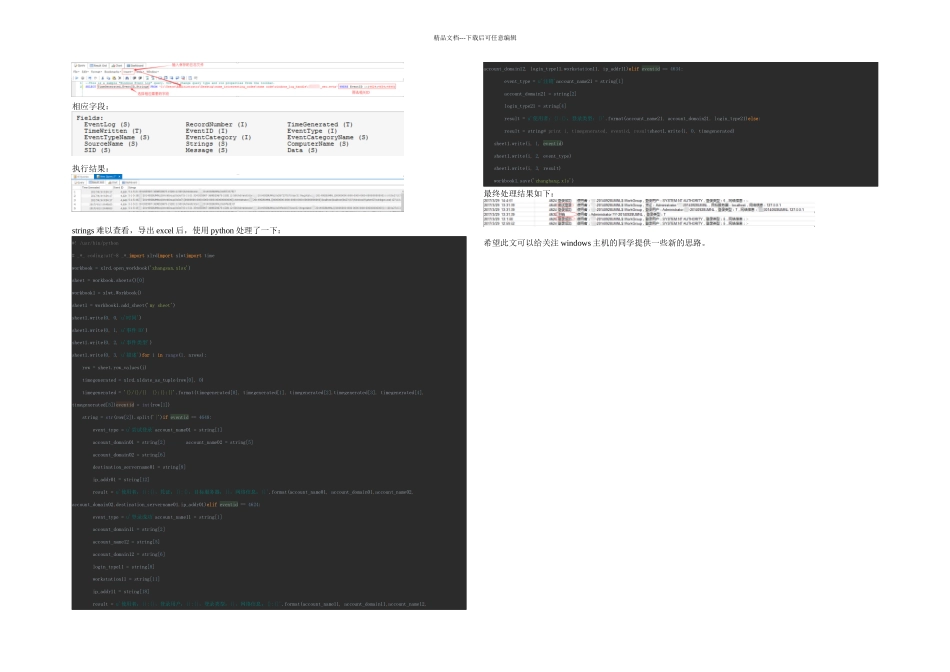

3 日志分析工具 log_parser_lizard工具介绍:一个 Log Parser 的图形版,功能强大(