2018年度全国职业技能大赛中职组“网络空间安全”赛项江苏省竞赛任务书(样题)一、竞赛时间9:00-12:00,共计3小时

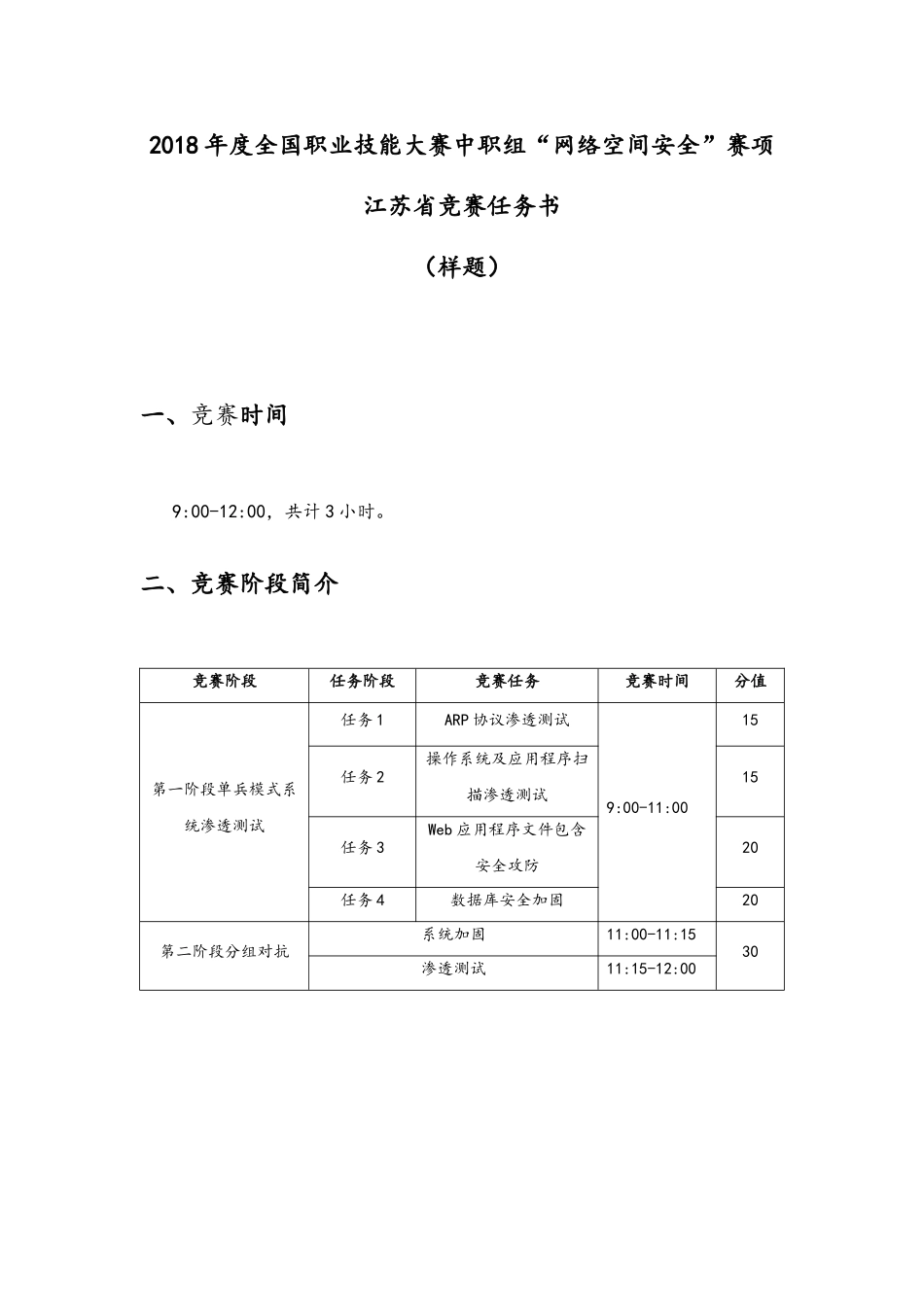

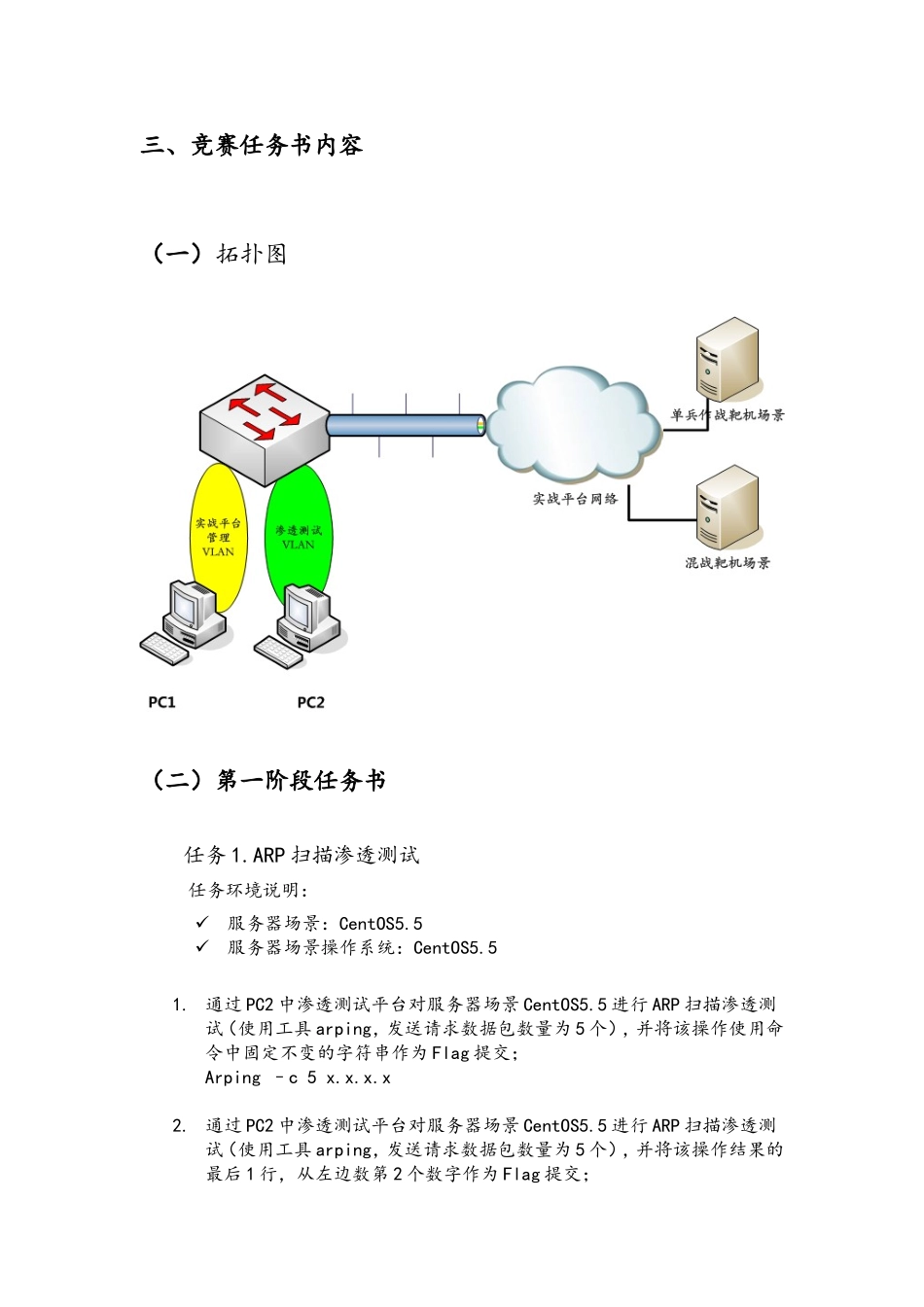

二、竞赛阶段简介竞赛阶段任务阶段竞赛任务竞赛时间分值第一阶段单兵模式系统渗透测试任务1ARP协议渗透测试9:00-11:0015任务2操作系统及应用程序扫描渗透测试15任务3Web应用程序文件包含安全攻防20任务4数据库安全加固20第二阶段分组对抗系统加固11:00-11:1530渗透测试11:15-12:00三、竞赛任务书内容(一)拓扑图(二)第一阶段任务书任务1

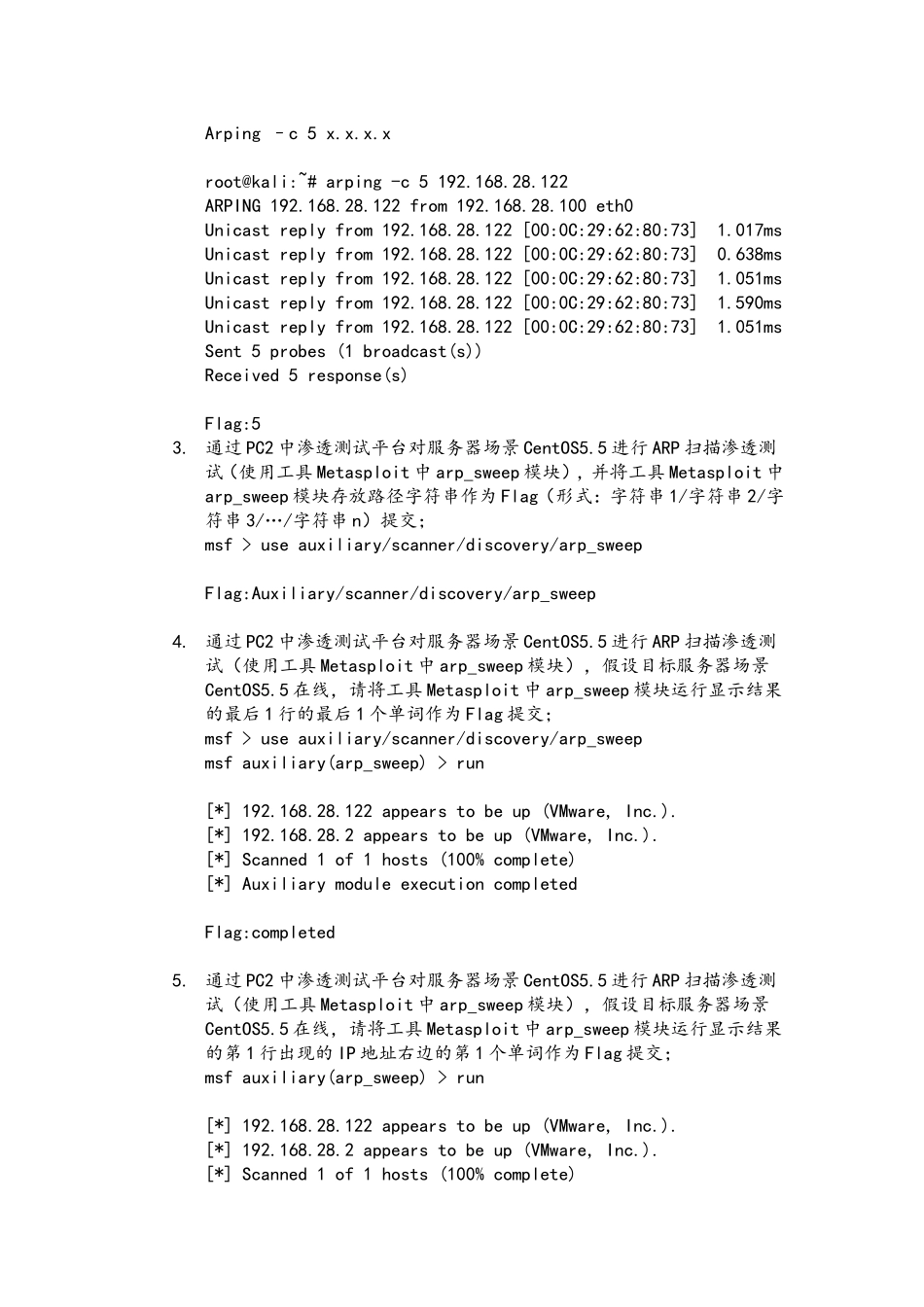

ARP扫描渗透测试任务环境说明:服务器场景:CentOS5

5服务器场景操作系统:CentOS5

通过PC2中渗透测试平台对服务器场景CentOS5

5进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作使用命令中固定不变的字符串作为Flag提交;Arping–c5x

通过PC2中渗透测试平台对服务器场景CentOS5

5进行ARP扫描渗透测试(使用工具arping,发送请求数据包数量为5个),并将该操作结果的最后1行,从左边数第2个数字作为Flag提交;Arping–c5x

xroot@kali:~#arping-c5192

122ARPING192

122from192

100eth0Unicastreplyfrom192

122[00:0C:29:62:80:73]1

017msUnicastreplyfrom192

122[00:0C:29:62:80:73]0

638msUnicastreplyfrom192

122[00:0C:29:62:80:73]1

051msUnicastreplyfrom192

122[00: