网络安全架构设计和网络安全设备的部署合理分域,准确定级•信息系统等级保护以系统所处理信息的最高重要程度来确定安全等级•在合理划分安全域边界安全可控的情况下,各安全域可根据信息的最高重要程度单独定级,实施“分域分级防护”的策略,从而降低系统建设成本和管理风险•信息系统安全域之间的边界应划分明确,安全域与安全域之间的所有数据通信都应安全可控•对于不同等级的安全域间通信,应实施有效的访问控制策略和机制,控制高密级信息由高等级安全域流向低等级安全域

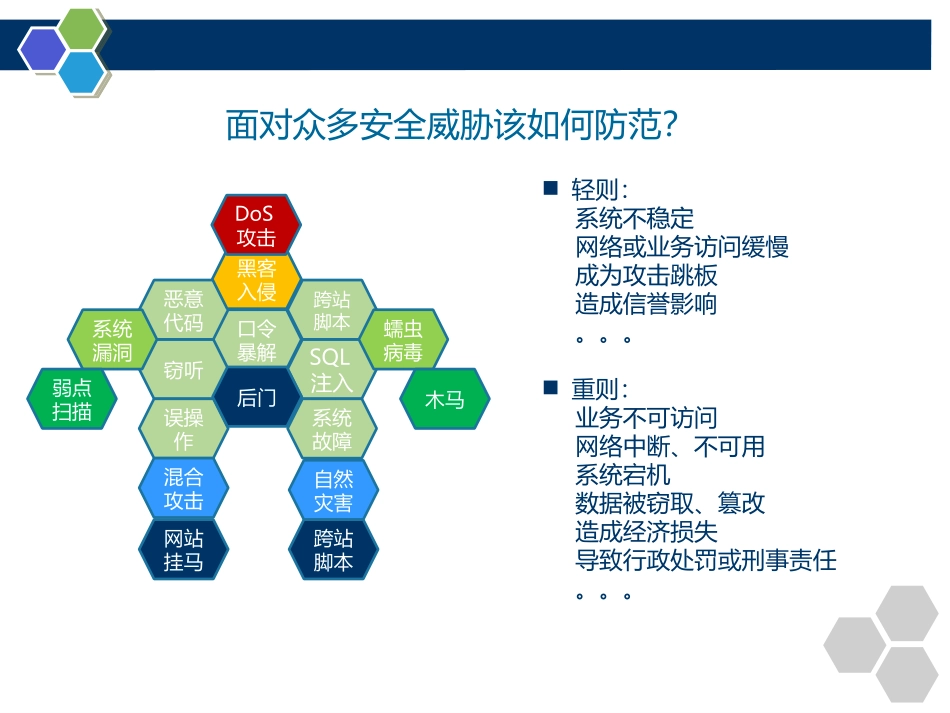

面对众多安全威胁该如何防范

口令暴解窃听SQL注入跨站脚本恶意代码误操作系统漏洞系统故障蠕虫病毒黑客入侵混合攻击自然灾害跨站脚本网站挂马弱点扫描木马DoS攻击轻则:系统不稳定网络或业务访问缓慢成为攻击跳板造成信誉影响

重则:业务不可访问网络中断、不可用系统宕机数据被窃取、篡改造成经济损失导致行政处罚或刑事责任

后门传统安全防护思想——头疼医头,脚痛医脚安全的组织保障密码机物理隔离卡基本安全机制LAN/WAN的安全TEMPEST外网互连安全网络管理防火墙安全应用安全数据库CA认证个人机安全保护安全审计Windows安全UNIX安全操作系统PKI入侵检测防病毒PMI•信息安全的内涵和外延是什么

•什么样的系统是安全的

•信息安全保障的目标是什么

信息安全的基本概念机密性完整性可用性不可抵赖性可控性可审计性信息系统等级保护标准GB/T17859系列标准物理安全网络安全主机安全应用安全数据安全身份鉴别(S)安全标记(S)访问控制(S)可信路径(S)安全审计(G)剩余信息保护(S)物理位置的选择(G)物理访问控制(G)防盗窃和破坏(G)防雷/火/水(G)温湿度控制(G)电力供应(A)数据完整性(S)数据保密性(S)备份与恢复(A)防静电(G)电磁防护(S)入侵防范(G)资源控制(A)恶意代码防范(G)结构安全(G)访问控制(G)安全审