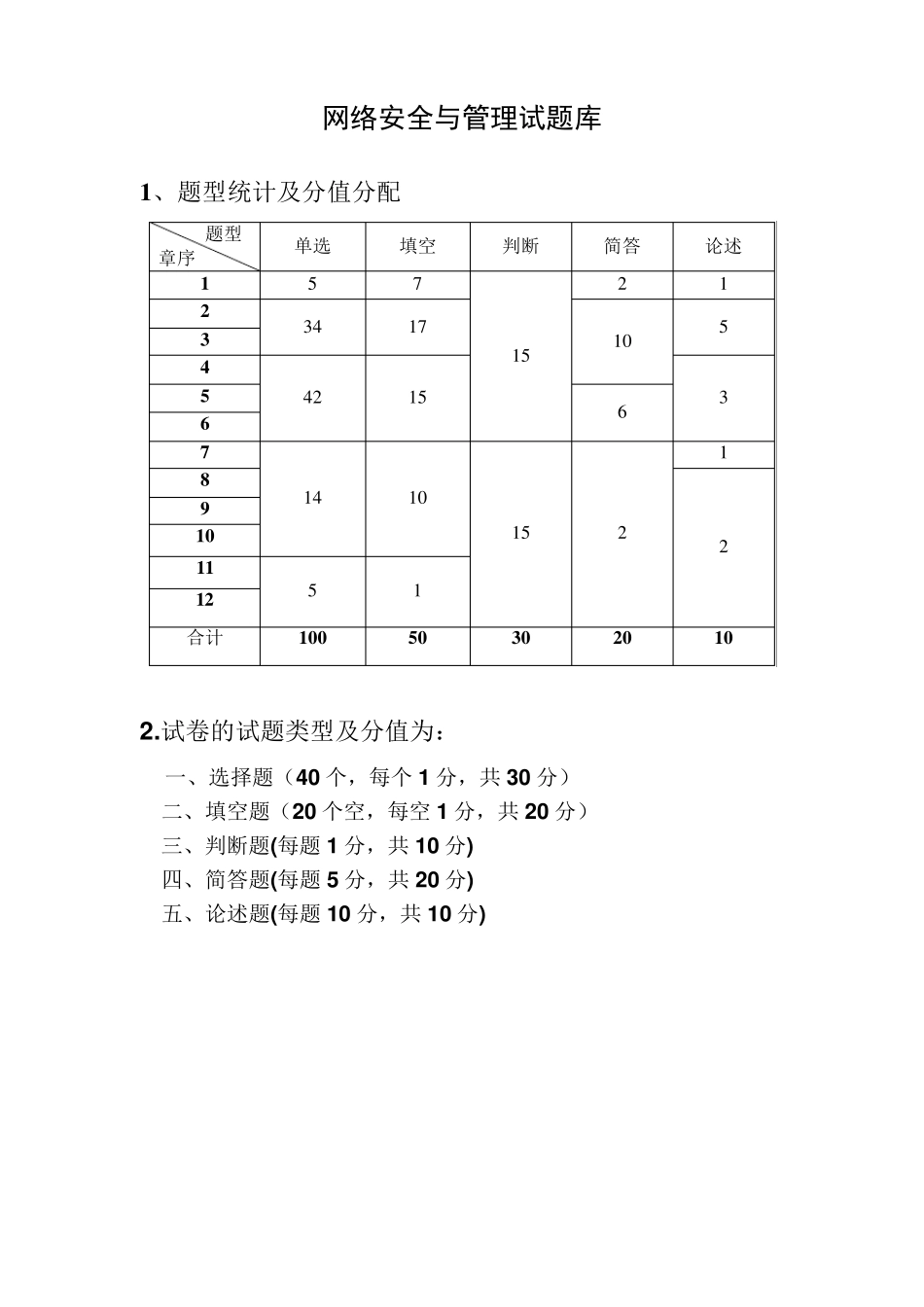

网络安全与管理试题库 1 、题型统计及分值分配 题型 章序 单选 填空 判断 简答 论述 1 5 7 1 5 2 1 2 3 4 1 7 1 0 5 3 4 4 2 1 5 3 5 6 6 7 1 4 1 0 1 5 2 1 8 2 9 1 0 1 1 5 1 1 2 合计 1 0 0 5 0 3 0 2 0 1 0 2

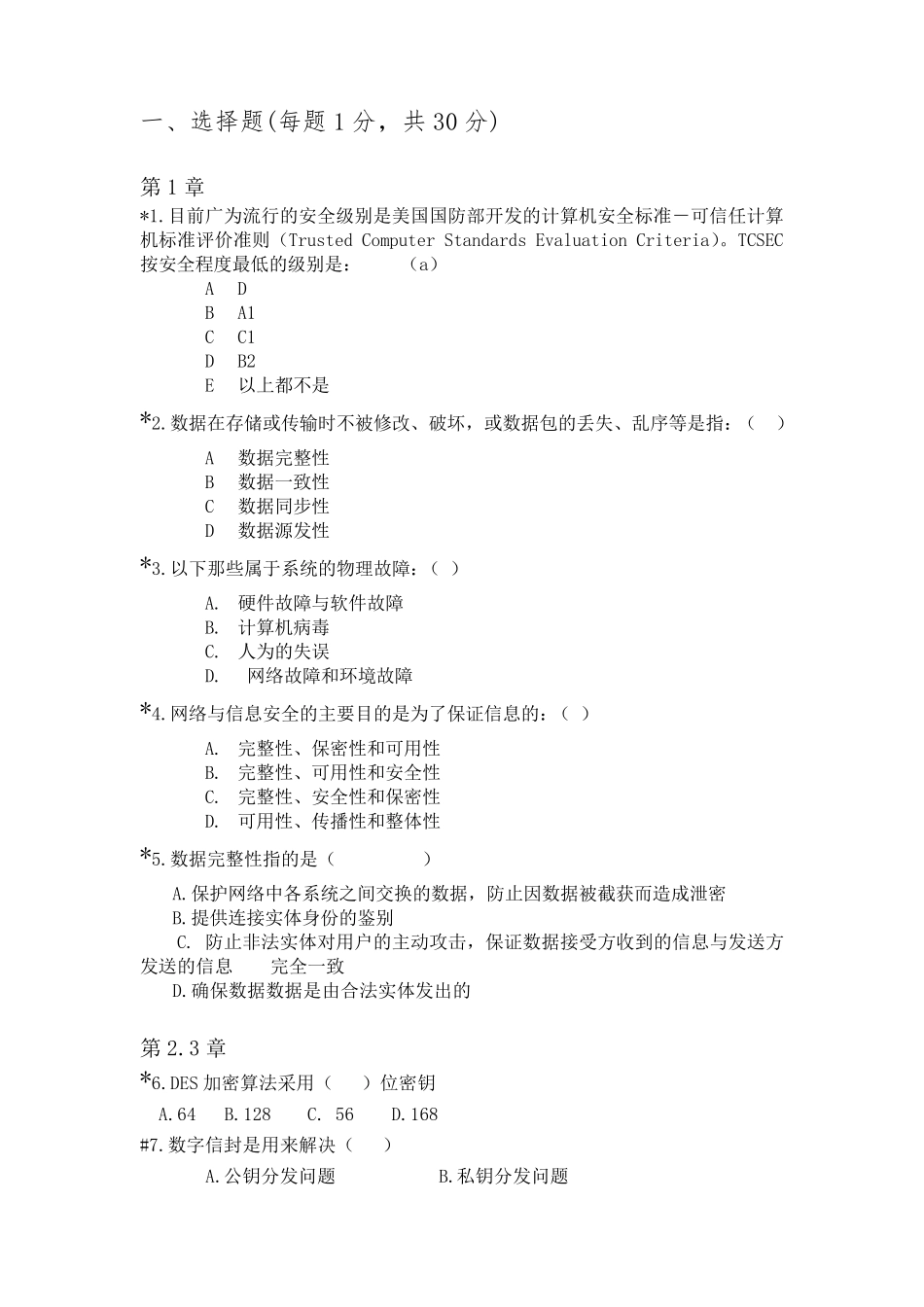

试卷的试题类型及分值为: 一、选择题(4 0 个,每个 1 分,共 3 0 分) 二、填空题(2 0 个空,每空 1 分,共 2 0 分) 三、判断题(每题 1 分,共 1 0 分) 四、简答题(每题 5 分,共 2 0 分) 五、论述题(每题 1 0 分,共 1 0 分) 一、选择题(每题 1 分,共 30 分) 第1 章 *1

目前广为流行的安全级别是美国国防部开发的计算机安全标准-可信任计算机标准评价准则(Trusted Computer Standards Evaluation Criteria)

TCSEC按安全程度最低的级别是: (a) A D B A1 C C1 D B2 E 以上都不是 *2

数据在存储或传输时不被修改、破坏,或数据包的丢失、乱序等是指:( ) A 数据完整性 B 数据一致性 C 数据同步性 D 数据源发性 *3

以下那些属于系统的物理故障:( ) A

硬件故障与软件故障 B

计算机病毒 C

人为的失误 D

网络故障和环境故障 *4

网络与信息安全的主要目的是为了保证信息的:( ) A

完整性、保密性和可用性 B

完整性、可用性和安全性 C

完整性、安全性和保密性 D

可用性、传播性和整体性 *5

数据完整性指的是( ) A

保护网络中各系统之间交换的数据,防止因数据被截获而造成泄密 B

提供连接实体身份的鉴别 C

防止非法实体对用户的主动攻击,保证数据接受方收到的信息与发送方发送的信息 完全一致 D