DHCP Snooping 配置 介绍DHCP Snooping 的原理和配置方法,并给出配置举例

配置DHCP Snooping 的攻击防范功能示例 组网需求 如图 9-13 所示,SwitchA 与 SwitchB 为接入设备,SwitchC 为 DHCP Relay

Client1 与 Client2分别通过 GE0/0/1 与 GE0/0/2 接入 SwitchA,Client3 通过 GE0/0/1 接入 SwitchB,其中Client1 与 Client3 通过 DHCP 方式获取 IPv4 地址,而 Client2 使用静态配置的IPv4 地址

网络中存在非法用户的攻击导致合法用户不能正常获取 IP 地址,管理员希望能够防止网络中针对 DHCP 的攻击,为 DHCP 用户提供更优质的服务

图 9 -1 3 配置DHCP Sn o o p in g 的攻击防范功能组网图 配置思路 采用如下的思路在 SwitchC 上进行配置

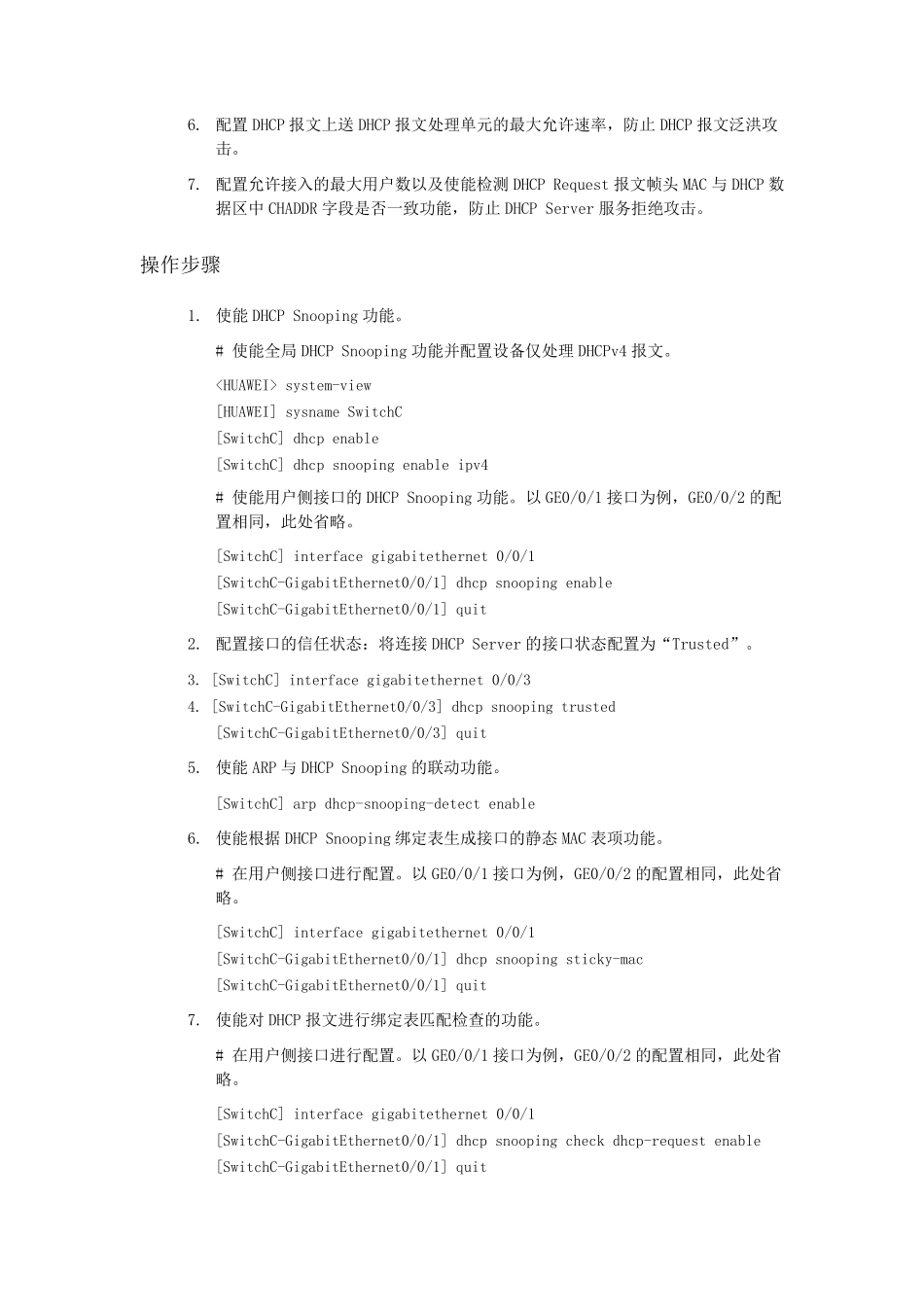

使能 DHCP Snooping 功能并配置设备仅处理DHCPv4 报文

配置接口的信任状态,以保证客户端从合法的服务器获取 IP 地址

使能 ARP 与 DHCP Snooping 的联动功能,保证 DHCP 用户在异常下线时实时更新绑定表

使能根据 DHCP Snooping 绑定表生成接口的静态 MAC 表项功能,以防止非 DHCP用户攻击

使能对 DHCP 报文进行绑定表匹配检查的功能,防止仿冒 DHCP 报文攻击

配置DHCP 报文上送DHCP 报文处理单元的最大允许速率,防止DHCP 报文泛洪攻击

配置允许接入的最大用户数以及使能检测DHCP Request 报文帧头MAC 与DHCP 数据区中CHADDR 字段是否一致功能,防止DHCP Server 服务拒绝攻击