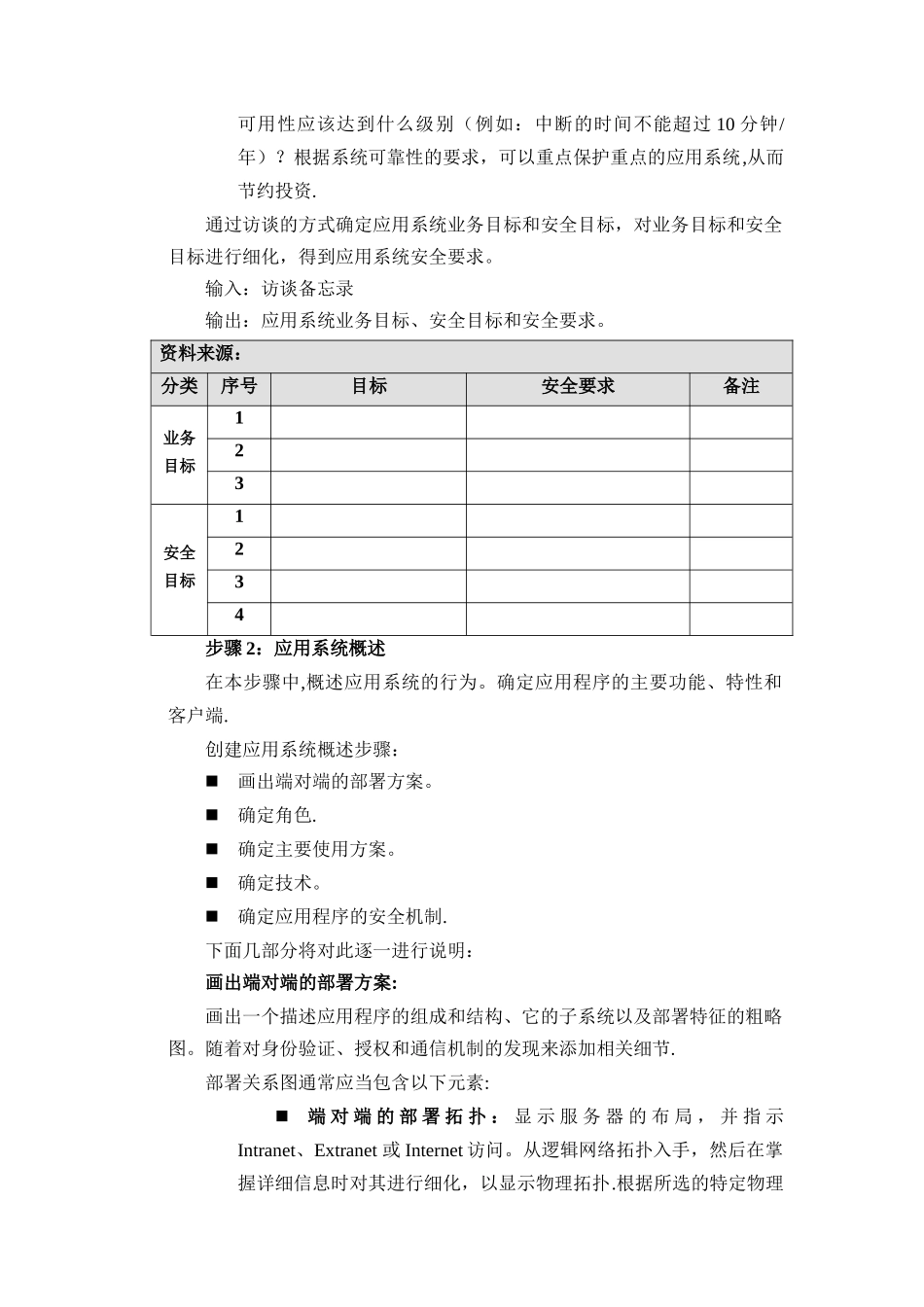

1.1.1应用安全评估应用评估概述针对企业关键应用的安全性进行的评估,分析 XXX 应用程序体系结构、设计思想和功能模块,从中发现可能的安全隐患。全面的了解应用系统在网络上的“表现”,将有助于对应用系统的维护与支持工作.了解 XXX 应用系统的现状,发现存在的弱点和风险,作为后期改造的需求.本期项目针对 XXX 具有代表性的不超过 10 个关键应用进行安全评估.在进行应用评估的时候,引入了威胁建模的方法,这一方法是一种基于安全的分析,有助于我们确定应用系统造成的安全风险,以及攻击是如何体现出来的。输入:对于威胁建模,下面的输入非常有用: 用例和使用方案 数据流 数据架构 部署关系图 虽然这些都非常有用,但它们都不是必需的。但是,一定要了解应用程序的主要功能和体系结构.输出:威胁建模活动的输出结果是一个威胁模型。威胁模型捕获的主要项目包括 : 威胁列表 漏洞列表 应用评估步骤五个主要的威胁建模步骤如图 1 所示。图 1我们把应用系统的安全评估划分为以下五个步骤:识别应用系统的安全目标:其中包括系统业务目标和安全目标。目标清楚有助于将注意力集中在威胁建模活动,以及确定后续步骤要做多少工作。11了解应用系统概况:逐条列出应用程序的重要特征和参加者有助于在步骤 4 中确定相关威胁。应用系统分解:全面了解应用程序的结构可以更轻松地发现更相关、更具体的威胁。应用系统的威胁识别:使用步骤 2 和 3 中的详细信息来确定与您的应用程序方案和上下文相关的威胁。应用系统的弱点分析:查应用程序的各层以确定与威胁有关的弱点。步骤 1:识别安全目标业务目标是应用系统使用的相关目标和约束。安全目标是与数据及应用程序的保密性、完整性和可用性相关的目标和约束。以约束的观点来考虑安全目标利用安全目标来指导威胁建模活动。请考虑这个问题,“您不希望发生什么?”例如,确保攻击者无法窃取用户凭据. 通过确定主要的安全目标,可以决定将主要精力放在什么地方。确定目标也有助于理解潜在攻击者的目标,并将注意力集中于那些需要密切留意的应用程序区域。例如,假如将客户帐户的详细信息确定为需要保护的敏感数据,那么您可以检查数据存储的安全性,以及如何控制和审核对数据的访问。业务目标:一个应用系统的业务目标应该从如下几个方面入手进行分析:信誉:应用系统发生异常情况以及遭到攻击造成的商业信誉的损失;经济:对于应用系统,假如发生攻击或者其它安全...