思科 ACS 网络设备安全管理方案一、网络设备安全管理需求概述就北京中行网络布局来看,网络的基础设施现包含几百个网络设备

在网络上支撑的业务日益关键,对网络安全和可靠性要求更为严格

可以预测的是,大型网络管理需要多种网络管理工具协调工作,不同的网络管理协议、工具和技术将各尽其力,同时发挥着应有的作用

比如:对于Telnet 网络管理手段

有些人可能会认为,今后这些传统的设备管理手段,会减少使用甚或完全消逝

但实际上,Telnet 命令行设备管理仍因其速度、强大功能、熟悉程度和方便性而广受欢迎

尽管其他网络设备管理方式中有先进之处,基于 Telnet 的管理在未来依旧会是一种常用管理方式

随着 BOC 网络设备数量的增加,为维持网络运作所需的管理员数目也会随之增加

这些管理员隶属于不同级别的部门,系统管理员结构也比较复杂

网络管理部门现在开始了解,假如没有一个机制来建立整体网络管理系统,以控制哪些管理员能对哪些设备执行哪些命令,网络基础设施的安全性和可靠性问题是无法避开的

二、设备安全管理解决之道建立网络设备安全管理的首要出发点是定义和规划设备管理范围, 从这一点我门又可以发现,网络设备安全管理的重点是定义设备操作和管理权限

对于新增加的管理员,我们并不需要对个体用户进行权限分配,而是通过分配到相应的组中,继承用户组的权限定义

通过上面的例子,我们可以发现网络安全管理的核心问题就是定义以下三个概念:设备组、命令组和用户组

设备组规划了设备管理范围;命令组制定了操作权限;用户组定义了管理员集合

根据 BOC 的设备管理计划,将它们组合在一起,构成 BOC 所需要的设备安全管理结构

安 全 设 备 管 理 包 括 身 份 验 证 Authentication 、 授 权 Authorization 和 记 帐Accounting 三个方面的内容

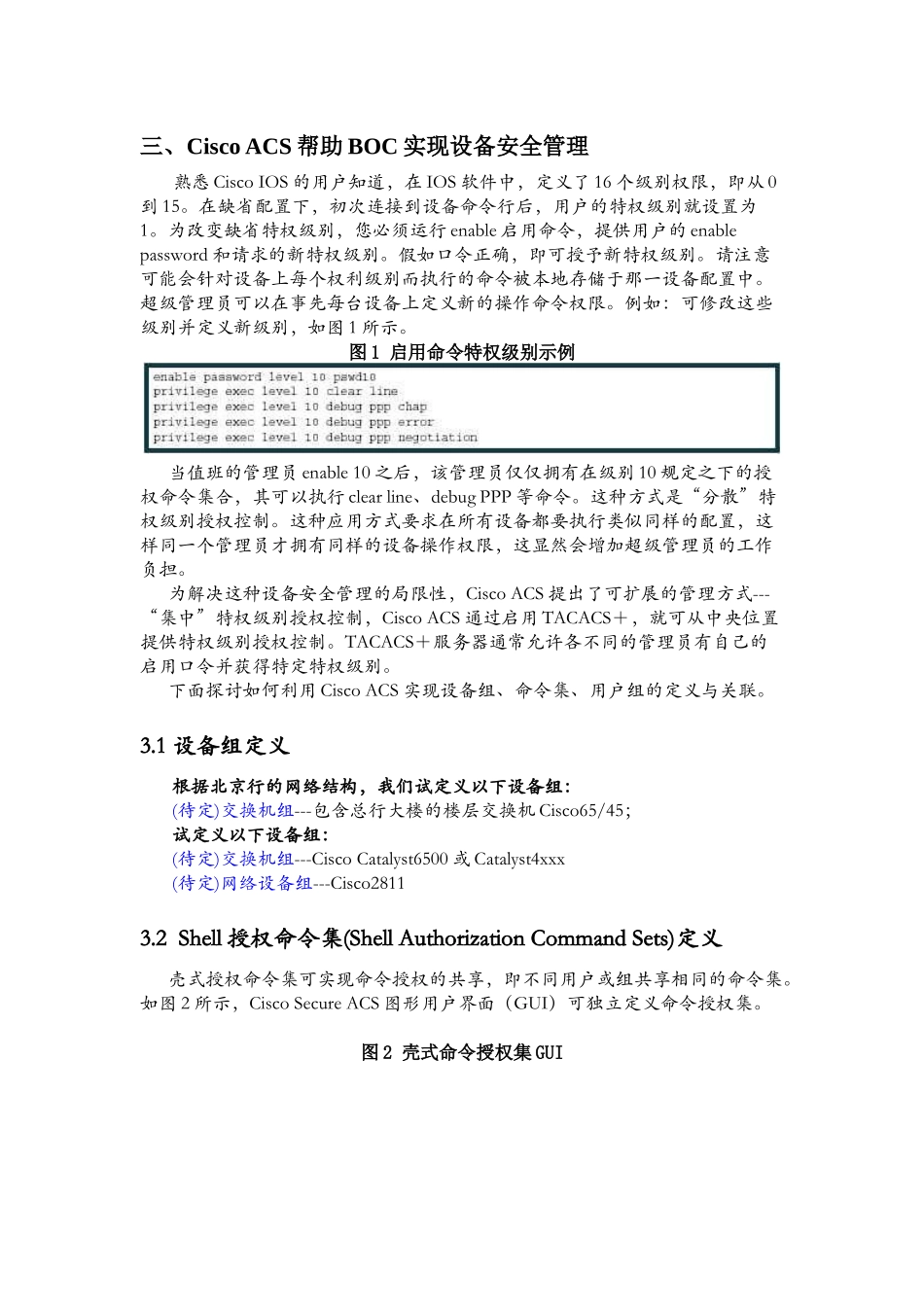

例如:管理员需要通过远程 Logi