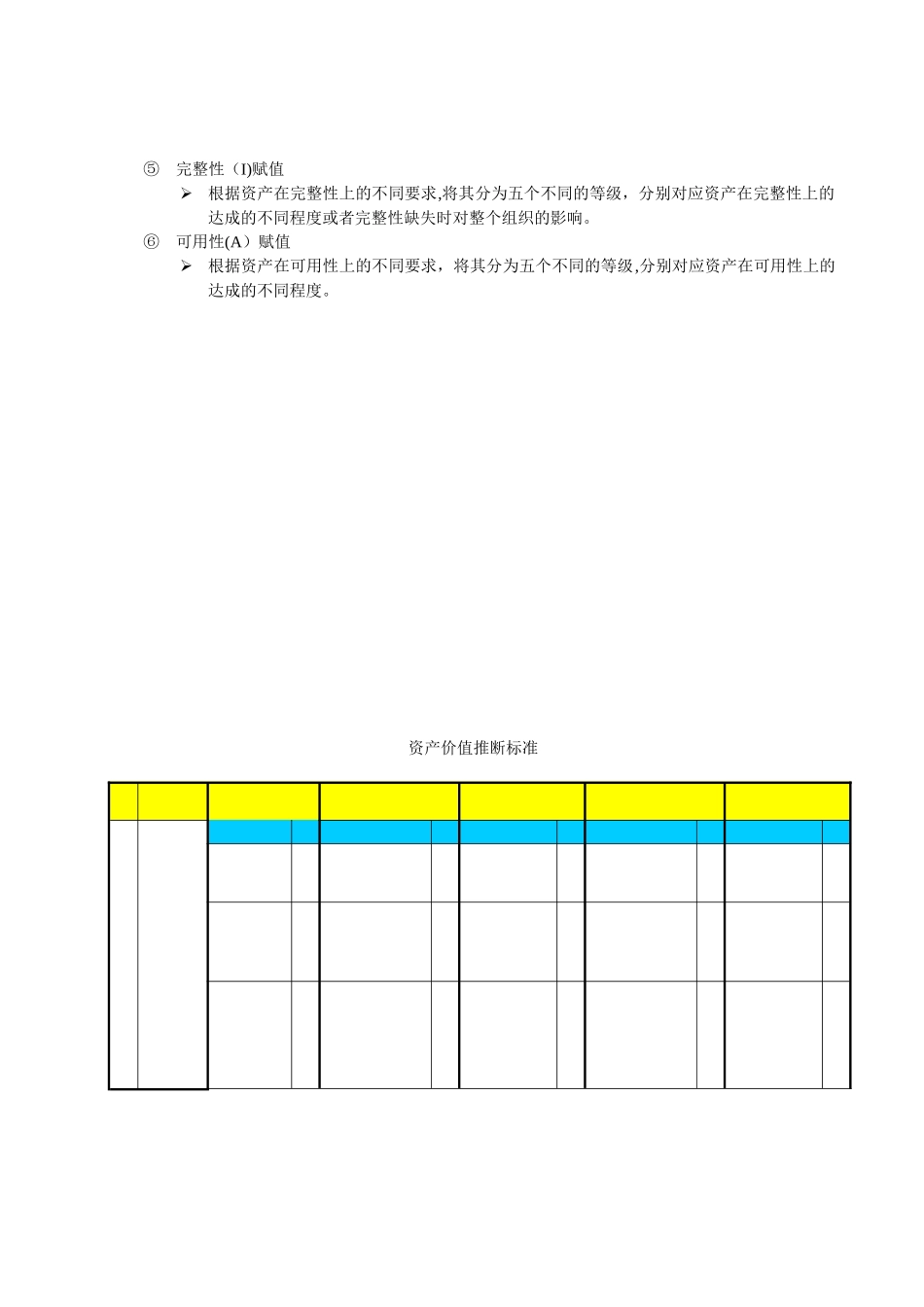

1目的为了在考虑控制成本与风险平衡的前提下选择合适的控制目标和控制方式,将信息安全风险控制在可接受的水平,特制定本程序.2范围本程序适用信息安全管理体系(ISMS)范围内信息安全风险评估活动的管理。3职责3.1 研发中心负责牵头成立信息安全管理委员会。3.2 信息安全管理委员会负责编制《信息安全风险评估量划》,确认评估结果,形成《风险评估报告》及《风险处理计划》。3.3 各部门负责本部门使用或管理的资产的识别和风险评估,并负责本部门所涉及的资产的具体安全控制工作.4 相关文件《信息安全管理手册》《GB-T20984—2025 信息安全风险评估法律规范》《信息技术 安全技术信息技术安全管理指南第 3 部分:IT 安全管理技术》5程序5.1 风险评估前准备①研发中心牵头成立信息安全管理委员会,委员会成员应包含信息安全重要责任部门的成员。②信息安全管理委员会制定《信息安全风险评估量划》,下发各部门。③风险评估方法—定性综合风险评估方法本项目采纳的是定性的风险评估方法。定性风险评估并不强求对构成风险的各个要素(特别是资产)进行精确的量化评价,它有赖于评估者的经验推断、业界惯例以及组织自身定义的标准,来对风险要素进行相对的等级分化,最终得出的风险大小,只需要通过等级差别来分出风险处理的优先顺序即可。综合评估是先识别资产并对资产进行赋值评估,得出重要资产,然后对重要资产进行详细的风险评估.5.2 资产赋值①各部门信息安全管理委员会成员对本部门资产进行识别,并进行资产赋值。资产价值计算方法:资产价值 = 保密性赋值+完整性赋值+可用性赋值②资产赋值的过程是对资产在信息分类、机密性、完整性、可用性进行分析评估,并在此基础上得出综合结果的过程。③确定信息类别 信息分类按“5.9 资产识别参考(资产类别)”进行,信息分类不适用时,可不填写。④机密性(C)赋值根据资产在机密性上的不同要求,将其分为五个不同的等级,分别对应资产在机密性上的应达成的不同程度或者机密性缺失时对整个组织的影响。⑤完整性(I)赋值根据资产在完整性上的不同要求,将其分为五个不同的等级,分别对应资产在完整性上的达成的不同程度或者完整性缺失时对整个组织的影响。⑥可用性(A)赋值根据资产在可用性上的不同要求,将其分为五个不同的等级,分别对应资产在可用性上的达成的不同程度。资产价值推断标准要素准则数据资产实体/服务资产文件/软件资产无形资产人员资产可用性按资产使用或允许中断...