威胁识别与分析 21

关键资产安全需求 21

关键资产威胁概要 31

威胁描述汇总 91

威胁赋值 102

脆弱性识别与分析 122

常规脆弱性描述 122

管理脆弱性 122

网络脆弱性 122

系统脆弱性 122

应用脆弱性 122

数据处理和存储脆弱性 122

运行维护脆弱性 122

灾备与应急响应脆弱性 122

物理脆弱性 122

脆弱性专项检查 122

木马病毒专项检查 122

服务器漏洞扫描专项检测 122

安全设备漏洞扫描专项检测 192

脆弱性综合列表 213

风险分析 253

关键资产的风险计算结果 253

关键资产的风险等级 273

风险等级列表 273

风险等级统计 283

基于脆弱性的风险排名 283

风险结果分析 294

综合分析与评价 304

综合风险评价 304

风险控制角度需要解决的问题 305

整改意见 311

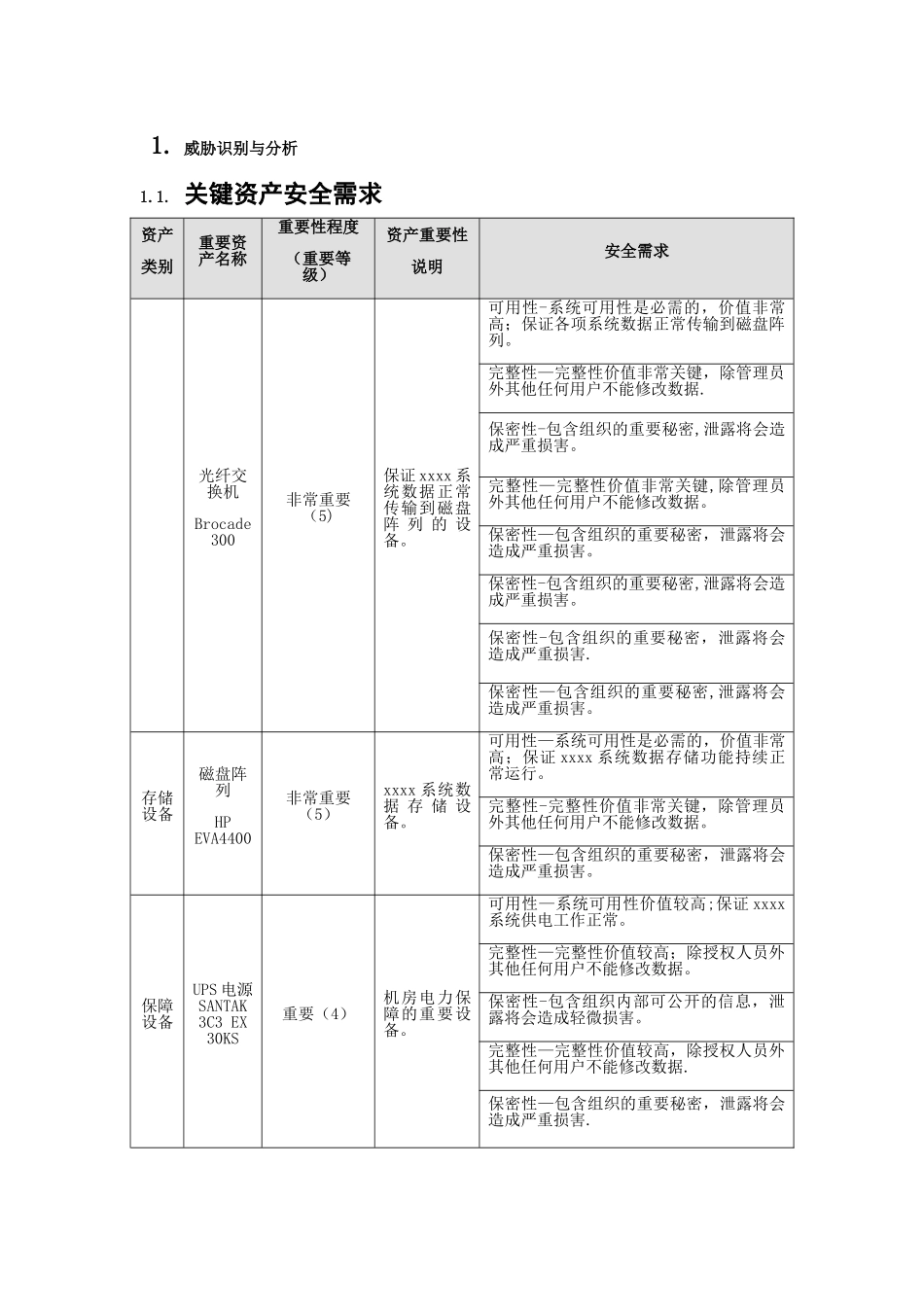

威胁识别与分析1

关键资产安全需求资产类别重要资产名称重要性程度(重要等级)资产重要性说明安全需求光纤交换机Brocade 300非常重要(5)保证 xxxx 系统数据正常传输到磁盘阵 列 的 设备

可用性-系统可用性是必需的,价值非常高;保证各项系统数据正常传输到磁盘阵列

完整性—完整性价值非常关键,除管理员外其他任何用户不能修改数据

保密性-包含组织的重要秘密,泄露将会造成严重损害

完整性—完整性价值非常关键,除管理员外其他任何用户不能修改数据

保密性—包含组织的重要秘密,泄露将会造成严重损害

保密性-包含组织的重要秘密,泄露将会造成严重损害

保密性-包含组织的重要秘密,泄露将会造成严重损