IPSec原理与实践1-原理(组图)随着越来越多的企业、单位接入Internet和接入速度的不断提高,网络安全正日益成为网络管理的一个重要课题

作为广泛部署的Windows(NT)Server系统自身的安全受到越来越多的关注

市场上也出现了很多软、硬件防火墙产品来保证内网服务器的安全

其实,Windows(NT)Server系统自身便带有功能强大的防火墙系统-IPSec,其全面的安全保护功能并不输于其它商业防火墙产品

本文将介绍基于Windows操作系统的防火墙系统-IPSec的原理与实现

1TCP/IP过滤在深入探讨IPSec之前,我们首先来看一下Windows系统的TCP/IP过滤功能

Windows2000Server系统内部集成了很多安全特性,这包括"本地安全及审核策略"、"加密文件系统"、"TCP/IP过滤"、"IP安全(IPSec)"等等

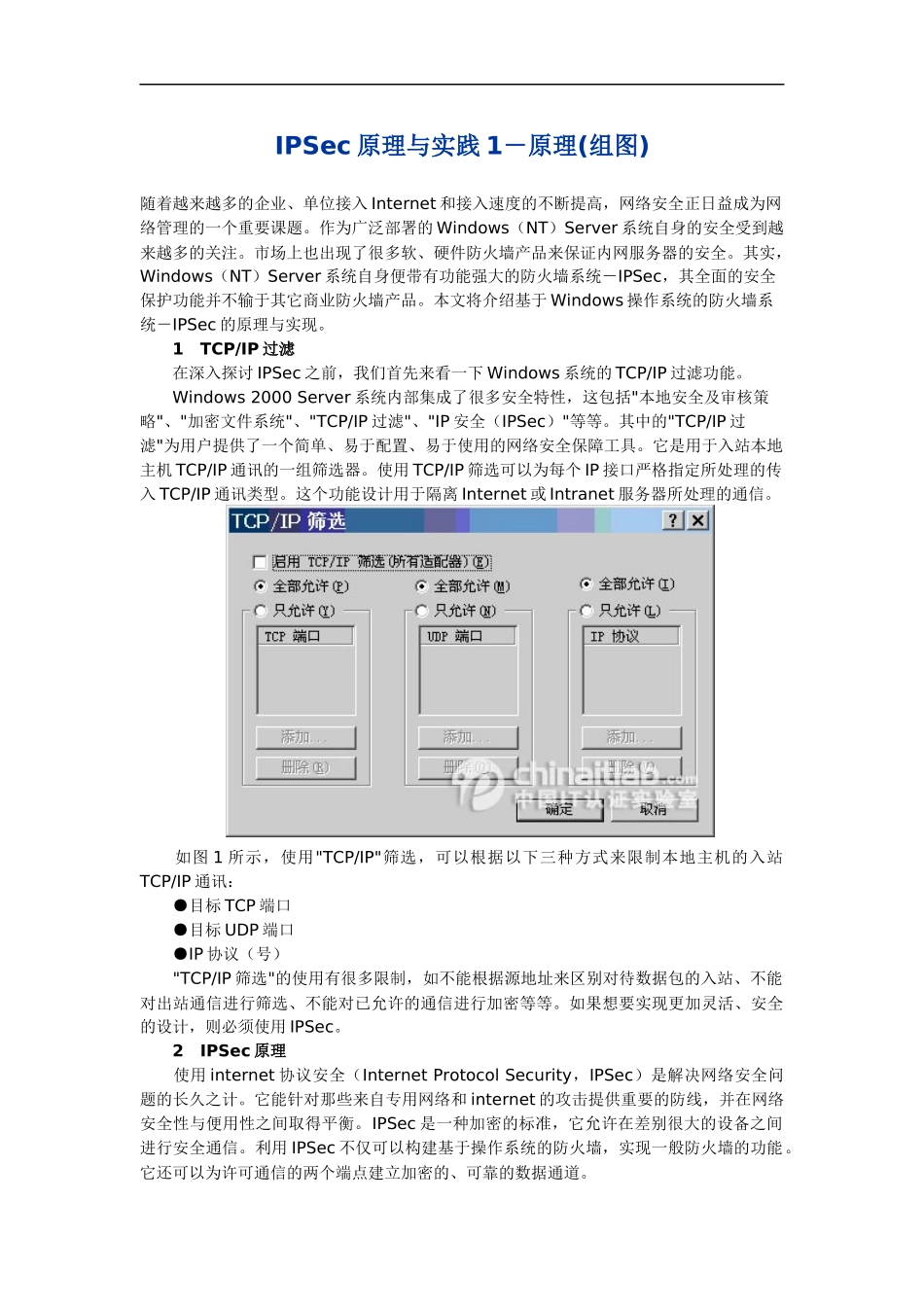

其中的"TCP/IP过滤"为用户提供了一个简单、易于配置、易于使用的网络安全保障工具

它是用于入站本地主机TCP/IP通讯的一组筛选器

使用TCP/IP筛选可以为每个IP接口严格指定所处理的传入TCP/IP通讯类型

这个功能设计用于隔离Internet或Intranet服务器所处理的通信

如图1所示,使用"TCP/IP"筛选,可以根据以下三种方式来限制本地主机的入站TCP/IP通讯:●目标TCP端口●目标UDP端口●IP协议(号)"TCP/IP筛选"的使用有很多限制,如不能根据源地址来区别对待数据包的入站、不能对出站通信进行筛选、不能对已允许的通信进行加密等等

如果想要实现更加灵活、安全的设计,则必须使用IPSec

2IPSec原理使用internet协议安全(InternetProtocolSecurity,IPSec)是解决网络安全问题的长久之计

它能针对那些来自专用网络和internet的攻击提供重要的防线,并在网络安全