PC1WebServerInternetPC2ACSServerASAE0/2outsideE0/0dmzE0/1inside通过配置ASA穿越代理加强企业内部访问服务器安全之实验案例1、实验环境A8公司对于企业内部信息安全要求较高,对于部分重要服务器要求在通过防火墙是进行认证授权,只有通过认证授权的用户才能访问服务器

实验案例拓扑图网络规划如下:(1)ASA防火墙接口(实验只需配置DMZ接口和inside接口即可)地址如下:1)E0/0为dmz接口,IP地址为192

254/24

2)E0/1为inside接口,IP地址为192

254/24

(2)主机PC1和PC2使用WindowsXP系统,IP地址分别为192

1/24,192

(3)ACSServer和WebServer使用WindowsServer2003系统,并且均配置IIS搭建Web站点

IP地址分别为192

1/24,192

2、需求描述A8公司需求如下:(1)PC1和PC2访问Web服务器必须通过ASA认证授权,PC1的用户名:a8

com,密码a8

com;PC2的用户名:cisco

123,密码cisco

(2)PC1只能访问WebServer,不能访问ACSServer,而PC2可以访问WebServer和ACSServer

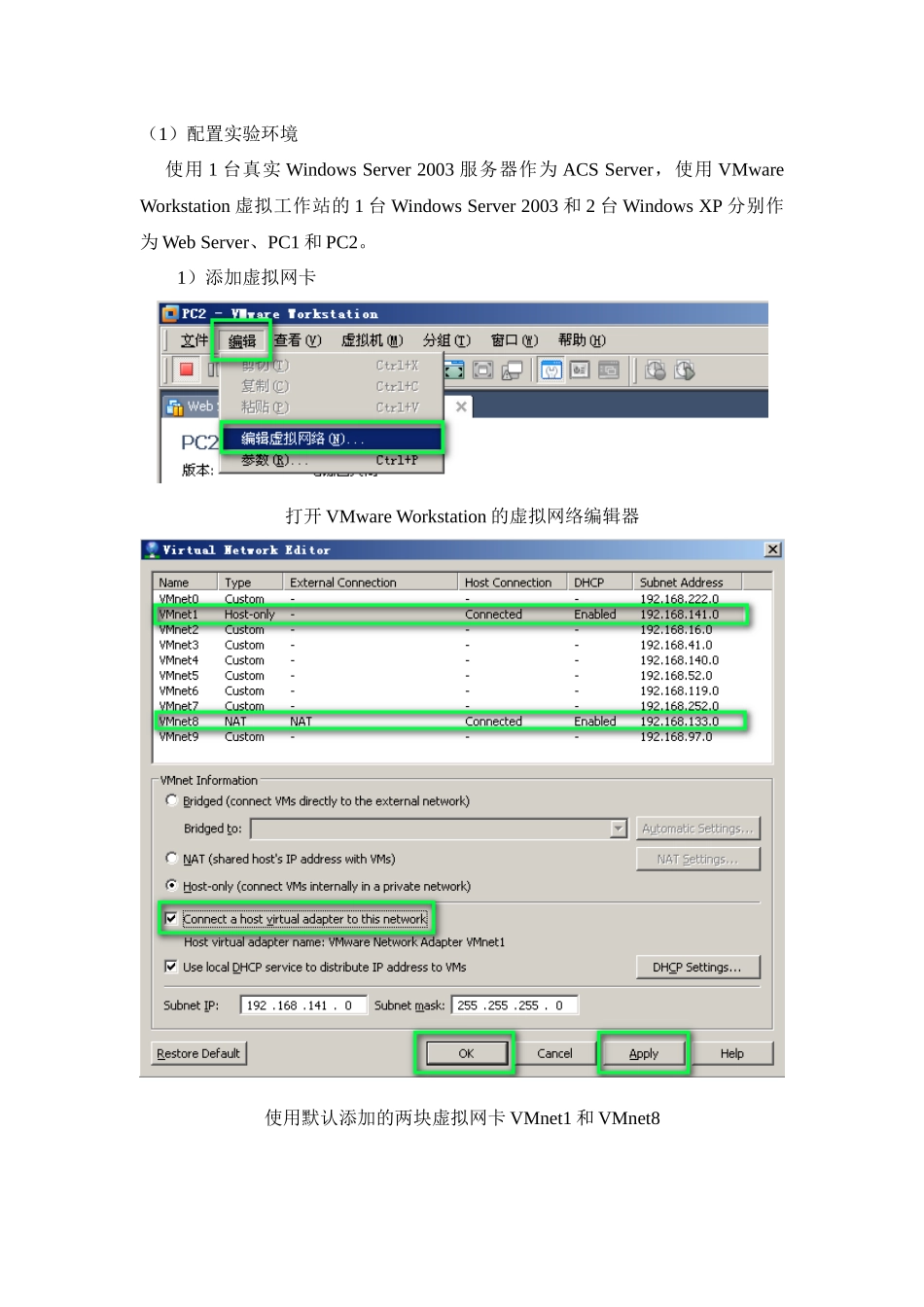

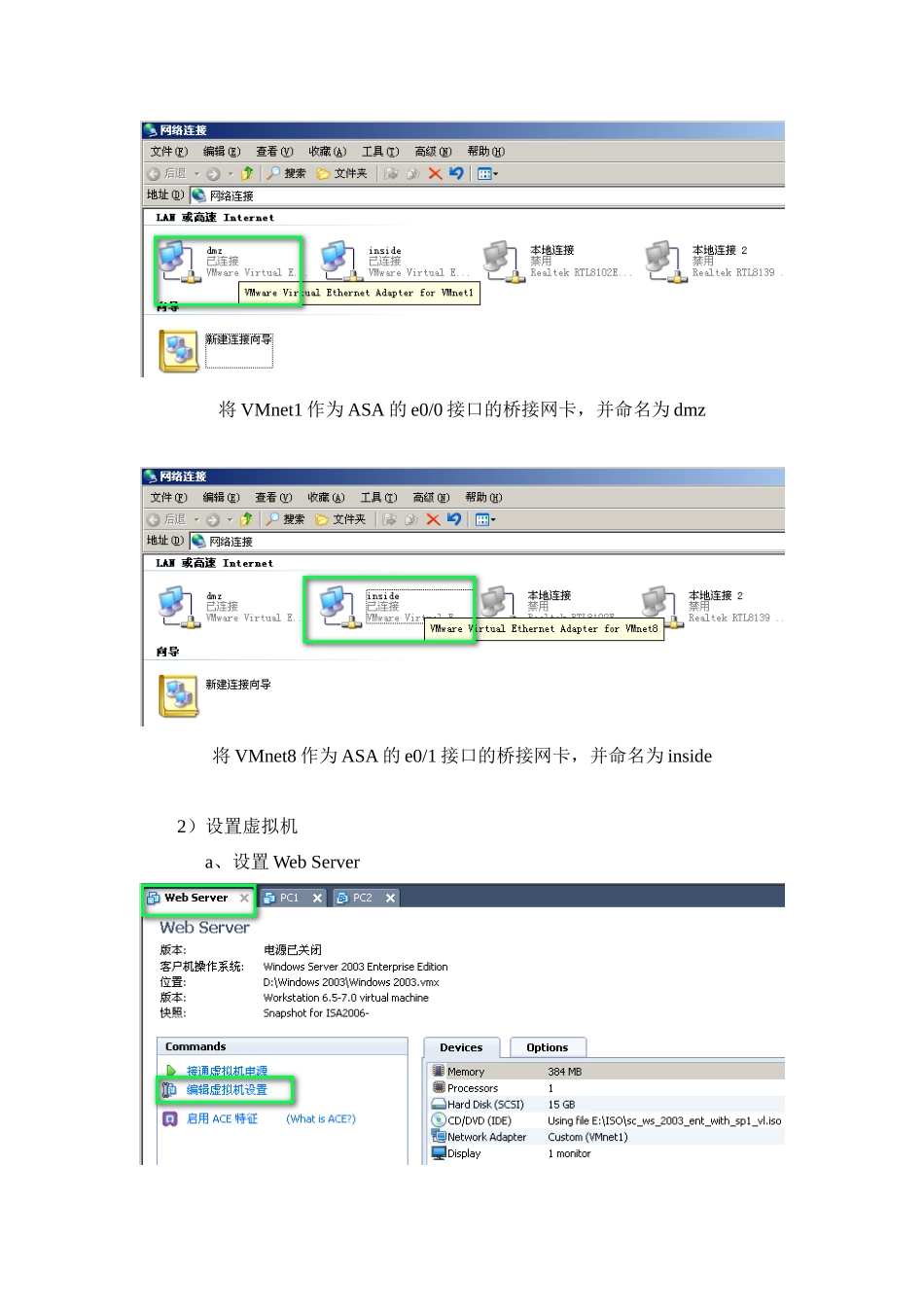

3、推荐步骤(1)配置实验环境使用1台真实WindowsServer2003服务器作为ACSServer,使用VMwareWorkstation虚拟工作站的1台WindowsServer2003和2台WindowsXP分别作为WebServer、PC1和PC2

1)添加虚拟网卡打开VMwareWorkstation的虚拟网络编辑器使用默认添加的两块虚拟网卡VMnet1