常 见 WEB 安 全 漏 洞 及 整 改 建 议 1

HTML 表 单 没 有 CSRF 保 护 1

1 问 题 描 述 : CSRF( Cross-site request forgery) , 中 文 名 称 : 跨 站 请 求 伪 造 , 也 被 称 为 : one click attack/session riding, 缩 写 为 : CSRF/XSRF

CSRF 攻 击 : 攻 击 者 盗 用 了 你 的 身 份 , 以 你 的 名 义 发 送 恶 意 请 求

CSRF 能 够 做 的 事情 包 括 :以 你 名 义 发 送 邮 件 ,发 消 息 ,盗 取 你 的 账 号 ,甚 至 于 购 买 商 品 ,虚 拟 货 币 转 账 ……造 成 的 问 题 包 括 : 个 人 隐 私 泄 露 以 及 财 产 安 全

2 整 改 建 议 : CSRF 的 防 御 可 以 从 服 务 端 和 客 户 端 两 方 面 着 手 , 防 御 效 果 是 从 服 务 端 着 手 效 果 比较 好 , 现 在 一 般 的 CSRF 防 御 也 都 在 服 务 端 进 行

有 以 下 三 种 方 法 : (1)

Cookie Hashing(所 有 表 单 都 包 含 同 一 个 伪 随 机 值 ): (2)

验 证 码 (3)

One-Time Tokens(不 同 的 表 单 包 含 一 个 不 同 的 伪 随 机 值 ) 1

3 案 例 : 1

服 务 端 进 行 CSRF 防 御 服 务 端 的 CSRF 方 式 方 法 很 多 样 , 但 总 的 思想都 是 一 致的 , 就是 在 客 户 端 页面 增加伪 随 机 数

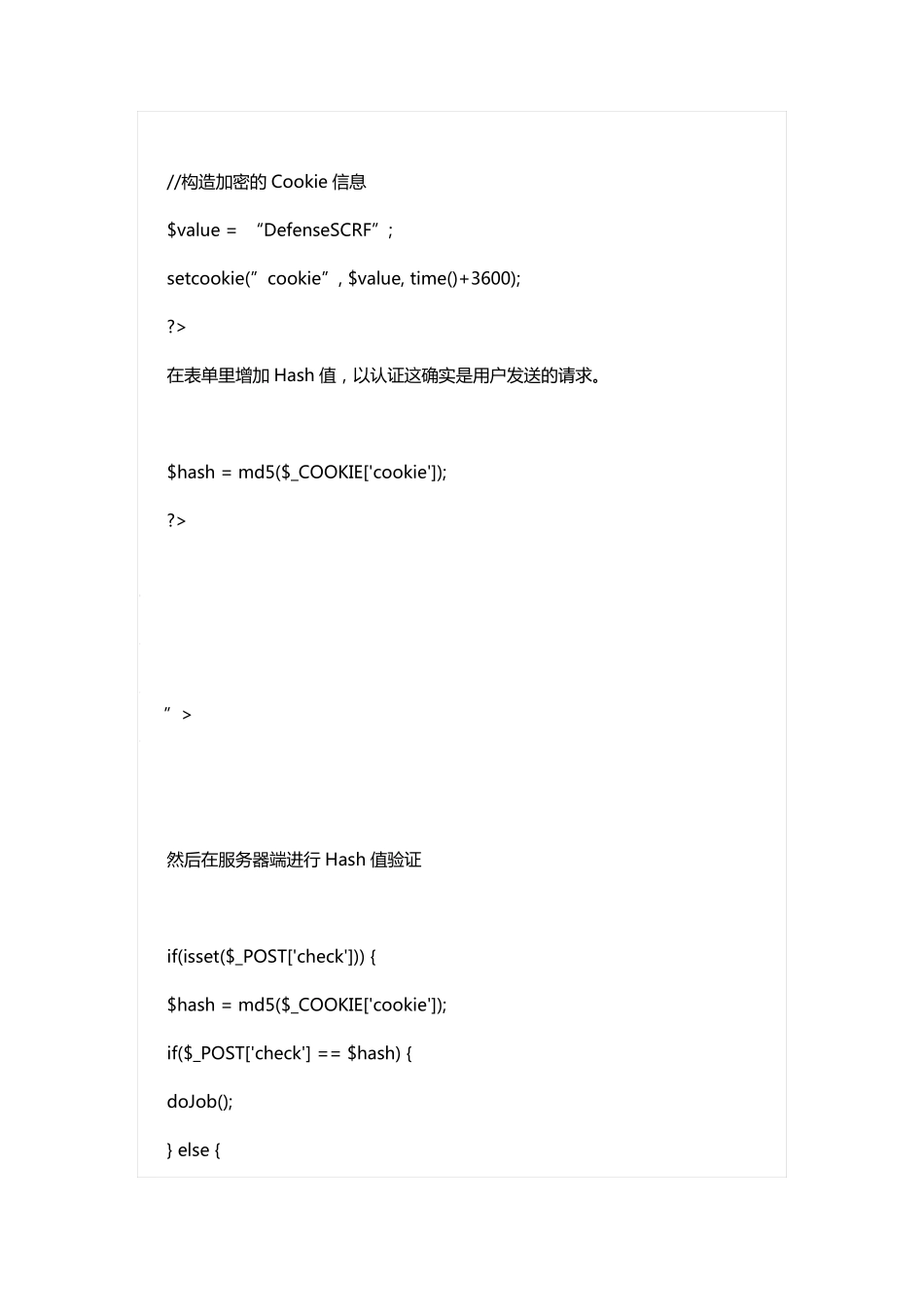

1 Cookie Hashing(所 有 表 单 都 包 含 同 一个伪随机值): 这可 能 是 最简单 的 解决方 案了 ,