亲手搭建绝非抄袭,与小伙伴们共勉

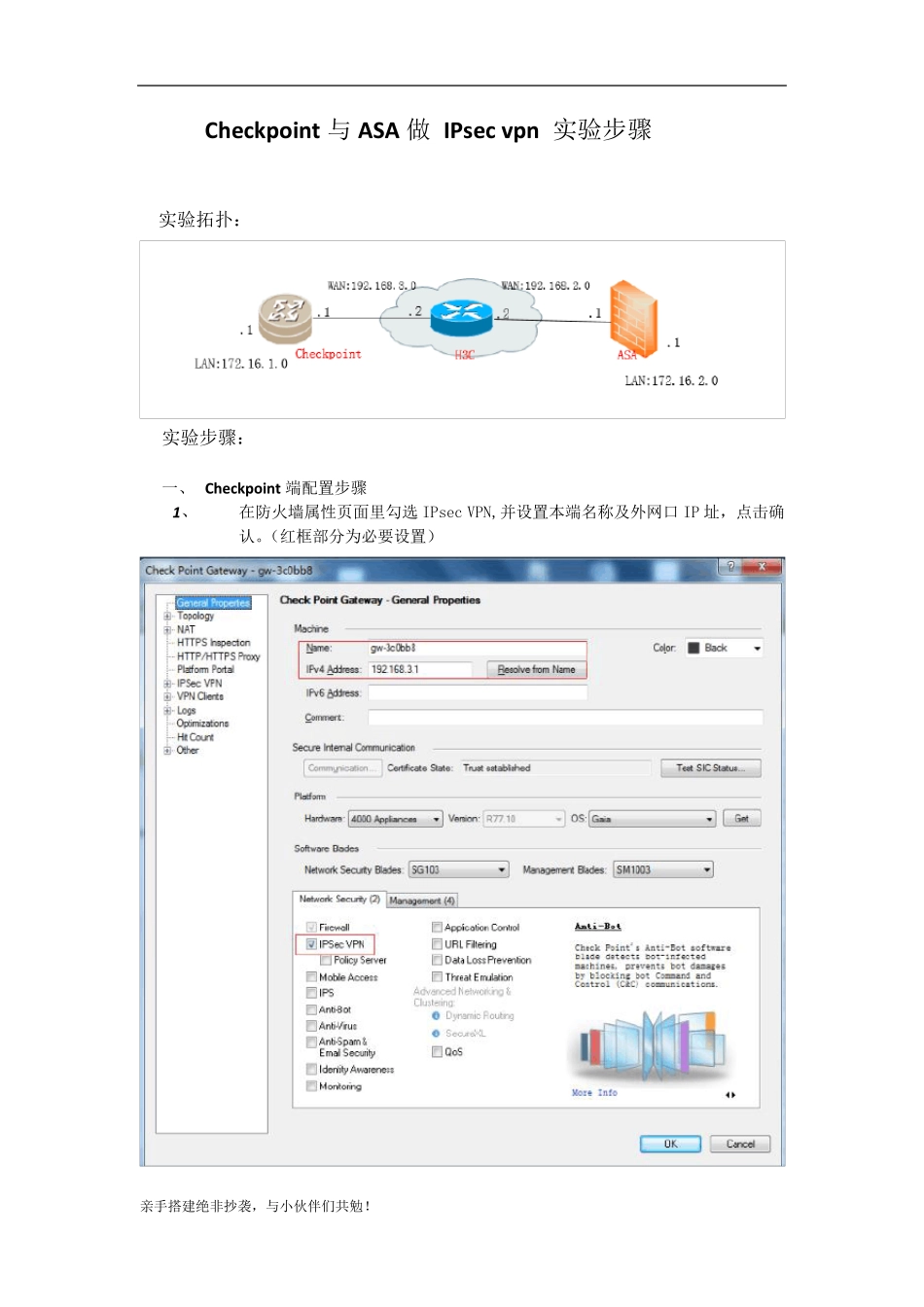

Checkpoint 与ASA 做 IPsec vpn 实验步骤 实验拓扑: 实验步骤: 一、 Checkpoint 端配置步骤 1 、 在防火墙属性页面里勾选 IPsec VPN,并设置本端名称及外网口 IP 址,点击确认

(红框部分为必要设置) 亲手搭建绝非抄袭,与小伙伴们共勉

再次打开防火墙属性,在Topology 页面,定义本端VPN 加密域,确保拓扑与实际一致,Localnet-1

0 为本端内网网段 2 、 添加VPN 对端设备,定义对端名称及对端设备建立 VPN 使用的出口 IP 地址 亲手搭建绝非抄袭,与小伙伴们共勉

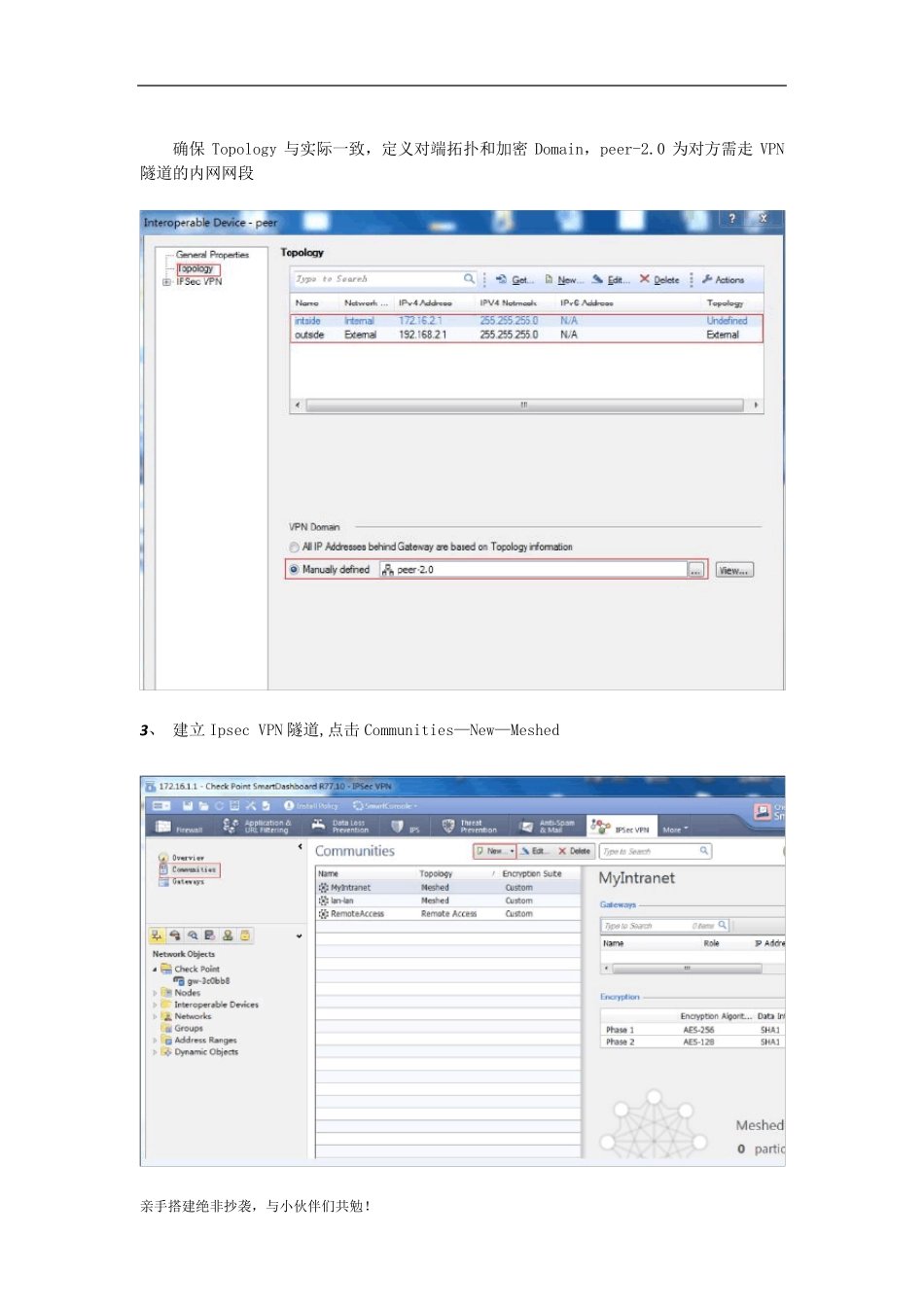

确保Topology 与实际一致,定义对端拓扑和加密Domain,peer-2

0 为对方需走VPN隧道的内网网段 3 、 建立Ipsec VPN 隧道,点击Communities—New—Meshed 亲手搭建绝非抄袭,与小伙伴们共勉

设定隧道名称 亲手搭建绝非抄袭,与小伙伴们共勉

添加本地和对端 VPN 网关设备 亲手搭建绝非抄袭,与小伙伴们共勉

定义VPN 建立过程中两个阶段的加密和验证方式,必须与路由器端一致,第一个阶段对应对端设备的IKE 第一阶段配置crypto isakmp policy 10,第二个阶段对应对端设备转换集配置

亲手搭建绝非抄袭,与小伙伴们共勉

设置预共享密钥 亲手搭建绝非抄袭,与小伙伴们共勉

设置VPN 的高级属性,注: group 组两端必须一致 4 、 定义 VPN 策略,双向允许,否则只能进行单向通信

亲手搭建绝非抄袭,与小伙伴们共勉

二、对端 ASA 防火墙 IPSEC 配置 interface GigabitEthernet0/0 nameif outside security-level 0 ip address 192