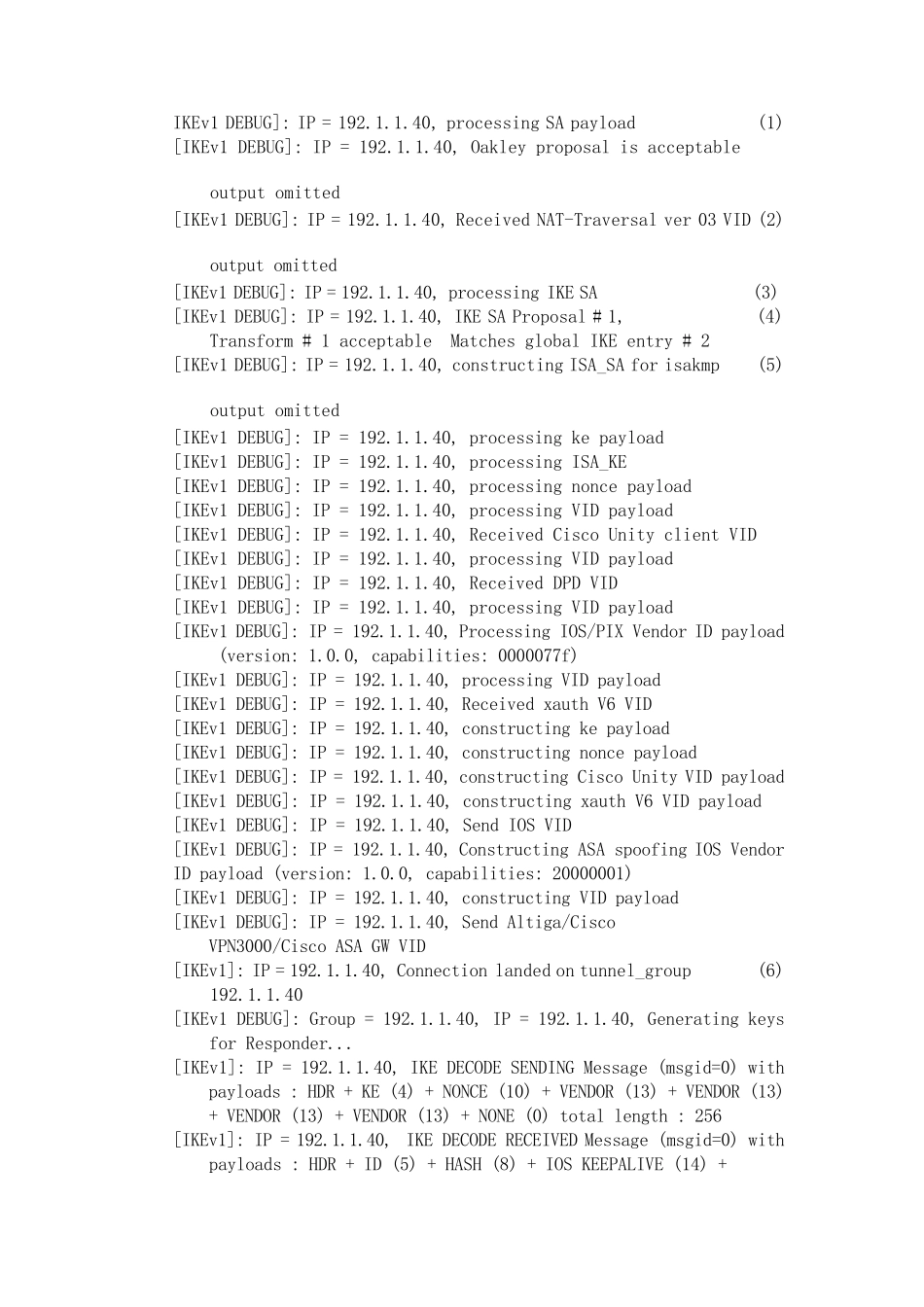

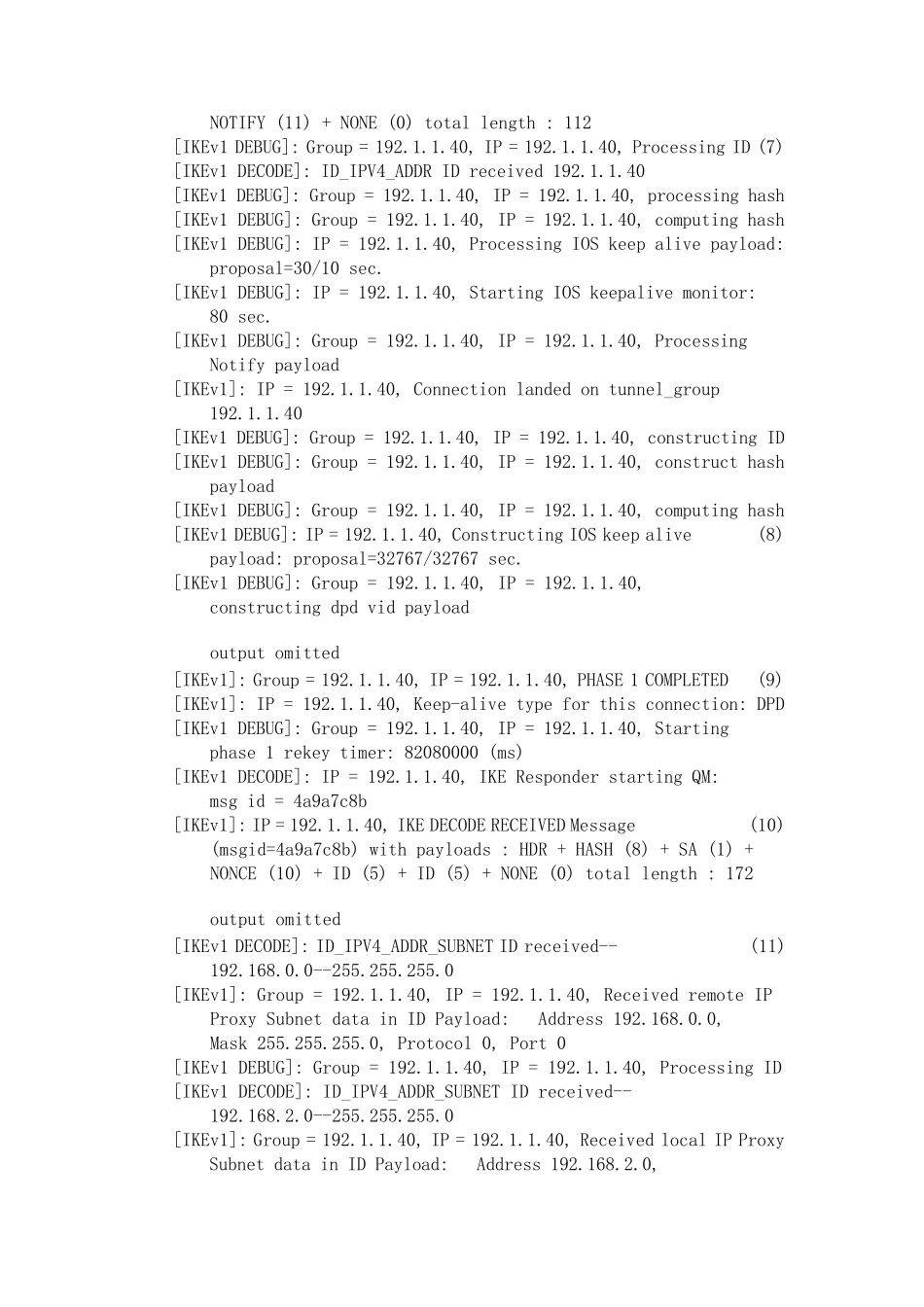

Cisco VPN 完全配置指南 PIX 和ASA 连接的故障诊断与排除 一、ISAKMP/IKE 阶段 1 连接 show isakmp sa [detail]显示任何管理连接的状态 show [crypto] isakmp stats 显示管理连接的统计信息 show [crypto] isakmp ipsec-over-tcp stats 显示管理连接正在管理的任何 IPSec over TCP 连接的统计信息 debug crypto isakmp 显示构建一个管理连接所采取的步骤,以及通过管理连接构建数据连接所采取的步骤 debug crypto vpnclient 显示设备之间的交互,充当一台 EASY VPN 远端和EASY VPN服务器之间的交互 debug crypto ca [messages | transactions]显示设备和CA 在证书申请和验证功能方面的交互 debug crypto engine 显示和设备上加密/解密问题有关的事件 clear [crypto] isakmp sa [SA_ID_#] 删除所有的管理 SA 或通过指定 SA ID 号来删除一个特定的管理连接

1、show isakmp sa 命令 pix63(config)# show isakmp sa Total : 1 Embryonic : 0 dst src state pending created 192

101 192

40 QM_IDLE 0 0 pix70(config-general)# show isakmp sa Active SA: 1 Rekey SA: 0 (A tunnel will report 1 Active and 1 Rekey SA during rekey) Total IKE SA: 1 1 IKE Pee