1X 认证完整配置过程说明 8 0 2

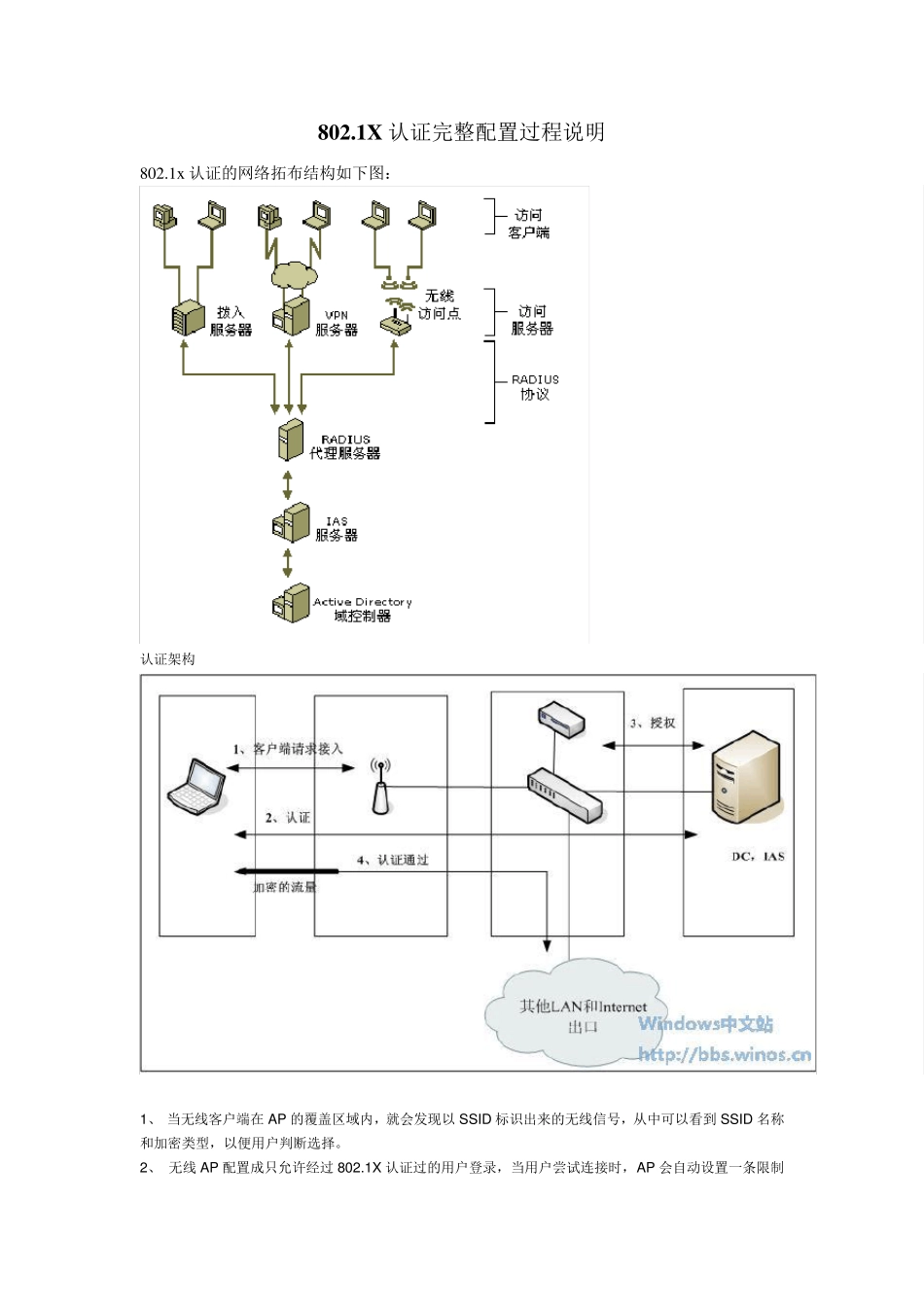

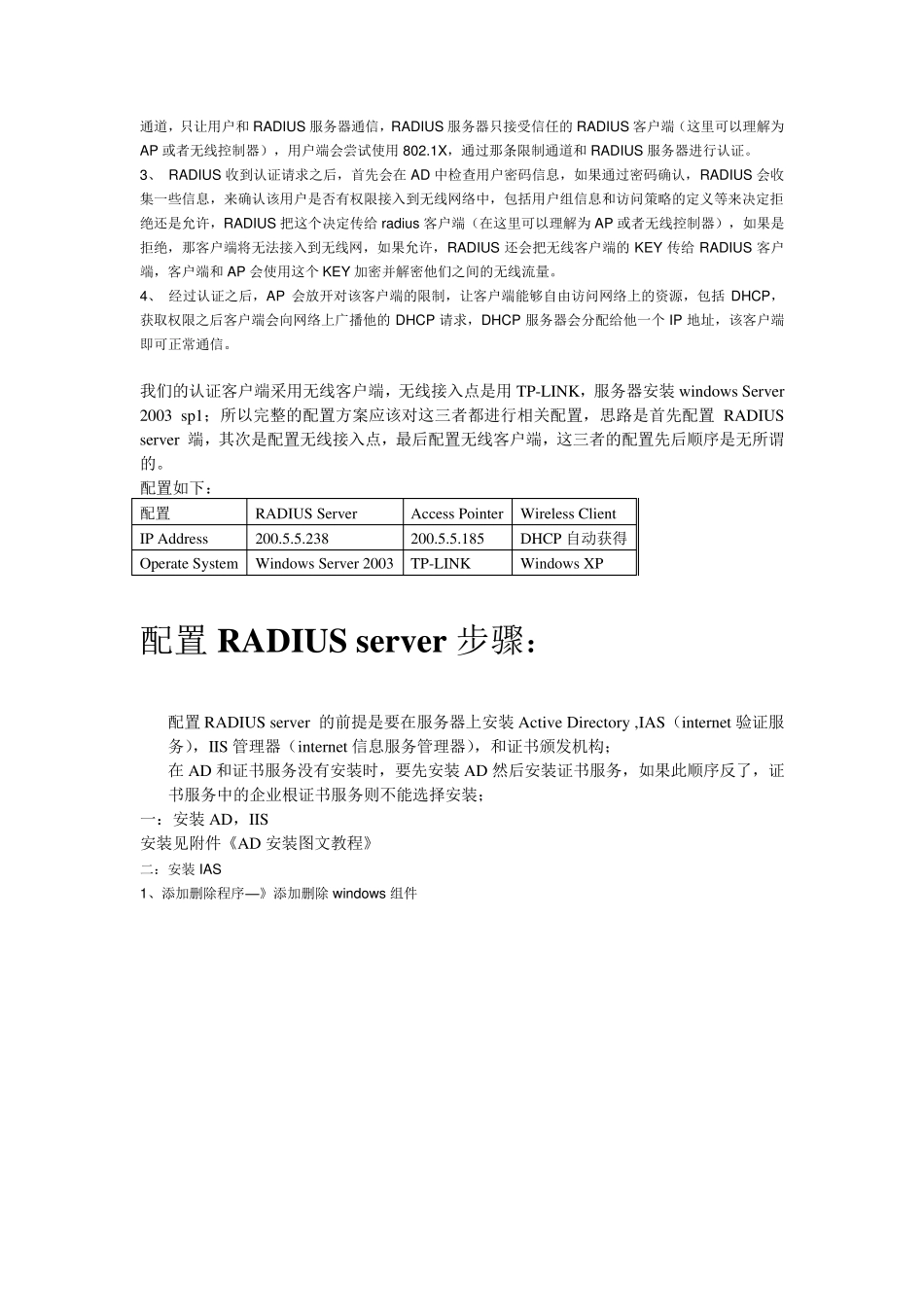

1 x 认证的网络拓布结构如下图: 认证架构 1、 当无线客户端在 AP 的覆盖区域内,就会发现以 S S ID 标识出来的无线信号,从中可以看到 S S ID 名称和加密类型,以便用户判断选择

2、 无线 AP 配置成只允许经过802

1X 认证过的用户登录,当用户尝试连接时,AP 会自动设置一条限制通道,只让用户和RADIUS 服务器通信,RADIUS 服务器只接受信任的RADIUS 客户端(这里可以理解为AP 或者无线控制器),用户端会尝试使用802

1X,通过那条限制通道和RADIUS 服务器进行认证

3、 RADIUS 收到认证请求之后,首先会在 AD 中检查用户密码信息,如果通过密码确认,RADIUS 会收集一些信息,来确认该用户是否有权限接入到无线网络中,包括用户组信息和访问策略的定义等来决定拒绝还是允许,RADIUS 把这个决定传给 radius 客户端(在这里可以理解为AP 或者无线控制器),如果是拒绝,那客户端将无法接入到无线网,如果允许,RADIUS 还会把无线客户端的KEY 传给 RADIUS 客户端,客户端和AP 会使用这个 KEY 加密并解密他们之间的无线流量

4、 经过认证之后,AP 会放开对该客户端的限制,让客户端能够自由访问网络上的资源,包括 DHCP,获取权限之后客户端会向网络上广播他的DHCP 请求,DHCP 服务器会分配给他一个 IP 地址,该客户端即可正常通信

我们的认证客户端采用无线客户端,无线接入点是用TP-LINK,服务器安装 windows Server 2003 sp1;所以完整的配置方案应该对这三者都进行相关配置,思路是首先配置 RADIUS server 端,其次是配置无线接入点,最后配置无线客户端,这三者的配置先后顺序是无所谓的

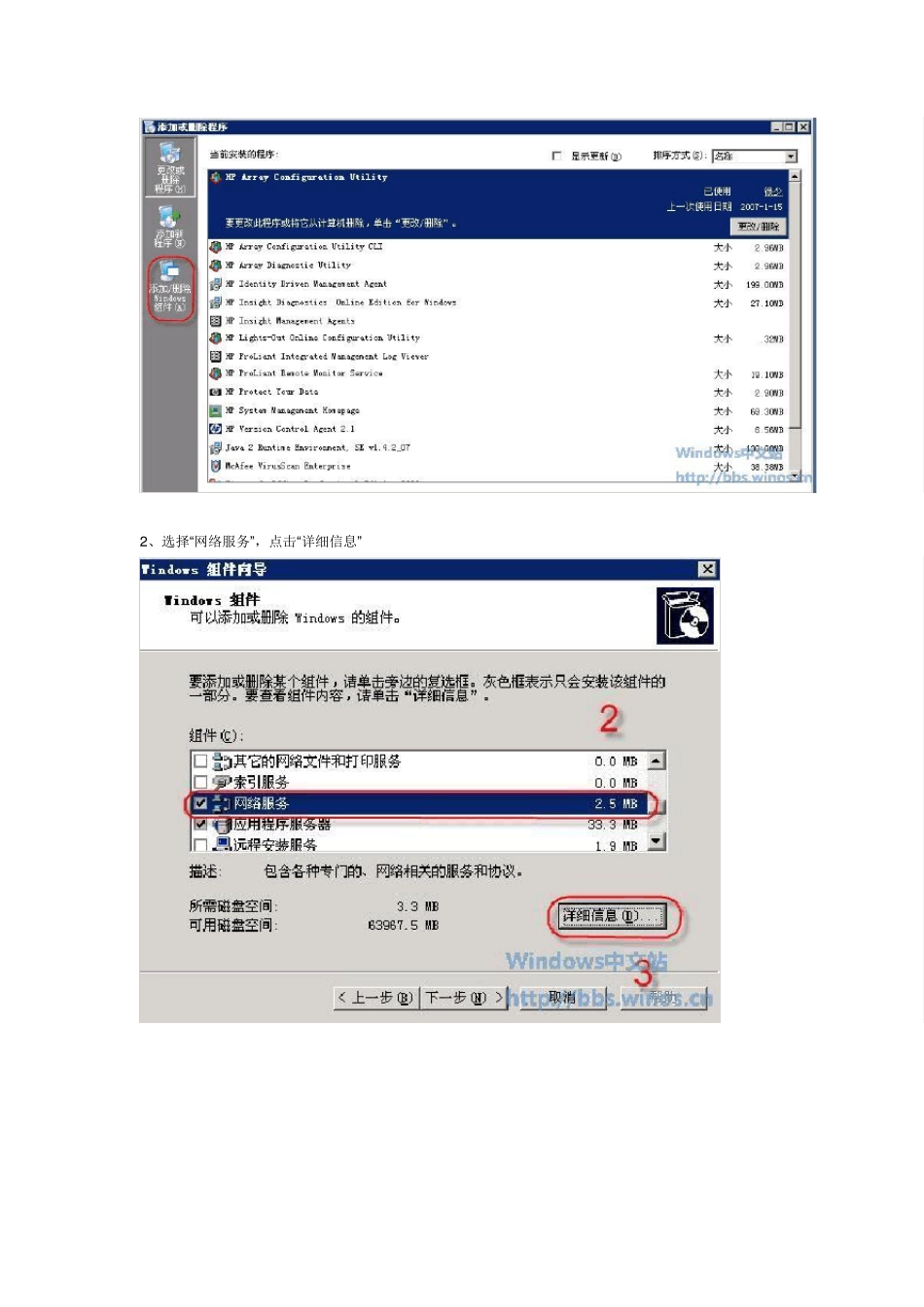

配置如下: 配置 RADIU