1面向复杂网络抗毁性增强的最优节点信息伪装策略吴俊国防科技大学信息系统与管理学院junwu@nudt

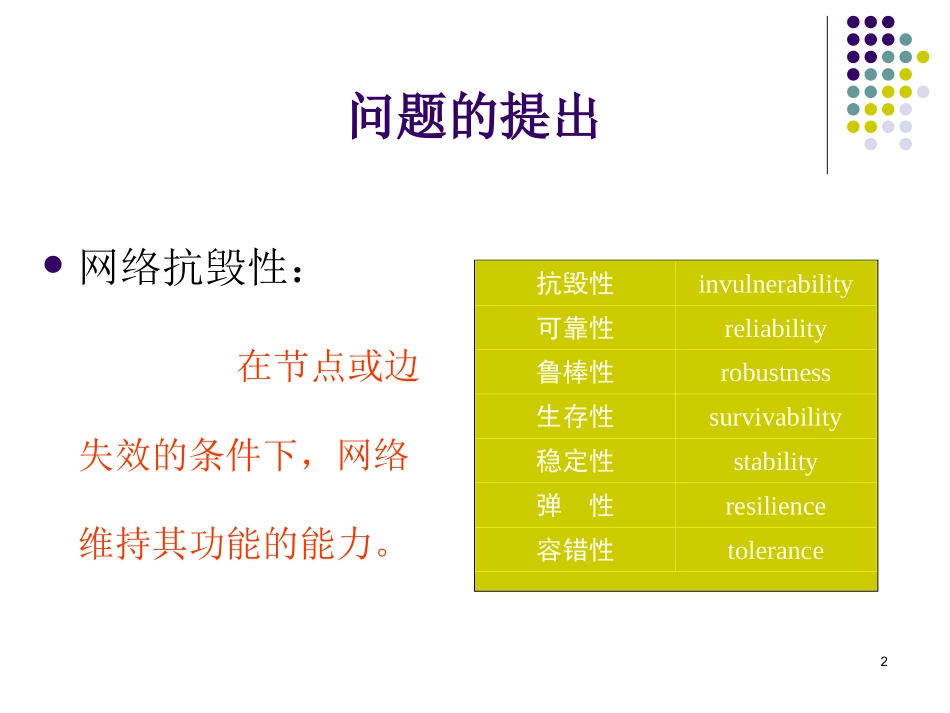

cn2问题的提出网络抗毁性:在节点或边失效的条件下,网络维持其功能的能力

抗毁性invulnerability可靠性reliability鲁棒性robustness生存性survivability稳定性stability弹性resilience容错性tolerance3问题的提出通信网络电力网络生物网络经济网络交通网络恐怖组织网络问题的提出4攻击防御前人的工作5前人的工作6度分布度关联……设计前人的工作7加边删边重连优化前人的工作8前人的工作9另辟蹊径10灵感之源1112灵感之源阿喀琉斯之踵1314解决之道改变网络结构本身改变网络结构信息15完美信息16不完全信息不完全信息17不完全信息18不完全信息1920不精确信息21节点信息伪装2211122223456v3v1v2v5v4v1v2v6v5v4v3v32(a)(b)节点信息伪装23信息精确性的度量mMd()(1)dm()(1)Mdd[()(1),()(1)]iiiiiiddmdMd24信息精确性的度量()(1)()(1)(1)()(1)iiiidddmMmdmMm1111111111()()()d01(1)(1)1(1)(1)

()(1)(1)(1)()(1)0xMdxmpkpxpkxxkmmkmmkmMMmmMmMkMmMmmkMmMMmkMMmkM(),0othersdckmkMpk25信息精确性的度量262728mMd()(1)dm