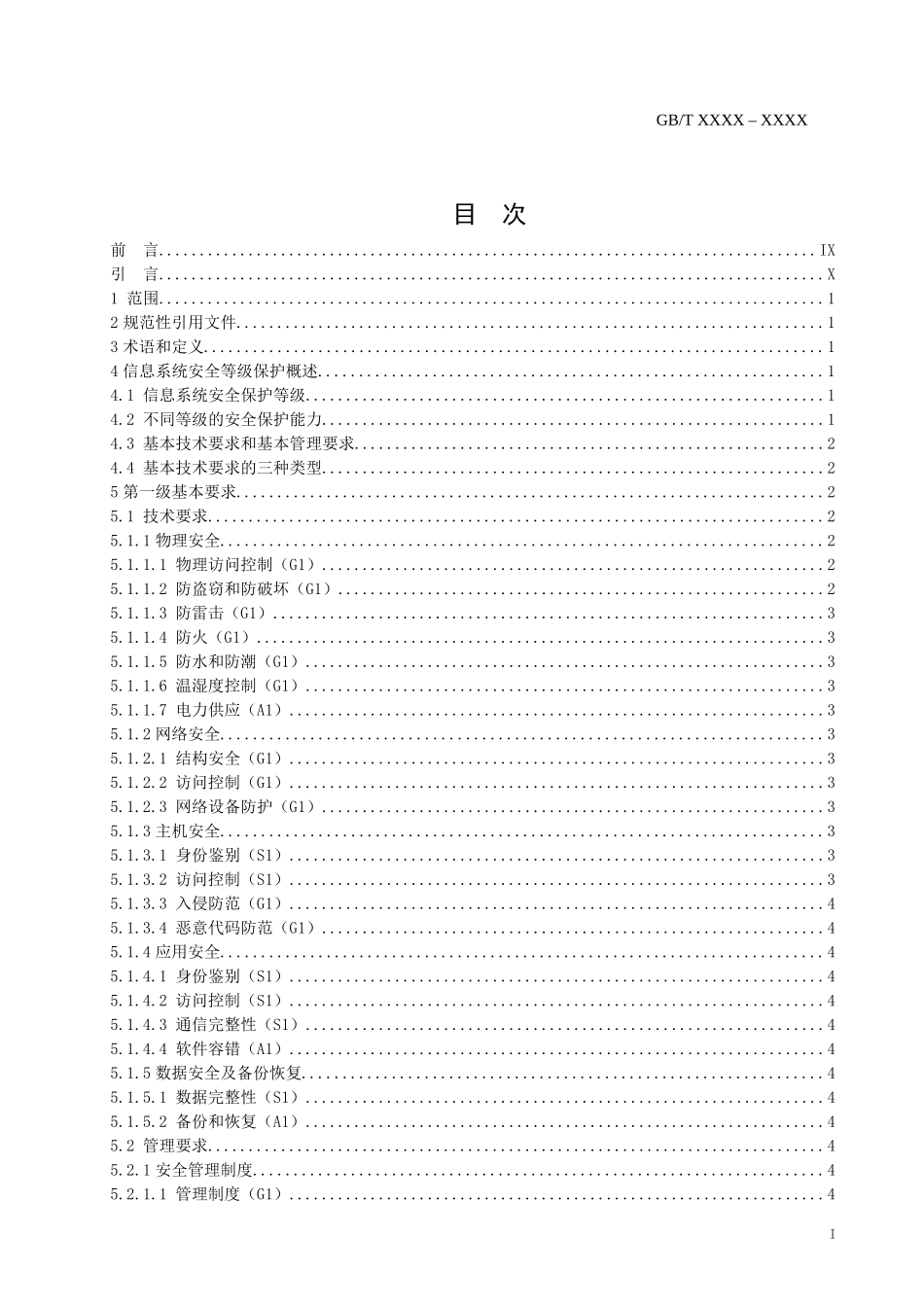

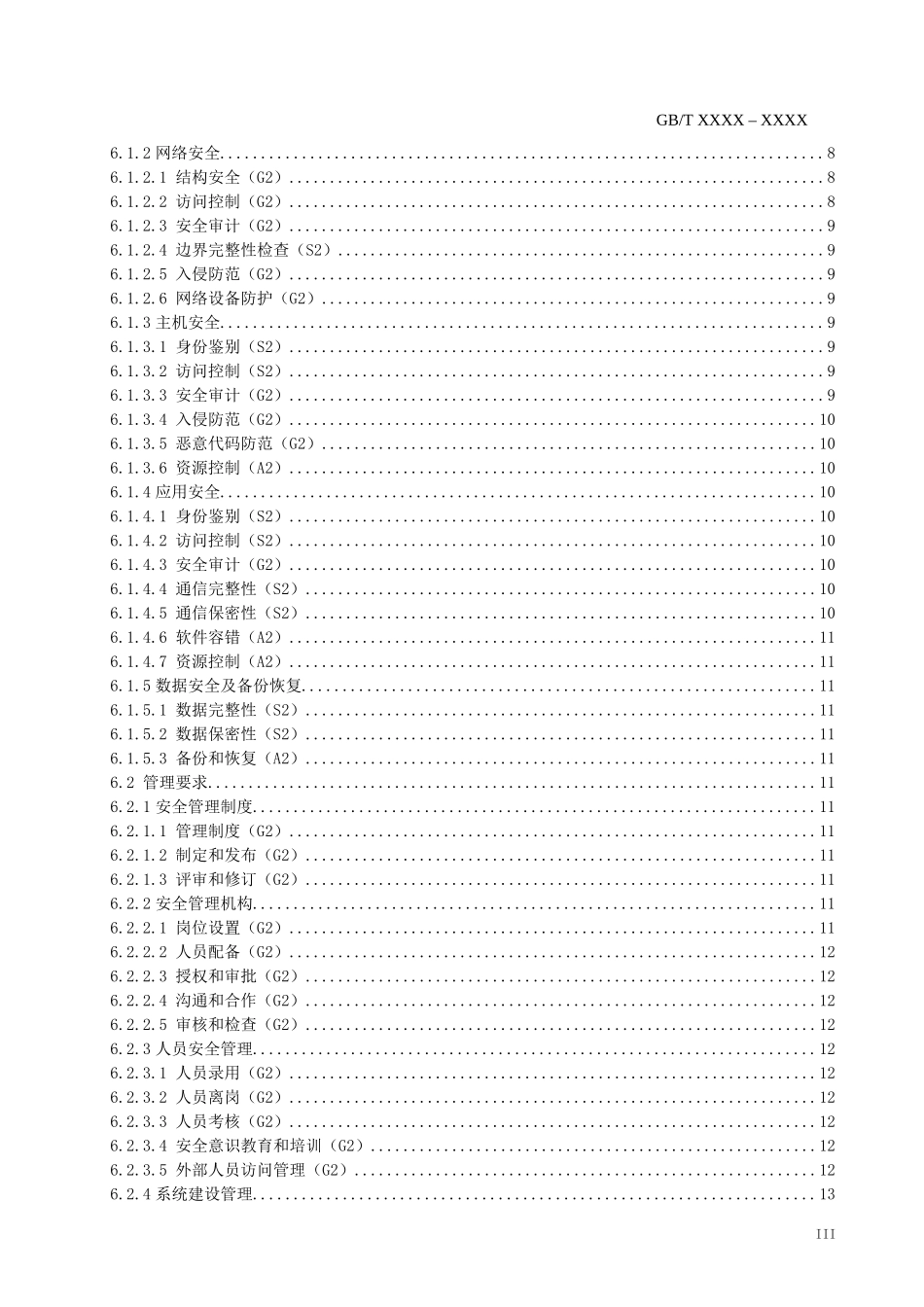

GB/TXXXX–XXXX目次前言.................................................................................IX引言..................................................................................X1范围..................................................................................12规范性引用文件........................................................................13术语和定义............................................................................14信息系统安全等级保护概述..............................................................14.1信息系统安全保护等级................................................................14.2不同等级的安全保护能力..............................................................14.3基本技术要求和基本管理要求..........................................................24.4基本技术要求的三种类型..............................................................25第一级基本要求........................................................................25.1技术要求............................................................................25.1.1物理安全..........................................................................25.1.1.1物理访问控制(G1)..............................................................25.1.1.2防盗窃和防破坏(G1)............................................................25.1.1.3防雷击(G1)....................................................................35.1.1.4防火(G1)......................................................................35.1.1.5防水和防潮(G1)................................................................35.1.1.6温湿度控制(G1)................................................................35.1.1.7电力供应(A1)..................................................................35.1.2网络安全..........................................................................35.1.2.1结构安全(G1)..................................................................35.1.2.2访问控制(G1)..................................................................35.1.2.3网络设备防护(G1)..............................................................35.1.3主机安全..........................................................................35.1.3.1身份鉴别(S1)..................................................................35.1.3.2访问控制(S1)..................................................................35.1.3.3入侵防范(G1)..................................................................45.1.3.4恶意代码防范(G1)..............................................................45.1.4应用安全..........................................................................45.1.4.1身份鉴别(S1)..................................................................45.1.4.2访问控制(S1)..................................................................45.1.4.3通信完整性(S1)................................................................45.1.4.4软件容错(A1)..................................................................45.1.5数据安全及备份恢复................................................................45.1.5.1数据完整性(S1)................................................................45.1.5.2备份和恢复(A1)................................................................45.2管理要求..................................................