1、语言和书面交流方式的特点:有一定的指向性即:交往的范围、目的比较明确

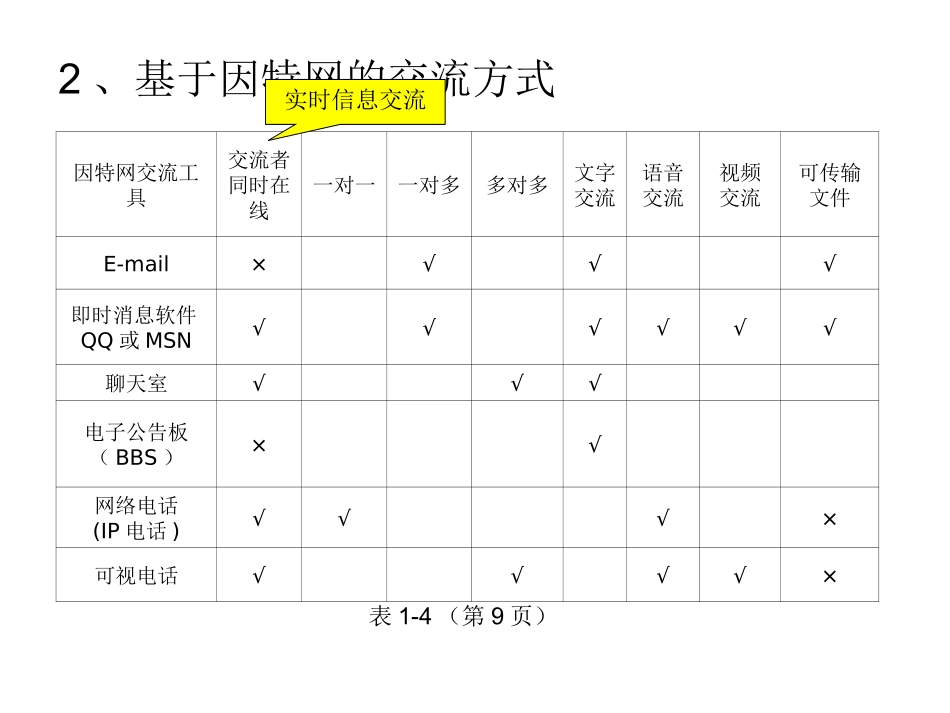

因特网交流工具交流者同时在线一对一一对多多对多文字交流语音交流视频交流可传输文件E-mail×√√√即时消息软件QQ或MSN√√√√√√聊天室√√√电子公告板(BBS)×√网络电话(IP电话)√√√×可视电话√√√√×2、基于因特网的交流方式表1-4(第9页)实时信息交流附:因特网中交流的其他工具及特点:例1:你对博客了解多少

Blog=Weblog是网络上一种流水记录形式

Blog是继E-mail、QQ、BBS之后出现的第4种交流方式

Blog代表新的生活方式、新的工作方式和新的学习方式

例2:现在流行的“微博”是什么

即微博客(MicroBlog)的简称,是一个基于用户关系的信息分享、传播以及获取平台

具有便捷、原创、草根性等特点

思考:网民十分热衷使用QQ交流,问:QQ给你带来哪些方便

使用的时候要注意什么

例:下列选项属于实时信息交流的是()A:用新闻组进行交流B:使用BBS进行交流C:使用电子邮件进行交流D:用QQ进行交流D3、因特网在跨时空、跨文化交流方面的优势与局限优势:①既闻其声,又见其人;②打破时间、空间的限制;③超越年龄、资历、知识等的隔阂;④人们可以平等地相互探讨感兴趣的问题;⑤在不同时间、地点,可以实现资源共享;⑥因特网允许不同政治、经济和文化背景的人进行双向的交流

局限:①受到技术限制;②文化的差异

1、计算机网络病毒⑴概念:编制或者在计算机程序中插入的破坏计算机功能或者毁坏数据,影响计算机使用,并能自我复制的一组计算机指令或者程序代码

⑵病毒传播途径:一种来自电子邮件、聊天工具、Web浏览器等另一种来自于下载的文件⑶病毒的特点:传染性、潜伏性、破坏性、可执行性、可触发性、寄生性、复制性,网络病毒还具有感染速度快、扩散面广、难于彻底清除、破坏性大、不可预见性等等⑷病毒