Metasploit 渗透测试指南读书笔记一到四章 第一章渗透测试技术基础 第二章Metasploit基础 Armitage 是metasploit 的图形界面 注:1

2 两章没什么好写的,此处省略

千里之堤,毁于蚁穴,千里长的堤坝就因为一个小小的蚁穴而毁了,可见小小的蚁穴是多么的重要

在网络世界也是同样的,看似安全的网络,一旦被别人发现小小的蚁穴,那就意味这个网络没有什么安全可言了

那要怎么才能找到这个蚁穴了

因此接下来的两章显的尤为重要

(情报收集和漏洞扫描) 第三章情报收集 3

1 被动信息收集(间接的信息收集) 3

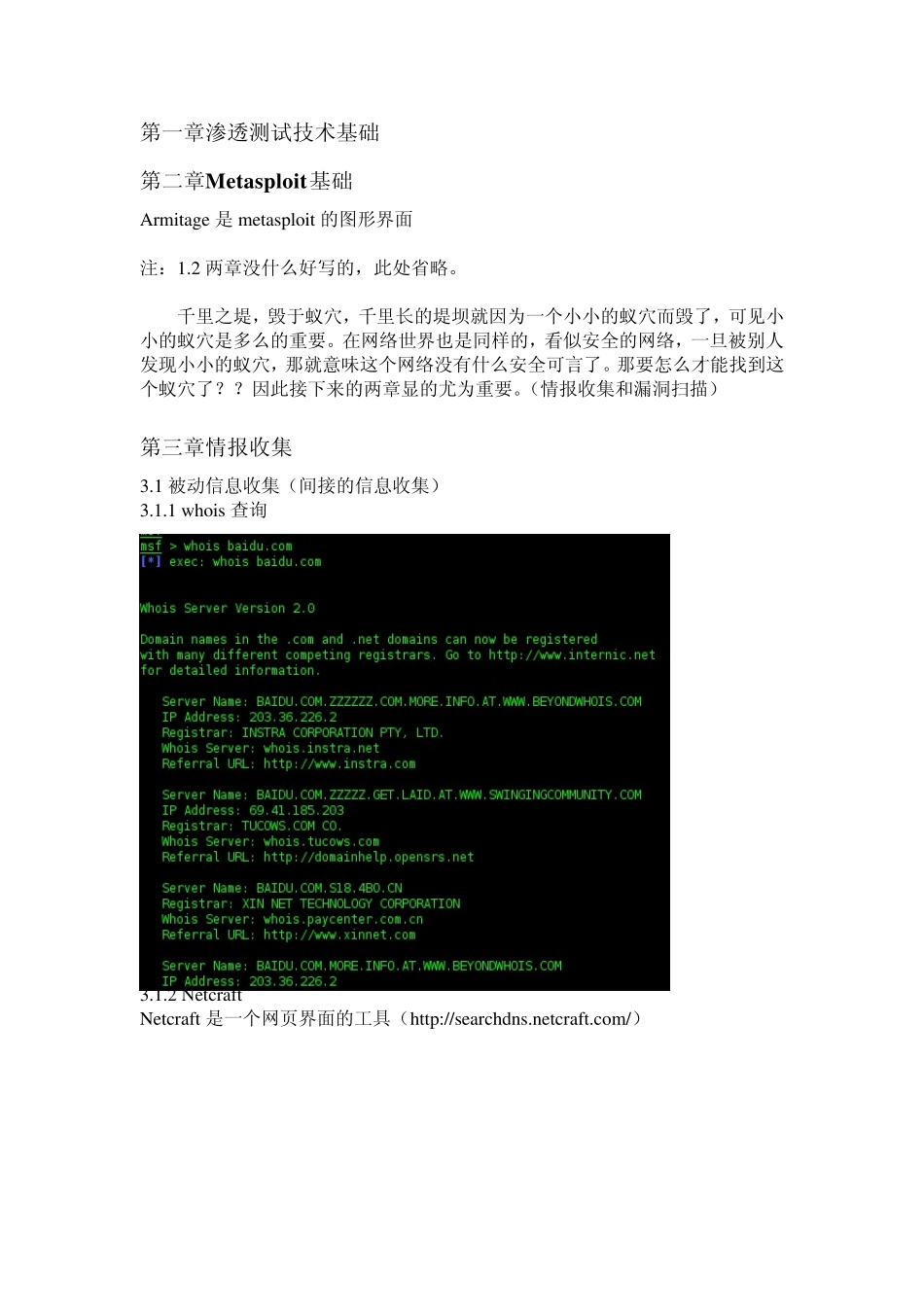

1 w hois 查询 3

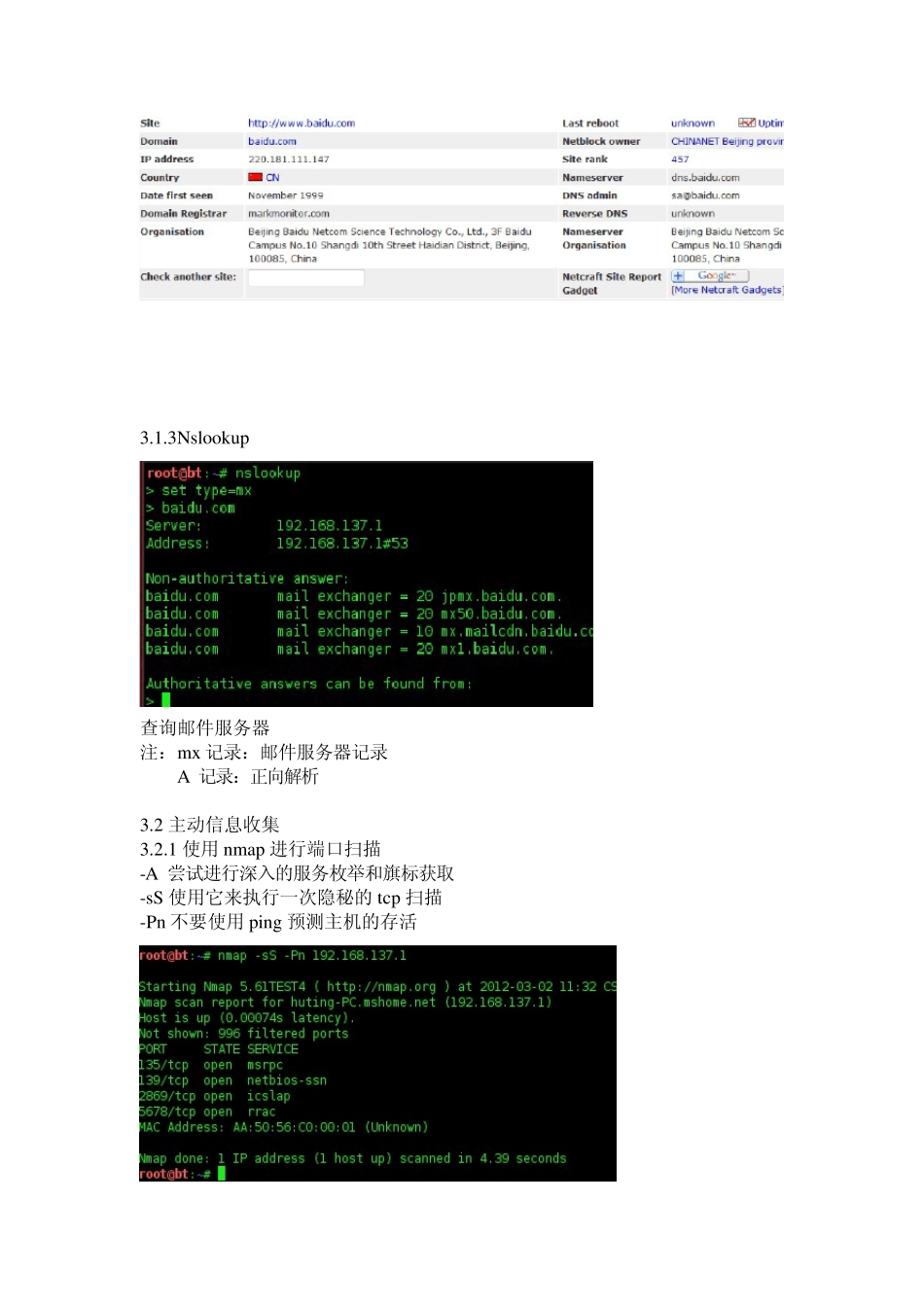

2 Netcraft Netcraft 是一个网页界面的工具(http://searchdns

netcraft

com/) 3

3Nslooku p 查询邮件服务器 注:mx 记录:邮件服务器记录 A 记录:正向解析 3

2 主动信息收集 3

1 使用 nmap 进行端口扫描 -A 尝试进行深入的服务枚举和旗标获取 -sS 使用它来执行一次隐秘的 tcp 扫描 -Pn 不要使用 ping 预测主机的存活 3

2 在Metasploit 中使用数据库 这里有点小疑问,书上讲,首先要启动postgresql 数据库, 再进入msf 里面来连接postgresql 数据库,但我的bt5 里进入msf 就默认连接了postgresql 数据库

怪的就是我想去启动postgresql 数据库时根本就没有那玩意

进去就显示连接上了这个数据库

下面是书上的原文: root@bt:~# /etc/init

d/postgresql-8

3 start (启动postgresql 数据库) msf > db_connect postgres:toor@127

1/msfbook (连接postg