2017年5月14日应对WannaCry/Wcry勒索病毒开机指南尊敬的用户:您好

2017年5月12日起,全球性爆发基于Windows网络共享协议进行攻击传播的蠕虫恶意代码,经研究发现这是不法分子通过改造之前泄露的NSA黑客武器库中“永恒之蓝”攻击程序发起的网络攻击事件

“永恒之蓝”通过扫描开放445文件共享端口的Windows电脑甚至是电子信息屏,无需用户进行任何操作,只要开机联网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等一系列恶意程序

利用445文件共享端口实施破坏的蠕虫病毒,曾多次在国内爆发

因此,运营商很早就针对个人用户将445端口封闭,但是教育网并未作此限制,仍然存在大量开放的445端口

据有关机构统计,目前国内平均每天有5000多台电脑遭到NSA“永恒之蓝”黑客武器的远程攻击,教育网已成重灾区

由于病毒在周五晚8点左右爆发,尚有很多电脑处于关机状态,周一工作日开机需谨慎对待,建议用户周一开电脑之前先拔掉网线

周一开机指南一、防护第一关,开关域名免疫(建议IT部门员工操作)亚信安全研究发现,该勒索病毒运行后会首先请求一个秘密开关域名[www

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea]

com(注意,“[]”是为了防止误操作点击刻意添加,实际域名中无“[]”),请求失败后即开始执行加密;相反,请求成功后立即退出,不执行加密

如果企业内网机器没有互联网访问权限,建议用户在内网修改此开关域名[www

iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea]

com的内网解析,并且将解析IP指向企业内部在线的web服务器,从而实现免疫

如果内网机器具有互联网访问权限,则无须采取额外措施

(注意:以上方法在已知样本中测试有效,未知样本可能无效

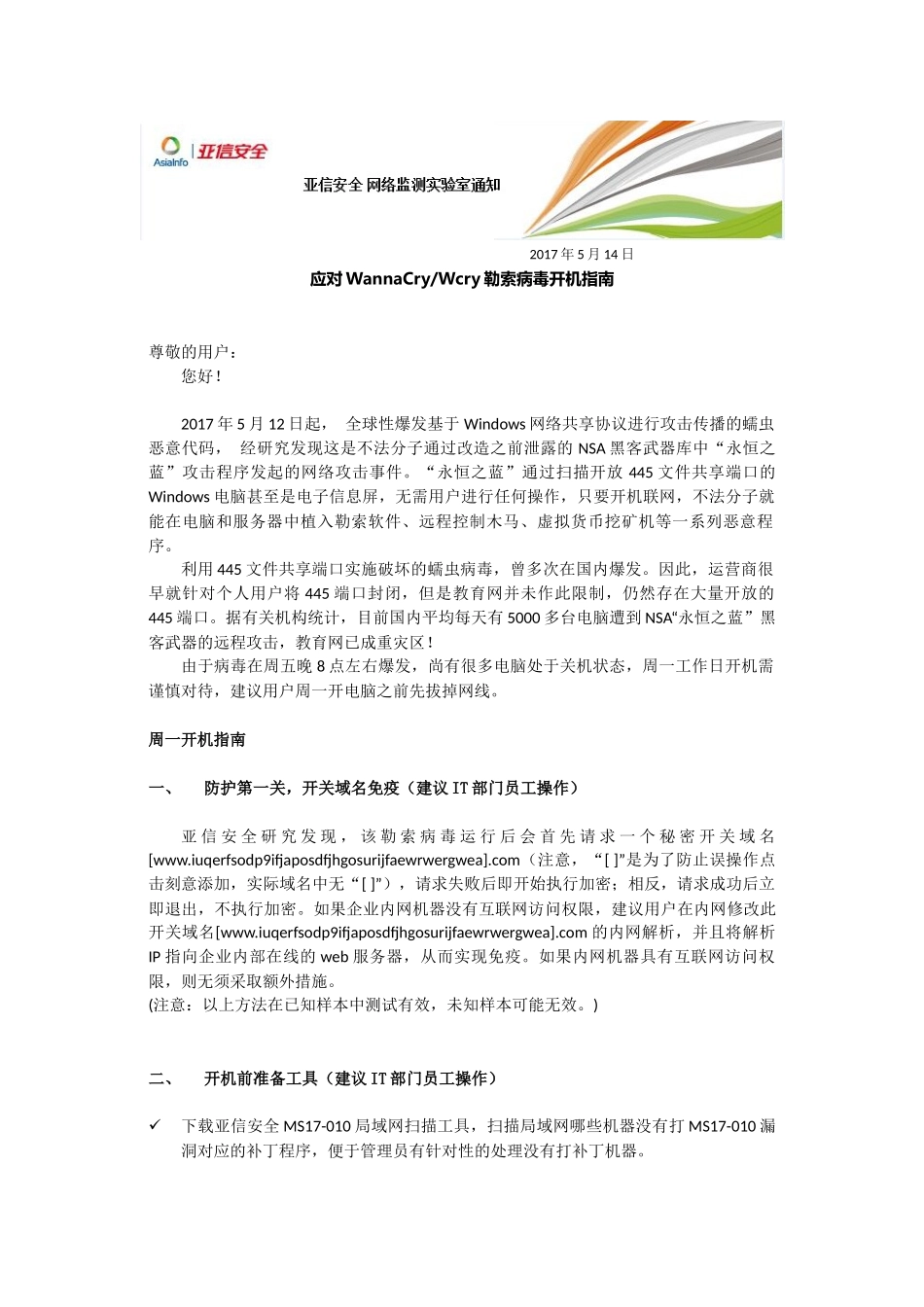

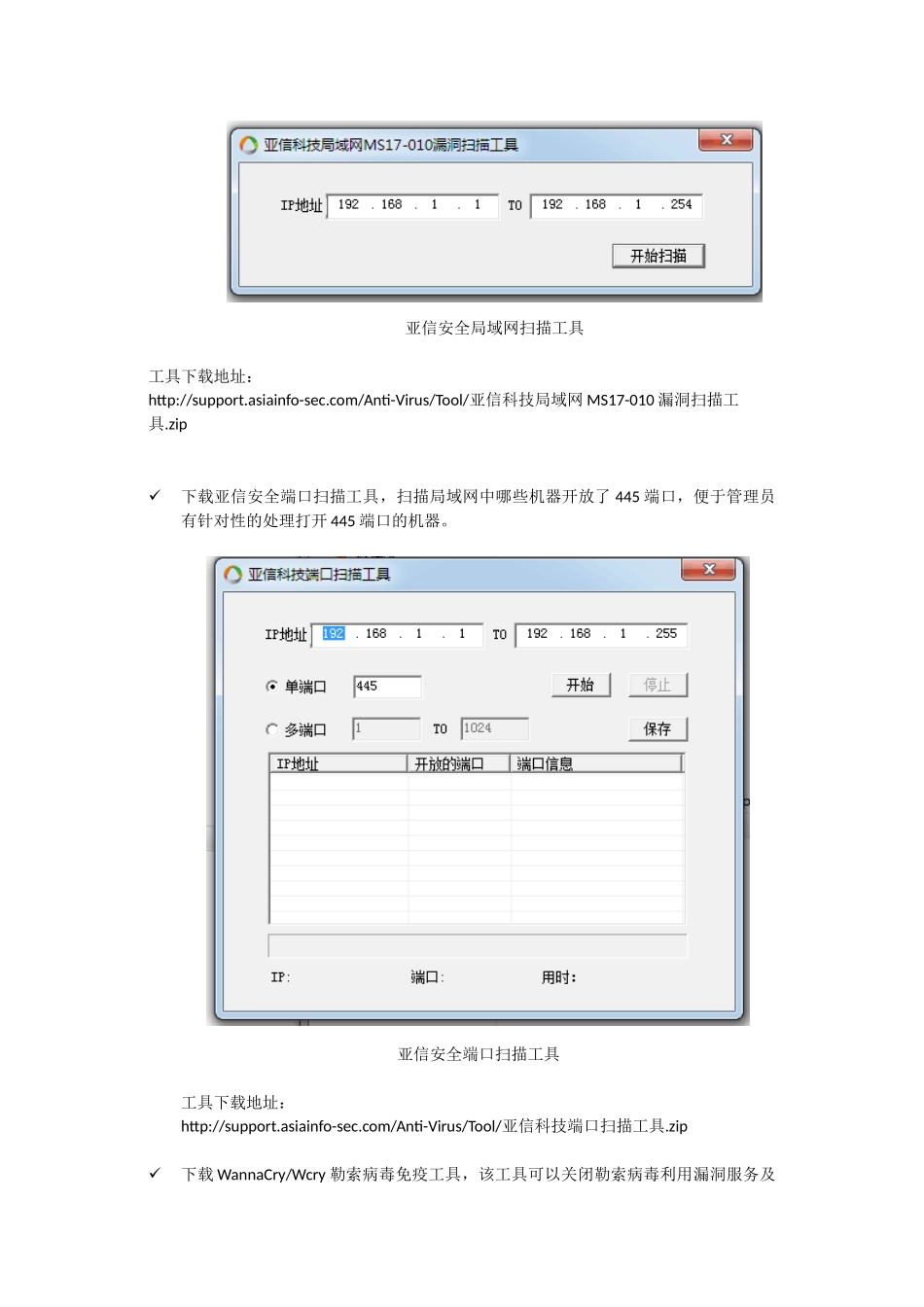

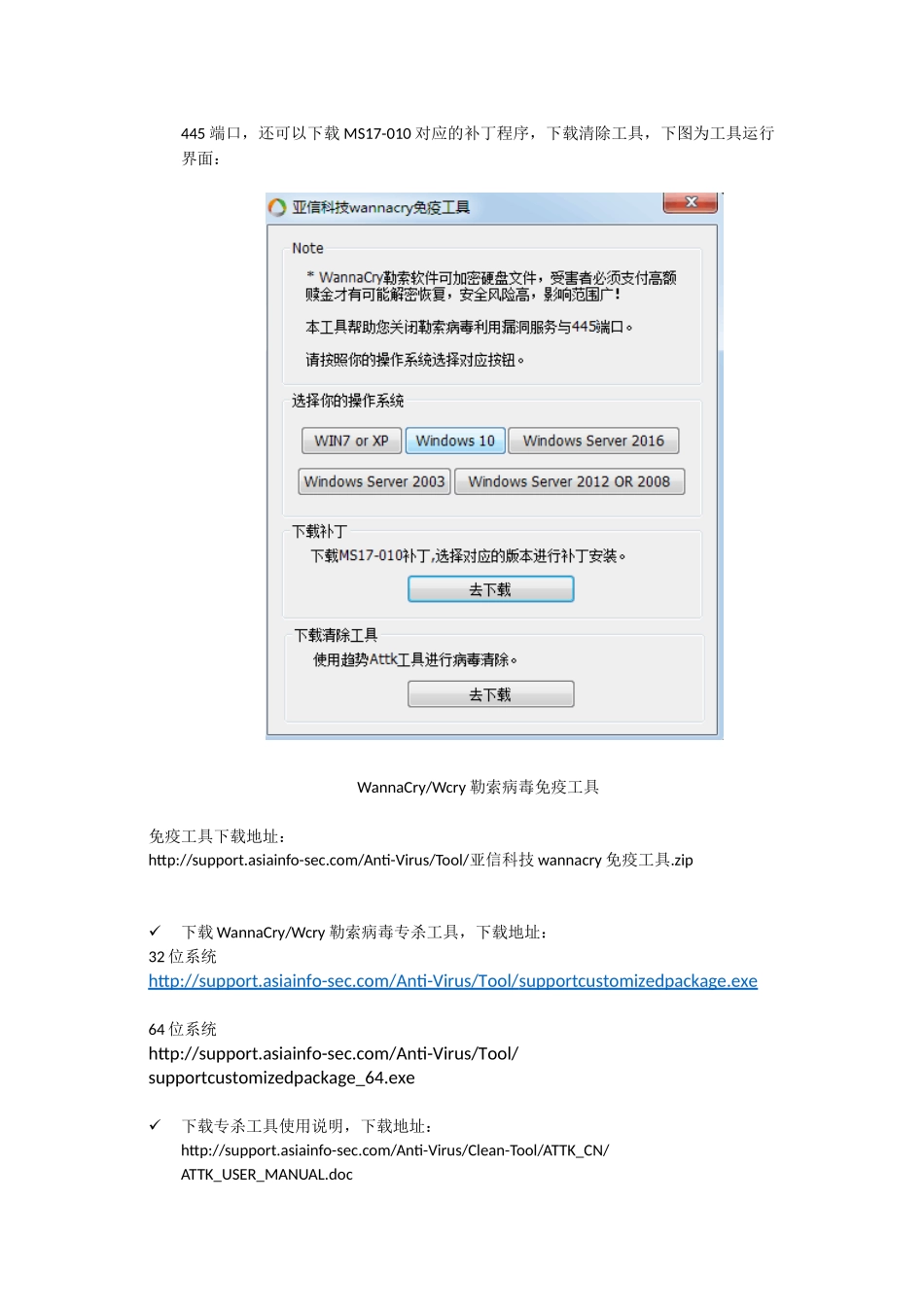

)二、开机前准备工具(建议I