1、文件系统安全1

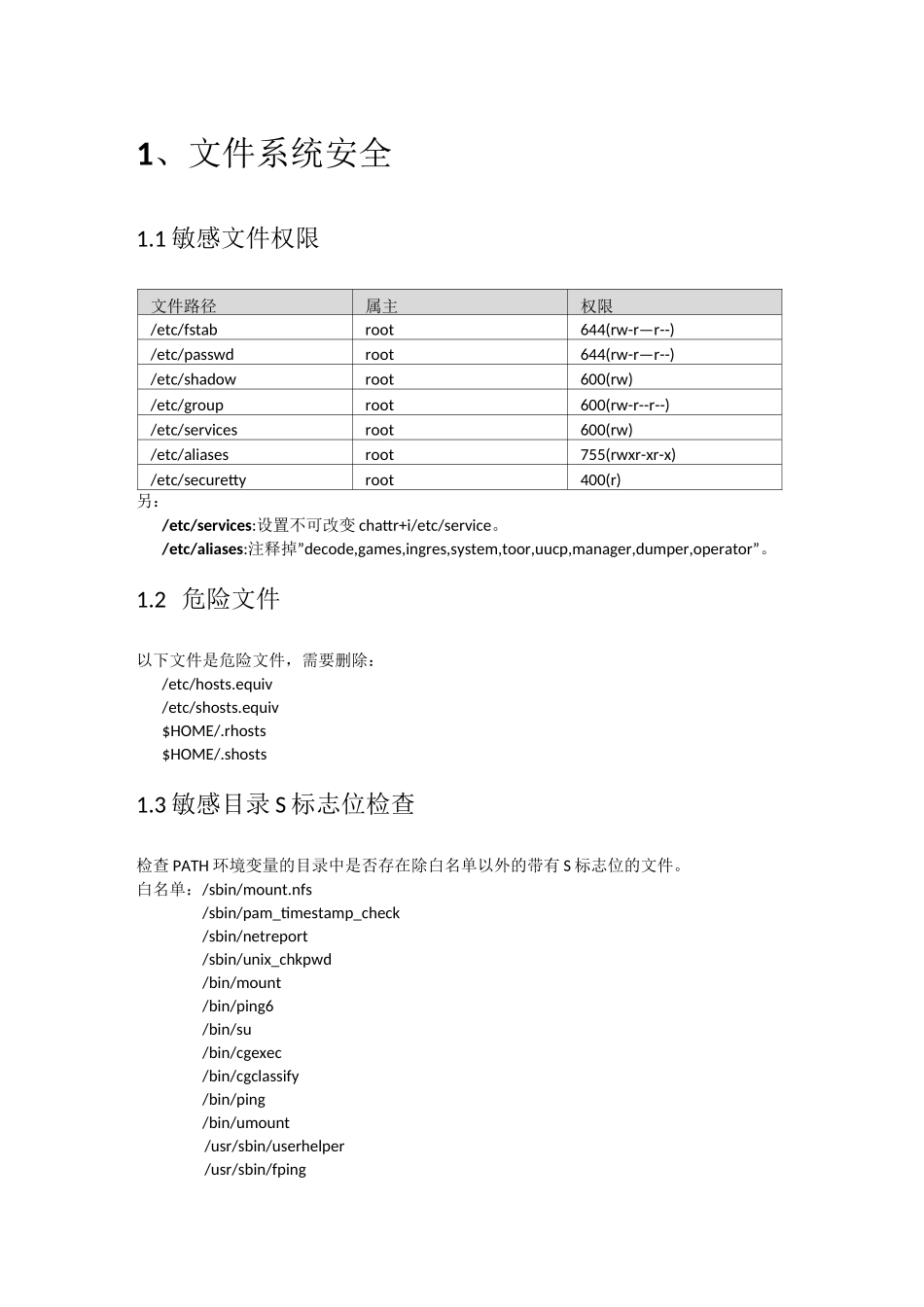

1 敏感文件权限文件路径属主权限/etc/fstabroot644(rw-r—r--)/etc/passwdroot644(rw-r—r--)/etc/shadowroot600(rw)/etc/grouproot600(rw-r--r--)/etc/servicesroot600(rw)/etc/aliasesroot755(rwxr-xr-x)/etc/securettyroot400(r)另:/etc/services:设置不可改变 chattr+i/etc/service

/etc/aliases:注释掉”decode,games,ingres,system,toor,uucp,manager,dumper,operator”

2 危险文件以下文件是危险文件,需要删除:/etc/hosts

equiv/etc/shosts

equiv$HOME/

rhosts$HOME/

shosts1

3 敏感目录 S 标志位检查检查 PATH 环境变量的目录中是否存在除白名单以外的带有 S 标志位的文件

白名单:/sbin/mount

nfs/sbin/pam_timestamp_check/sbin/netreport/sbin/unix_chkpwd/bin/mount/bin/ping6/bin/su/bin/cgexec/bin/cgclassify/bin/ping/bin/umount/usr/sbin/userhelper/usr/sbin/fping/usr/sbin/usernetctl/usr/sbin/lockdev/usr/sbin/postdrop/usr/sbin/fping6/usr/sbin/postqueue/usr/bin/crontab/usr/bin/chfn/usr/bin/write/usr/bin/newgr