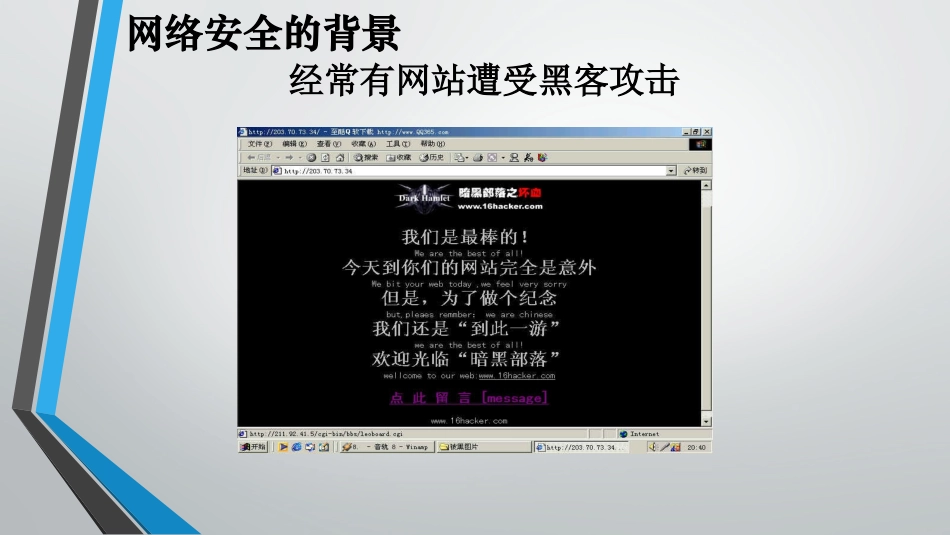

网络安全技术3311班课程江苏省丹阳中等专业学校在我们的生活中,经常可以听到下面的报道:XX网站受到黑客攻击XX计算机系统受到攻击,造成客户数据丢失目前又出现XX计算机病毒,已扩散到各大洲……计算机网络在带给我们便利的同时已经体现出了它的脆弱性……经常有网站遭受黑客攻击网络安全的背景网络安全的背景用户数据的泄漏网络安全的背景调查显示:网络攻击数量与日俱增IncidentsReportedtoCERT/CC05000100001500020000250009091929394959697989900http://www.cert.org/stats/cert_stats.htmlIncidentsreportedtoCERT/CCinrecentyearsYear网络安全的背景网络病毒在全球范围内高速扩散2001年7月19日01:05:002015年7月19日20:15:00网络病毒在全球范围内高速扩散SatJan2505:29:002013——SatJan2506:00:002013网络安全的背景黑客攻击技术与网络病毒日趋融合网络安全的背景攻击者需要的技能日趋下降攻击工具复杂性攻击者所需技能网络安全面临的威胁互联网在推动社会发展的同时,也面临着日益严重的安全问题:信息系统存在诸多弱点企业外部的网络攻击企业内部发起的网络破坏计算机病毒的破坏……计算机网络的最大威胁是来自企业内部员工的恶意攻击和计算机病毒的威胁。网络安全面临的威胁物理风险系统风险信息风险应用风险其它风险网络的风险管理风险设备防盗,防毁链路老化人为破坏网络设备自身故障停电导致无法工作机房电磁辐射其他信息存储安全信息传输安全信息访问安全其他身份鉴别访问授权机密性完整性不可否认性可用性计算机病毒外部攻击内部破坏其他风险软件弱点是否存在管理方面的风险需有无制定相应的安全制度安全拓扑安全路由网络面临多种风险Internet磁盘意外损坏光盘意外损坏磁带被意外盗走•导致数据丢失•导致数据无法访问信息存储的弱点信息系统的弱点搭线窃听信息总部下属机构黑客•信息泄密•信息被篡改Internet企业网络非法用户非法登录合法用户越权访问信息系统的弱点计算机网络信息被非法访问•信息被越权访问•信息被非授权访问各种网络攻击企业外部的网络攻击1993年3月1日,由于骇客入侵,纽约市区供电中断8个小时,造成巨大经济损失。1998年6月,国内某著名银行一用户通过网络使用非法手段盗支36万元人民币。1999年8月,一少年侵入德里医院篡改血库信息,致使12名病人因错误输血而死亡。据美国《金融时报》报道,现在平均每20秒就发生一次入侵计算机网络的事件;超过1/3的互联网被攻破。……各种网络攻击企业内部的网络破坏统计显示:来自企业内部的网络破坏更加危险;员工的不正常使用也是企业内网的一个重要不安全因素。尽管企业外部的攻击可以对企业网络造成巨大威胁,企业内部员工的不正确使用和恶意破坏是一种更加危险的因素。摘自ICSA/FBI,2001计算机病毒的破坏1998年,CIH病毒影响到2000万台计算机;1999年,梅利莎造成8000万美元损失;2000年,爱虫病毒影响到1200万台计算机,损失高达几十亿美元;2001年,红色代码病毒,造成的损失已超过十二亿美元。2003年,冲击波病毒给全球造成20亿-100亿美元损失。……现在计算机病毒已达10万多种,并呈几何级数增长网络安全问题的严重性网络安全隐患到处存在据美国《金融时报》报道,现在平均每20秒就发生一次入侵计算机网络的事件;超过1/3的互联网被攻破。被认为保护措施最严密的美国白宫被多次闯入。中国国内80%的网络存在安全隐患,20%的网站有严重安全问题。……网络安全问题的严重性网络安全问题造成的巨大损失据统计,在全球范围内,由于信息系统的脆弱性而导致的经济损失,每年达数亿美元,并且呈逐年上升的趋势。美国FBI统计数据:美国每年因为网络安全问题而造成的经济损失高达75亿美圆。……网络安全的定义广义的网络安全定义:凡是涉及到网络上信息的安全性,完整性,可用性,真实性和可控性的相关理论和技术都是网络信息安全所要研究的领域。狭义的网络安全定义:指信息内容的安全性,即保护信息的秘密性、真实性和完整性,避免攻击者利用系统的安全漏洞进行窃听、冒充、诈骗、盗用等有损合法用户利益的行为,保护合法用户的利益...