下载后可任意编辑作为一个认证协议,802

1X 在实现的过程中有很多重要的工作机制

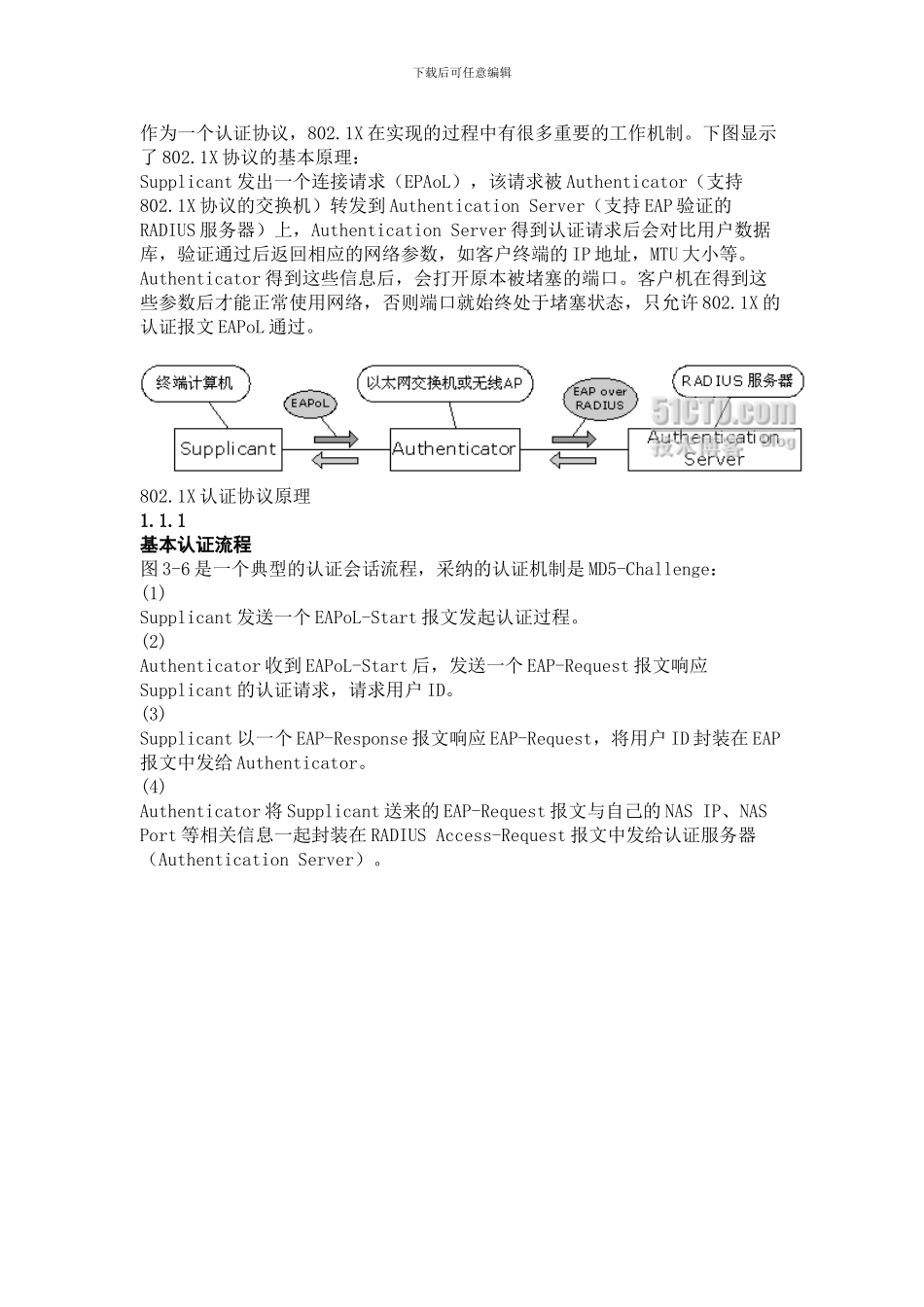

下图显示了 802

1X 协议的基本原理:Supplicant 发出一个连接请求(EPAoL),该请求被 Authenticator(支持802

1X 协议的交换机)转发到 Authentication Server(支持 EAP 验证的RADIUS 服务器)上,Authentication Server 得到认证请求后会对比用户数据库,验证通过后返回相应的网络参数,如客户终端的 IP 地址,MTU 大小等

Authenticator 得到这些信息后,会打开原本被堵塞的端口

客户机在得到这些参数后才能正常使用网络,否则端口就始终处于堵塞状态,只允许 802

1X 的认证报文 EAPoL 通过

1X 认证协议原理1

1基本认证流程图 3-6 是一个典型的认证会话流程,采纳的认证机制是 MD5-Challenge:(1)Supplicant 发送一个 EAPoL-Start 报文发起认证过程

(2)Authenticator 收到 EAPoL-Start 后,发送一个 EAP-Request 报文响应Supplicant 的认证请求,请求用户 ID

(3)Supplicant 以一个 EAP-Response 报文响应 EAP-Request,将用户 ID 封装在 EAP报文中发给 Authenticator

(4)Authenticator 将 Supplicant 送来的 EAP-Request 报文与自己的 NAS IP、NAS Port 等相关信息一起封装在 RADIUS Access-Request 报文中发给认证服务器(Authentication Server)

下载后可任意编辑 典型的认证会话流程(5)认证服务器收到 RADIUS Access-Request 报文